cybercriminelen, fraudeurs en oplichters gebruiken een breed scala aan tools om illegale winst te maken van hun slachtoffers. Een van de meest voorkomende tools die bedrijven worden geconfronteerd is de gevreesde botnet aanval.Volgens schattingen van Cybercrime Magazine zal cybercrime de wereld in 2021 jaarlijks 6 biljoen dollar kosten, tegenover 3 biljoen dollar in 2015.”Kortom, het gebruik van botnets en andere cybercrime tools tegen uw organisatie zal niet snel verdwijnen. Als er iets, u kunt verwachten om nog meer botnet aanvallen en hacker bots geconfronteerd in de nabije toekomst.

- over Bots, Zombie Bots en Botnets

- Wat Is een Bot?

- Wat Is een Zombie Bot?

- Wat Is een Botnet?

- Hoe maak je een Botnet

- mobiele Malware

- Social Engineering-aanvallen

- Phishing—aanvallen

- soorten Botnetaanvallen

- DDoS-aanvallen

- klikfraude

- content Scraping

- e-mail Spam

- Inbreuk op financiële gegevens

- Real-World Zombie Botnet Attack voorbeeld

- het vinden van de juiste Botnet detectie

over Bots, Zombie Bots en Botnets

Wat Is een Bot?

de term “bot “is een afkorting voor” robot.”In de context van cybercrime, een bot is een geautomatiseerde software programma ontworpen om een bepaalde taak uit te voeren.

Bots kunnen kwaadaardig of goedaardig zijn, afhankelijk van wat ze gemaakt zijn om te doen. In de meeste gevallen zijn ze gemaakt om taken te voltooien die de meeste mensen te repetitief, saai en tijdrovend zouden vinden om persoonlijk te doen-zoals het beantwoorden van basisvragen, automatisch updaten van gegevens dashboards, of het crawlen van websites op het internet om ze te catalogiseren voor zoekmachines.

Leer nu meer over Bot-programma ‘ s! Download het eBook.

Wat Is een Zombie Bot?

een zombie bot is een type kwaadaardige bot dat computers en andere apparaten verandert in drones die een hacker op afstand kan besturen. Zombie bots zijn een belangrijk ingrediënt in het creëren van een botnet en het besturen van grootschalige cyberaanvallen.

Wat Is een Botnet?

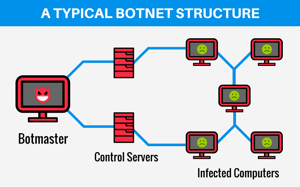

een botnet is een grote verzameling machines die geïnfecteerd zijn met zombie bots en waarmee hackers ze op afstand kunnen besturen. Botnets worden vaak gebruikt om een soort van illegale taak uit te voeren zonder medeweten van de eigenaren van het apparaat.

zodra het botnet groot genoeg is om aan de behoeften van de hacker te voldoen, kunnen ze op afstand worden bestuurd via zogenaamde command-and-control (C&C) servers. Deze hacker-side bot management tool maakt vaak gebruik van op standaarden gebaseerde protocollen zoals Internet Relay Chat (IRC) en peer-to-peer (P2P) netwerk om gegevens te verzenden naar de zombie-geïnfecteerde apparaten.

Hoe maak je een Botnet

dus, hoe maken hackers (soms botmasters of botherders genoemd) botnets in de eerste plaats? Helaas, er zijn vele manieren waarop cybercriminelen kunnen maken en verspreiden hun zombie bots om enorme botnets te genereren.

mobiele Malware

in deze strategie maakt de fraudeur een goedkope mobiele app met behulp van een free software development kit (SDK) en uploadt deze naar een online app store. In die mobiele app downloaden is een beetje kwaadaardige code die een zombie bot creëert op elk apparaat dat de app downloadt. Dit is een veel voorkomende tactiek in mobiele klikfraude regelingen.

Social Engineering-aanvallen

andere hackers kunnen zombie-bots verspreiden via kwaadaardige links op sociale media, vage websites en zelfs online advertenties. Een nietsvermoedende website bezoeker of social media surfer klikt op de link en plotseling, hun apparaat is het downloaden van een zombie bot programma (of een van een ontelbare verscheidenheid van andere malware programma ‘ s).

fraudeurs kunnen veel tijd besteden aan het ontwerpen van verleidelijke online berichten om nietsvermoedende slachtoffers te verleiden om op een kwaadaardige link te klikken. Of, ze kunnen gewoon kopiëren het uiterlijk van een online advertentie van een legitiem bedrijf en maak een knock-off die een kwaadaardige link gebruikt om een hacker bot te installeren.

Phishing—aanvallen

e-mail is de meest voorkomende bron van malware-inclusief de malware die wordt gebruikt om zombie bots te installeren. Volgens de purplesec.us, ” 92% van malware wordt geleverd per e-mail.”Het gebruik van malware links in e-mails is een type phishing techniek die sommige fraudeurs en oplichters vaak in dienst.

waarschuwingssignalen van een phishing-e-mail geladen met malware omvatten:

- dringende taal die u aanmoedigt om ” nu handelen!”

- gebruik van bedreigingen in de e-mail (zoals claims dat u achterstallige betalingen hebt of uw account wordt gefactureerd als u niet reageert of op een bepaalde link klikt).

- ongevraagde communicatie uit onbekende bron.

- abnormaal gedrag / taal in e-mails van bekende bronnen (phishers proberen vaak mensen die je kent te imiteren zodat ze je kunnen misleiden).

soorten Botnetaanvallen

wat kunnen cybercriminelen en fraudeurs doen met de gigantische botnets die ze creëren? Het potentiële gebruik van gecompromitteerde, met internet verbonden apparaten is bijna eindeloos. Botmasters kunnen hun botnets gebruiken om een verscheidenheid aan cyberaanvallen uit te voeren en fraudeprogramma ‘ s mogelijk te maken terwijl ze hun sporen verbergen.

enkele veel voorkomende toepassingen van botnets zijn:

DDoS-aanvallen

een DDOS-aanval (distributed denial of service) is een van de meest voorkomende toepassingen van een botnet. Hier gebruikt een botmaster zijn grote netwerk van zombie bots om een doelnetwerk of systeem te overweldigen zodat het niet normaal kan werken. De exacte aard van de aanval kan variëren van de ene DDOS-aanval tot de volgende.

bijvoorbeeld, sommige DDoS-aanvallen vertrouwen alleen op brute kracht, die talloze pings naar een netwerk of zelfs een specifiek apparaat sturen om het te druk te houden om legitieme verkeersaanvragen te verwerken. Anderen kunnen gebruik maken van een specifieke fout in handshake protocollen van een systeem om de vertraging gemaakt als hun botnet is niet bijzonder groot te versterken.

ongeacht de methodologie, het botnet houdt het systeem of netwerk te druk om normaal te functioneren-wat de werking van de organisatie belemmert.

klikfraude

Zombie-botnets worden vaak gebruikt in klikfraudeschema ‘ s. Hier, de horde van zombie bots werkt op de achtergrond, te klikken op advertenties te rijden klikken voor pay-per-click (PPC) campagnes. Adverteerders en handelaren die PPC campagnes zien de klikken die ze krijgen, denken dat de affiliate rapportage hen heeft geholpen rijden mensen om te klikken op de advertentie of website link, en betalen de fraudeur geld.

in de afgelopen jaren zijn menselijke fraudeurbedrijven gebruikt om bot-regelingen voor klikfraude aan te vullen of te vervangen. Met echte mensen achter de frauduleuze klikken, menselijke fraude boerderijen zijn vaak veel moeilijker op te sporen en te stoppen met advertentiefraude en botnet detectie tools.

ontdek hoe frauduleuze Affiliates deze en andere Fraudestrategieën gebruiken: Download de Whitepaper.

content Scraping

dit is het gebruik van bot-programma ‘ s om informatie van uw website te stelen. De “geschraapte” inhoud kan dan op verschillende manieren worden gebruikt, waaronder:

- prijsonderbieding van goederen en diensten;

- inhoud en ontwerpelementen volledig kopiëren (vaak gebruikt bij het maken van vervalste websites die een legitieme imiteren); en

- ondermijnen de SEO van uw website door inhoud perfect te repliceren op een andere URL zodat het lijkt op dubbele inhoud.

e-mail Spam

e-mail phishing-aanvallen omvatten vaak het verzenden van duizenden berichten naar mensen in verschillende bedrijven of afdelingen binnen een bedrijf in de hoop dat slechts één persoon op een kwaadaardige link klikt. Echter, een fraudeur misschien niet de e-mailadressen van iedereen die ze willen richten.

dus, hoe sturen ze e-mails naar mensen die ze niet kennen?

door bots en botnets te gebruiken om het verzenden van spam-en phishing-e-mails naar elk e-mailadres in de lijst met contactpersonen van een geïnfecteerd apparaat te automatiseren. Dan, voor elke ontvanger die ook op de malware link klikt en besmet raakt met een zombie bot, al hun contacten krijgen een bericht gestuurd—en ga zo maar door totdat de fraudeur een echt enorm netwerk van besmette apparaten heeft gebouwd.

als alternatief kunnen fraudeurs veel eenvoudiger bots gebruiken om herhaaldelijk grote mailinglijsten te spammen van mensen waarvan de contactgegevens zonder hun toestemming door derden zijn verzameld.

Inbreuk op financiële gegevens

botnets worden ook vaak gebruikt om inbreuken op financiële instellingen mogelijk te maken. Deze financiële datalekken kunnen resulteren in het compromis van banking access geloofsbrieven, credit card informatie, Contactgegevens van de klant, en zelfs persoonlijk identificeerbare informatie (PII) die kunnen worden gebruikt in identiteitsdiefstal regelingen.

cybercriminelen kunnen de gestolen gegevens zelf gebruiken of verkopen op het “dark web” met winst. Sommige bronnen geven aan dat het kopen van credit card gegevens kan kosten zo weinig als $12-$20 USD.

Real-World Zombie Botnet Attack voorbeeld

op 21 oktober 2016 braken scores van belangrijke websites, nutteloos gemaakt door een DDOS-aanval aangedreven door een botnet genaamd Mirai. Het botnet, grotendeels opgebouwd uit gecompromitteerde Internet of Things (IoT) apparaten, gebombardeerd Dyn, een DNS-provider, met kwaadaardig verkeer, effectief afsluiten van haar diensten en waardoor populaire sites te donker gaan.

het veiligstellen van het IoT-ecosysteem blijkt een strijd te zijn. Aan de kant van de fabrikanten, er zijn geen universele veiligheidsnormen worden ingevoerd om de verschillende apparaten die er zijn te regelen en bot detectie gemakkelijk te maken. Bovendien, sommige fabrikanten zijn niet het vrijgeven van kritische software-updates voor verouderde apparaten. In sommige gevallen verweesd ze helemaal—het creëren van aanzienlijke lacunes in de beveiliging van netwerken met deze apparaten.

in dit geval maakte het Mirai botnet gebruik van een flagrante beveiligingslek die wordt geleverd met veel consumenten-ready IoT-apparaten: standaard gebruiker ID ‘ s en wachtwoorden. Zoals opgemerkt door CSO Online: “Mirai maakte op een eenvoudige maar slimme manier gebruik van onveilige IoT-apparaten. Het gescand grote blokken van het internet voor open Telnet-poorten, dan geprobeerd om in te loggen standaard wachtwoorden. Op deze manier, het was in staat om een botnet leger te verzamelen.”

de meeste mensen die IoT-apparaten kopen, veranderen deze instellingen niet na de eerste setup, waardoor apparaten open blijven voor kaping.

het grootste probleem is dat IoT-apparaten niet snel verdwijnen. Het gebruik van met internet verbonden apparaten neemt toe. De huidige prognoses van Statista voorspellen het wereldwijde gebruik van IoT-apparaten tot ” bijna verdrievoudigen van 8,74 miljard in 2020 tot meer dan 25,4 miljard IoT-apparaten in 2030.”

het vinden van de juiste Botnet detectie

ongeacht hoe een botnet aanval is gericht op uw organisatie, de oplossing kan heel goed hetzelfde zijn. Vroegtijdige botnetdetectie kan cruciaal zijn om effectief te reageren op (en te stoppen) de aanval.

een bot die uw website aanvalt zal zich normaal gesproken niet precies gedragen als een normale menselijke bezoeker. Bijvoorbeeld, het zal vaak niet in te loggen op verschillende diensten, snel laden items in dan onmiddellijk verlaten karren, vertonen onregelmatig kijkgedrag (wordt op-pagina voor minder dan een seconde), en vreemde dingen doen om uw online formulieren. Daarnaast botnet verkeer heeft de neiging om alles in een keer te raken (hoewel meer geavanceerde fraudeurs kunnen hun zombie bots’ inspanningen wankelen).

deze waarschuwingssignalen zijn echter niet altijd gemakkelijk met de hand te herkennen—en handmatige controles vergen kostbare tijd om te voltooien. Om uzelf te beschermen tegen botnetaanvallen, moet u weten wie uw site in real-time bezoekt. U moet analyseren waar inkomend verkeer vandaan komt en wat het doet. Je moet in staat zijn om bots te identificeren voordat het probleem uit de hand loopt. U heeft een oplossing voor advertentiefraude nodig.

een professionele, hoogwaardige oplossing voor advertentiefraude, zoals Anura, houdt uw verkeer voortdurend in de gaten om te bepalen welke bezoekers echt zijn en welke niet. eenmaal geïdentificeerd, krijgt u een melding van het ongeldige verkeer dat afkomstig is van bots (en andere bronnen van fraude)—compleet met een rapport van de gegevens die laten zien waarom de activiteit als fraude werd gelabeld. Dit stelt u in staat om duidelijk uit het slechte terwijl het houden van het goede.

uw bedrijf is vrij om weer te doen waar u goed in bent, zonder zich zorgen te maken over waar de volgende aanval vandaan komt. In de moderne tijd is niemand te groot of te klein om het doelwit te zijn van fraudeurs die de gemakkelijke weg naar rijkdom nemen, maar je kunt bepalen hoe moeilijk het is om je te raken. Wees geen gemakkelijk doelwit, vraag vandaag nog een gratis proefperiode.