počítačoví zločinci, podvodníci a podvodníci používají širokou škálu nástrojů k tomu, aby ze svých obětí získali nezákonný zisk. Jedním z nejběžnějších nástrojů, kterým korporace čelí, je obávaný útok botnetu.

odhady citované časopisem Cybercrime uvádějí, že “ počítačová kriminalita bude stát svět 6 bilionů dolarů ročně do roku 2021, z 3 bilionů dolarů v roce 2015.“Stručně řečeno, použití botnetů a dalších nástrojů počítačové kriminality proti vaší organizaci v dohledné době nezmizí. Pokud něco, můžete očekávat, že v blízké budoucnosti budete čelit ještě více útokům botnetů a hackerským robotům.

- o botech, Zombie botech a Botnetech

- Co je to Bot?

- Co je Zombie Bot?

- Co je Botnet?

- jak vytvořit Botnet

- mobilní Malware

- útoky na sociální inženýrství

- phishingové útoky

- typy útoků botnetů

- DDoS útoky

- Click Fraud

- škrábání obsahu

- e-mailový Spam

- porušení finančních údajů

- Real-World Zombie Botnet příklad útoku

- nalezení správné detekce botnetu

o botech, Zombie botech a Botnetech

Co je to Bot?

termín “ bot „je zkratka pro“ robot.“V souvislosti s počítačovou kriminalitou je bot automatizovaný softwarový program určený k provádění určitého konkrétního úkolu.

Boti mohou být zlovolní nebo benigní v závislosti na tom, k čemu byli stvořeni. Většinou, jsou vyrobeny k dokončení úkolů, které by většina lidí považovala za příliš opakující se, nudný, a časově náročné dělat osobně-jako je zodpovězení základních otázek, automatická aktualizace datových panelů, nebo procházení webových stránek na internetu a jejich katalogizace pro vyhledávače.

další informace o Bot programech nyní! Stáhněte si eBook.

Co je Zombie Bot?

zombie bot je typ škodlivého robota, který mění počítače a další zařízení na drony, které může hacker ovládat na dálku. Zombie roboti jsou klíčovou složkou při vytváření botnetu a řízení rozsáhlých kybernetických útoků.

Co je Botnet?

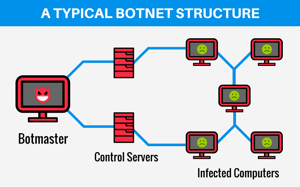

botnet je velká sbírka strojů infikovaných zombie roboty, které umožňují hackerům ovládat je na dálku. Botnety se často používají k provádění nějakého nezákonného úkolu bez vědomí vlastníků zařízení.

jakmile se botnet rozrostl natolik, aby vyhověl potřebám hackerů, lze je dálkově ovládat pomocí tzv. serverů command-and-control (C&C). Tento nástroj pro správu bot na straně hackerů často používá protokoly založené na standardech, jako je Internet Relay Chat (IRC) a peer-to-peer (P2P) síť k odesílání dat do zařízení infikovaných zombie.

jak vytvořit Botnet

jak tedy hackeři (někdy nazývaní botmasters nebo bot herders) vytvářejí botnety? Bohužel existuje mnoho způsobů, jak mohou kybernetičtí zločinci vytvářet a šířit své zombie roboty a vytvářet obrovské botnety.

mobilní Malware

v této strategii podvodník vytvoří levnou mobilní aplikaci pomocí sady Free software development kit (SDK)a nahraje ji do online obchodu s aplikacemi. V této mobilní aplikaci ke stažení je trochu škodlivého kódu, který vytváří zombie bot na jakémkoli zařízení, které stáhne aplikaci. Toto je běžná taktika v systémech podvodů s mobilními kliknutími.

Ostatní hackeři mohou šířit zombie roboty prostřednictvím škodlivých odkazů na sociálních médiích, povrchních webech a dokonce i online reklamách. Nic netušící návštěvník webových stránek nebo surfař sociálních médií klikne na odkaz a najednou jejich zařízení Stahuje program zombie bot (nebo kterýkoli z mnoha dalších malwarových programů).

podvodníci mohou strávit spoustu času navrhováním lákavých online zpráv, aby oklamali nic netušící oběti, aby klikly na škodlivý odkaz. Nebo mohou jednoduše zkopírovat vzhled online reklamy od legitimní společnosti a vytvořit knockoff, který používá škodlivý odkaz k instalaci hackerského robota.

phishingové útoky

E-Mail je nejrozšířenějším zdrojem malwaru-včetně malwaru používaného k instalaci zombie robotů. Podle purplesec.us, “ 92% malwaru je doručeno e-mailem.“Použití malwarových odkazů v e-mailech je jedním typem phishingové techniky, kterou někteří podvodníci a podvodníci často používají.

varovné příznaky phishingového e-mailu naloženého malwarem zahrnují:

- naléhavý jazyk, který vás povzbuzuje k „jednat hned!“

- použití hrozeb v e-mailu (například tvrzení, že máte platby po splatnosti nebo váš účet bude účtován, pokud neodpovíte nebo kliknete na daný odkaz).

- Nevyžádaná komunikace z neznámého zdroje.

- abnormální chování/jazyk v e-mailech ze známých zdrojů (phishers se často snaží napodobit lidi, které znáte, aby vás mohli oklamat).

typy útoků botnetů

co mohou kybernetičtí zločinci a podvodníci dělat s obřími botnety, které vytvářejí? Potenciální využití kompromitovaných zařízení připojených k internetu je téměř nekonečné. Botmasters mohou používat své botnety k provádění různých kybernetických útoků a umožnění podvodných schémat při skrytí svých stop.

mezi běžné použití botnetů patří:

DDoS útoky

distribuovaný denial of service (DDoS) útok je jedním z nejrozšířenějších použití botnetu. Zde botmaster používá svou velkou síť zombie robotů k přemoci cílovou síť nebo systém, takže nemůže fungovat normálně. Přesná povaha útoku se může lišit od jednoho útoku DDoS k druhému.

například některé útoky DDoS se spoléhají pouze na hrubou sílu, posílají nespočet pingů do sítě nebo dokonce na konkrétní zařízení, aby byly příliš zaneprázdněny zpracováním legitimních požadavků na provoz. Jiní mohou využít specifickou chybu v protokolech handshake systému k zesílení vytvořeného zpoždění, pokud jejich botnet není zvlášť velký.

bez ohledu na metodiku udržuje botnet systém nebo síť příliš zaneprázdněnou, aby fungovala normálně-což brání provozu organizace.

Click Fraud

Zombie botnety se často používají v systémech click fraud. Zde horda zombie botů pracuje na pozadí a kliknutím na reklamy zvyšuje kliknutí na kampaně pay-per-click (PPC). Inzerenti a obchodníci, kteří provozují PPC kampaně, vidí kliknutí, která získávají, myslí si, že přidružená společnost, která je hlásí, pomohla přimět lidi, aby klikli na odkaz na reklamu nebo web, a zaplatit podvodníkovi peníze.

v posledních letech byly farmy lidských podvodů používány buď k doplnění nebo nahrazení schémat podvodů s klikáním. Se skutečnými lidmi za podvodnými kliknutími, farmy lidských podvodů jsou často mnohem těžší odhalit a zastavit pomocí nástrojů pro detekci reklamních podvodů a botnetů.

zjistěte, jak podvodné pobočky používají tuto a další strategie podvodů: Stáhněte si Whitepaper.

škrábání obsahu

Toto je použití bot programů k odcizení informací z vašeho webu. „Poškrábaný“ obsah pak lze použít několika způsoby, včetně:

- cenové podbízení zboží a služeb;

- kopírovat obsah a designové prvky zcela (často používané při vytváření falešných webových stránek, které napodobují legitimní); a

- podkopávají SEO vašeho webu tím, že dokonale replikují obsah na jiné adrese URL, aby vypadal jako duplicitní obsah.

e-mailový Spam

e-mailové phishingové útoky často zahrnují odesílání tisíců zpráv lidem v různých společnostech nebo odděleních v rámci společnosti v naději, že se jen jedna osoba klikne na škodlivý odkaz. Podvodník však nemusí mít e-mailové adresy všech, na které se chce zaměřit.

jak tedy posílají e-maily lidem, které neznají?

pomocí robotů a botnetů k automatizaci odesílání spamových a phishingových e-mailů na každou e-mailovou adresu v seznamu kontaktů infikovaného zařízení. Pak, pro každého příjemce, který také klikne na odkaz malwaru a nakazí se zombie botem, všechny jejich kontakty dostanou zprávu-a tak dále, dokud podvodník nevytvořil skutečně masivní síť kompromitovaných zařízení.

alternativně mohou podvodníci použít mnohem jednodušší roboty k opakovanému spamu velkých e-mailových seznamů lidí, kteří nechali své kontaktní informace shromáždit třetími stranami bez jejich souhlasu.

porušení finančních údajů

dalším běžným používáním botnetů je umožnění narušení finančních institucí. Tato porušení finančních údajů může mít za následek kompromis bankovních přístupových údajů, informací o kreditní kartě, kontaktních informací o zákaznících a dokonce i osobně identifikovatelných informací (PII), které lze použít v systémech krádeží identity.

počítačoví zločinci mohou ukradená data použít sami nebo je prodat na „temném webu“ za účelem zisku. Některé zdroje naznačují, že nákup údajů o kreditní kartě může stát jen $ 12- $ 20 USD.

Real-World Zombie Botnet příklad útoku

21. října 2016 se rozbily desítky hlavních webových stránek, které byly zbytečné DDoS útokem poháněným botnetem zvaným Mirai. Botnet, z velké části tvořený kompromitovanými zařízeními Internet of Things (IoT), bombardoval Dyn, poskytovatele DNS, škodlivým provozem, účinně vypínal své služby a způsoboval ztmavnutí populárních webů.

zabezpečení ekosystému IoT se ukazuje jako boj. Na straně výrobců neexistují žádné univerzální bezpečnostní standardy, které by regulovaly různá zařízení a usnadňovaly detekci bot. Někteří výrobci navíc neuvolňují kritické aktualizace softwaru na zastaralá zařízení. V některých případech je osiřují úplně-vytvářejí významné bezpečnostní mezery v sítích s těmito zařízeními.

v tomto případě botnet Mirai využil do očí bijící bezpečnostní chybu, která je dodávána s mnoha zařízeními IoT připravenými pro spotřebitele: výchozí ID uživatele a hesla. Jak poznamenal CSO Online: „Mirai využil nezabezpečených zařízení IoT jednoduchým, ale chytrým způsobem. Naskenoval velké bloky internetu pro otevřené porty Telnet a poté se pokusil přihlásit výchozí hesla. Tímto způsobem se podařilo shromáždit armádu botnetů.“

většina lidí, kteří kupují zařízení IoT, nemění tato nastavení po počátečním nastavení, v podstatě ponechává zařízení otevřená pro únos.

hlavním problémem je, že zařízení IoT v dohledné době nezmizí. Pokud něco, používání zařízení připojených k internetu roste. Současné projekce společnosti Statista předpovídají celosvětové používání zařízení IoT na “ téměř trojnásobek z 8, 74 miliardy v roce 2020 na více než 25, 4 miliardy zařízení IoT v roce 2030.“

nalezení správné detekce botnetu

bez ohledu na to, jak útok botnetu cílí na vaši organizaci, může být řešení velmi dobře stejné. Včasná detekce botnetu se může ukázat jako zásadní pro účinnou reakci na (a zastavení) útoku.

robot, který útočí na váš web, se obvykle nebude chovat přesně jako normální lidský návštěvník. Například se často nepodaří přihlásit se k různým službám, rychle načíst položky do a pak okamžitě opustit vozíky, vykazovat nepravidelné chování při prohlížení (být na stránce méně než sekundu) a dělat divné věci svým online formulářům. Provoz botnetů má navíc tendenci zasáhnout najednou (i když sofistikovanější podvodníci mohou potácet úsilí svých zombie robotů).

tyto varovné signály však nejsou vždy snadno rozpoznatelné ručně—a ruční kontroly vyžadují drahocenný čas. Chcete-li se chránit před útoky botnetů, musíte vědět, kdo navštěvuje váš web v reálném čase. Musíte analyzovat, odkud přichází příchozí provoz a co dělá. Musíte být schopni identifikovat roboty, než se problém vymkne z rukou. Budete potřebovat řešení podvodů s reklamami.

profesionální, vysoce kvalitní řešení podvodů s reklamami, jako je Anura, bude neustále sledovat váš provoz, aby určilo, kteří návštěvníci jsou skuteční a kteří ne. po identifikaci obdržíte oznámení o neplatném provozu, který pochází od robotů (a dalších zdrojů podvodů) – kompletní se zprávou o údajích, které ukazují, proč byla aktivita označena jako podvod. To vám umožní vyčistit špatné při zachování dobrého.

vaše firma se může vrátit k tomu, co děláte nejlépe, aniž byste se museli starat o to, odkud přichází další útok. V moderní době, nikdo není příliš velký nebo příliš malý na to, aby se na něj zaměřili podvodníci, kteří se vydávají snadnou cestou k bohatství,ale můžete ovládat, jak těžké je zasáhnout vás. Nebuďte snadný cíl, požadovat bezplatnou zkušební verzi ještě dnes.