Nettkriminelle, svindlere, og svindlere bruker et bredt utvalg av verktøy for å slå en ulovlig fortjeneste fra sine ofre. Et av de vanligste verktøyene som selskaper står overfor, er det fryktede botnet-angrepet.

Estimater sitert Av Cybercrime Magazine sier at » cybercrime vil koste verden $ 6 billioner årlig av 2021, opp fra $3 billioner i 2015.»Kort sagt, bruk av botnett og andre cybercrime verktøy mot organisasjonen kommer ikke til å gå bort helst snart. Hvis noe, kan du forvente å møte enda flere botnetangrep og hackerbots i nær fremtid.

- Om Bots, Zombie Bots Og Botnets

- Hva Er En Bot?

- Hva Er En Zombie Bot?

- Hva Er Et Botnet?

- Hvordan Lage En Botnet

- Mobil Malware

- Social Engineering Attacks

- Phishing-Angrep

- Typer Botnetangrep

- DDoS-Angrep

- Klikksvindel

- Innholdskraping

- E-Post Spam

- Brudd På Finansielle Data

- Real-World Zombie Botnet Attack Example

- Finne Riktig Botnet Deteksjon

Om Bots, Zombie Bots Og Botnets

Hva Er En Bot?

begrepet » bot «er forkortelse for» robot.»I sammenheng med nettkriminalitet er en bot et automatisert program designet for å utføre en bestemt oppgave.

Bots kan være enten ondskapsfull eller godartet avhengig av hva De ble laget for å gjøre. I de fleste tilfeller er de laget for å fullføre oppgaver som de fleste vil finne for repeterende, kjedelige og tidkrevende å gjøre personlig-som å svare på grunnleggende spørsmål, automatisk oppdatere data dashboards eller gjennomsøke nettsteder på internett for å katalogisere dem for søkemotorer.

Lær Mer Om Bot Programmer Nå! Last ned e-boken.

Hva Er En Zombie Bot?

en zombie bot er en type ondsinnet bot som gjør datamaskiner og andre enheter til droner som en hacker kan styre eksternt. Zombie bots er en viktig ingrediens i å skape et botnet og kjøre store cyberangrep.

Hva Er Et Botnet?

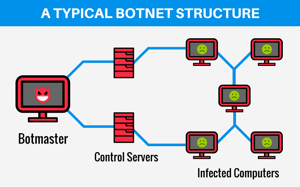

en botnet er en stor samling av maskiner infisert med zombie bots som tillater hackere å kontrollere dem eksternt. Botnett brukes ofte til å utføre en slags ulovlig oppgave uten enhetens eiers kunnskap.

når botnet har vokst stort nok til å møte hackerens behov, kan de styres eksternt via såkalte kommando-og-kontroll (C&C) servere. Dette hacker-side bot styringsverktøy bruker ofte standardbaserte protokoller Som Internet Relay Chat (IRC) og peer-to-peer (P2P) nettverk for å sende data til zombie-infiserte enheter.

Hvordan Lage En Botnet

Så, hvordan hackere (noen ganger kalt botmasters eller bot herders) lage botnett i første omgang? Dessverre er det mange måter som nettkriminelle kan lage og spre sine zombie bots for å generere enorme botnets.

Mobil Malware

i denne strategien oppretter svindleren en billig mobilapp ved hjelp av ET SDK (free software development kit) og laster det opp til en online appbutikk. I den mobile appnedlastingen er det litt ondsinnet kode som skaper en zombie bot på en hvilken som helst enhet som laster ned appen. Dette er en vanlig taktikk i mobile klikk svindel ordninger.

Social Engineering Attacks

andre hackere kan spre zombie bots gjennom ondsinnede lenker på sosiale medier, sketchy nettsteder, og til og med online annonser. En intetanende nettsted besøkende eller sosiale medier surfer klikker på linken og plutselig, deres enhet er å laste ned en zombie bot program (eller noen av en utallige rekke andre malware programmer).

Svindlere kan bruke mye tid på å designe fristende elektroniske meldinger for å lure intetanende ofre til å klikke på en ondsinnet link. Eller de kan bare kopiere utseendet til en online annonse fra et legitimt selskap og lage en knockoff som bruker en ondsinnet lenke for å installere en hacker bot.

Phishing-Angrep

E-Post Er den mest utbredte kilden til skadelig programvare—inkludert skadelig programvare som brukes til å installere zombieboter. Ifølge purplesec.us «92% av malware leveres via e-post.»Bruken av malware lenker i e-post er en type phishing teknikk som noen svindlere og svindlere ofte bruker.

Advarsel tegn på en phishing e-post lastet med malware inkluderer:

- Urgent språk som oppfordrer deg til å » handle nå!»

- Bruk av trusler i e-posten(for eksempel påstander om at du har forfalte betalinger eller kontoen din vil bli fakturert hvis du ikke svarer eller klikker på en gitt lenke).

- Uønsket kommunikasjon fra en ukjent kilde.

- Unormal oppførsel/språk i e-poster fra kjente kilder (phishere prøver ofte å etterligne folk du kjenner, slik at de kan lure deg).

Typer Botnetangrep

Hva kan nettkriminelle og svindlere gjøre med de gigantiske botnettene de lager? Den potensielle bruken av kompromitterte, internett-tilkoblede enheter er nesten uendelige. Botmasters kan bruke sine botnett til å gjennomføre en rekke cyberattacks og aktivere svindel ordninger mens skjule sine spor.

noen vanlige bruksområder for botnett inkluderer:

DDoS-Angrep

et distribuert tjenestenektangrep (DDoS) er en av de mest utbredte bruken av et botnet. Her bruker en botmaster sitt store nettverk av zombiebots for å overvelde et målnettverk eller system slik at det ikke kan fungere normalt. Den nøyaktige arten av angrepet kan variere fra Ett DDoS-angrep til det neste.

for eksempel er Noen DDoS-angrep avhengige av brute force alene, og sender utallige ping til et nettverk eller til og med en bestemt enhet for å holde det for opptatt til å behandle legitime trafikkforespørsler. Andre kan utnytte en bestemt feil i systemets håndtrykkprotokoller for å forsterke forsinkelsen som er opprettet hvis deres botnet ikke er spesielt stort.

uansett metodikk, holder botnet systemet eller nettverket for opptatt til å fungere normalt-hindrer organisasjonens operasjoner.

Klikksvindel

Zombie botnett brukes ofte i klikksvindel ordninger. Her opererer horde av zombie bots i bakgrunnen, og klikker på annonser for å kjøre opp klikk for pay-per-click (PPC) kampanjer. Annonsører og selgere som kjører ppc-kampanjer, ser klikkene de får, tror at affiliate rapporterer dem har hjulpet folk til å klikke på annonsen eller nettstedet linken, og betale svindleren penger.

i de senere år har menneskelige svindelfarmer blitt brukt til enten å supplere eller erstatte klikksvindel bot-ordninger. Med ekte mennesker bak de falske klikkene, er menneskelige svindelfarmer ofte mye vanskeligere å oppdage og stoppe med annonsesvindel og botnetdeteksjonsverktøy.

Oppdag Hvordan Falske Partnere Bruker Denne Og Andre Svindelstrategier: Last Ned Whitepaper.

Innholdskraping

dette er bruken av botprogrammer for å stjele informasjon fra nettstedet ditt. Det» skrapt » innholdet kan da brukes på flere måter, inkludert:

- Lavere priser på varer og tjenester;

- Kopier innhold og designelementer helt (ofte brukt når du lager falske nettsteder som etterligner en legitim); og

- Undergraver nettstedets SEO ved å kopiere innhold perfekt på en ANNEN URL for å få det til å se ut som duplikatinnhold.

E-Post Spam

e-post phishing-angrep innebærer ofte å sende tusenvis av meldinger til personer i ulike selskaper eller avdelinger i et selskap i håp om å få bare en person til å klikke på en ondsinnet link. En svindler kan imidlertid ikke ha e-postadressene til alle de vil målrette mot.

så, hvordan sender de e-post til folk de ikke kjenner?

ved å bruke bots Og botnett for å automatisere sending av spam og phishing-e-post til hver e-postadresse i kontaktlisten til en infisert enhet. Deretter, for hver mottaker som også klikker på malware-lenken og blir smittet med en zombie bot, blir alle kontaktene sendt en melding-og så videre til svindleren har bygget et virkelig massivt nettverk av kompromitterte enheter.

alternativt kan svindlere bruke mye enklere bots å gjentatte ganger spam store e-postlister over personer som har fått sin kontaktinformasjon samlet inn av tredjeparter uten deres samtykke.

Brudd På Finansielle Data

en annen vanlig bruk for botnett er å muliggjøre brudd på finansinstitusjoner. Disse økonomiske data brudd kan resultere i kompromiss av banktilgang legitimasjon, kredittkortinformasjon, kundekontaktinformasjon, og selv personlig identifiserbar informasjon (PII) som kan brukes i identitetstyveri ordninger.

Cyberkriminelle kan enten bruke de stjålne dataene selv eller selge den på «dark web» for en fortjeneste. Noen kilder indikerer at å kjøpe kredittkortdetaljer kan koste så lite som $12 – $20 USD.

Real-World Zombie Botnet Attack Example

den 21.oktober 2016 brøt scorene til store nettsteder, gjort ubrukelige av Et DDoS-angrep drevet av et botnet Kalt Mirai. Botnet, som i stor grad består av kompromitterte Tingenes Internett (Iot) – enheter, bombarderte DYN, EN DNS-leverandør, med ondsinnet trafikk, som effektivt slår av tjenestene og forårsaker at populære nettsteder blir mørke.

Sikring Av IoT-økosystemet viser seg å være en kamp. På produsentens side er det ikke noen universelle sikkerhetsstandarder som blir satt på plass for å regulere de forskjellige enhetene der ute og gjøre botdeteksjon enkelt. I tillegg slipper noen produsenter ikke kritiske programvareoppdateringer til utdaterte enheter. I noen tilfeller foreldreløse de dem helt-skape betydelige sikkerhetshull i nettverk med disse enhetene.

I dette tilfellet utnyttet Mirai botnet en grell sikkerhetsfeil som leveres med mange forbrukerklare iot-enheter: standard bruker-Id og passord. SOM BEMERKET AV CSO Online: «Mirai utnyttet usikre iot-enheter på en enkel, men smart måte . Det skannet store blokker av internett for åpne Telnet-porter, og forsøkte deretter å logge inn standard passord. På Denne måten var det i stand til å samle en botnet hær.»

De Fleste som kjøper iot-enheter, endrer ikke disse innstillingene etter det første oppsettet, og lar i hovedsak enheter åpne for kapring.

det største problemet er At iot-enheter ikke går bort noen gang snart. Om noe vokser bruken av internett-tilkoblede enheter. Nåværende prognoser fra Statista anslår verdensomspennende bruk av iot-enheter til å «nesten tredoble fra 8.74 milliarder i 2020 til mer enn 25.4 milliarder iot-enheter i 2030.»

Finne Riktig Botnet Deteksjon

Uansett hvordan et botnet angrep er rettet mot organisasjonen, løsningen kan meget vel være den samme. Tidlig botnetdeteksjon kan vise seg å være avgjørende for effektivt å reagere på (og stoppe) angrepet.

en bot som angriper nettstedet ditt, vil vanligvis ikke oppføre seg akkurat som en vanlig menneskelig besøkende. For eksempel vil det ofte mislykkes i å logge på ulike tjenester, raskt laste opp elementer i og deretter straks forlate vogner, vise uregelmessig visningsadferd (være på siden i mindre enn et sekund), og gjøre rare ting til dine elektroniske skjemaer. I tillegg har botnet-trafikk en tendens til å treffe alt på en gang (selv om mer sofistikerte svindlere kan forskyve zombiebotenes innsats).

disse advarselsskiltene er imidlertid Ikke alltid enkle å se manuelt-og manuelle kontroller tar dyrebar tid å fullføre. For å beskytte deg mot botnetangrep, må du vite hvem som besøker nettstedet ditt i sanntid. Du må analysere hvor innkommende trafikk kommer fra og hva den gjør. Du må kunne identifisere bots før problemet kommer ut av hånden. Du vil kreve en annonse svindel løsning.

en profesjonell, høy kvalitet annonse svindel løsning Som Anura, vil overvåke trafikken hele tiden for å finne ut hvilke besøkende er ekte og hvilke som ikke er. når identifisert, vil du få en melding om ugyldig trafikk som kom fra roboter—og andre kilder til svindel) – komplett med en rapport av data som viser hvorfor aktiviteten ble merket som svindel. Dette gjør at du kan rydde ut det dårlige mens du holder det gode.

din bedrift står fritt til å gå tilbake til å gjøre det du gjør best, uten å måtte bekymre deg for hvor neste angrep kommer fra. I moderne tid er ingen for stor eller for liten til å bli målrettet av svindlere som tar den enkle veien til rikdom, men du kan kontrollere hvor vanskelig det er å slå deg. Ikke vær et lett mål, kreve en gratis prøveversjon i dag.