- Compartir

- Tweet

- Pin

En esta configuración de Cisco ASAv en GNS3 para Laboratorios prácticos, profundizamos en obtener el firewall virtualizado ASAV de Cisco más popular en GNS3 paso a paso.

Los laboratorios GNS3 deben ser ricos y cubrir contextos de redes que brinden una gran experiencia práctica para estudiantes y profesionales por igual. Imagine poder configurar VPN de sitio a sitio entre su ASAv y una instancia en la nube, y poder realizar una gran cantidad de tareas para comprender cómo podrían ser las expectativas del mundo real entre las tecnologías elegidas.

¿La belleza de la escalabilidad que viene con los dispositivos virtualizados en arquitecturas de diseño de red para probar un concepto o probar y solucionar escenarios?

Con el Dispositivo Virtual de Seguridad adaptable (ASAv) de Cisco®, tiene la flexibilidad de elegir el rendimiento que necesita para su negocio. ASAv es la opción virtualizada de nuestra popular solución ASA y ofrece seguridad en centros de datos físicos tradicionales y nubes privadas y públicas. Su capacidad de VPN escalable proporciona acceso a empleados, socios y proveedores, y protege sus cargas de trabajo contra amenazas cada vez más complejas con controles de seguridad de primera clase.

Cree la plantilla maestra inicial para su ASAv

Descargue el archivo Asav qcow2 con la versión del sistema operativo de su elección Cisco.com.

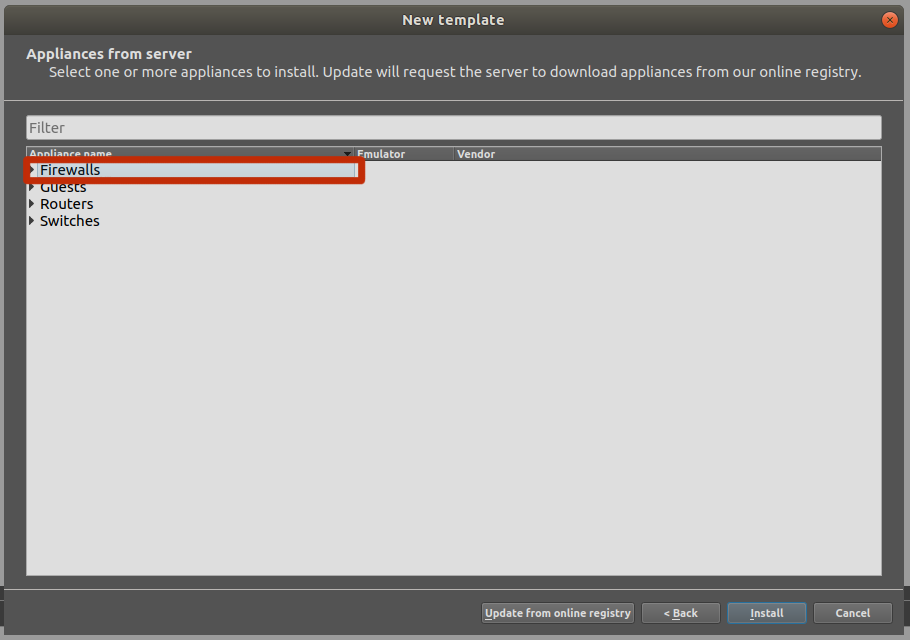

Abra GNS3 y haga clic en Archivo > + Nueva plantilla >

Seleccione Firewalls de la Lista de Dispositivos GNS3

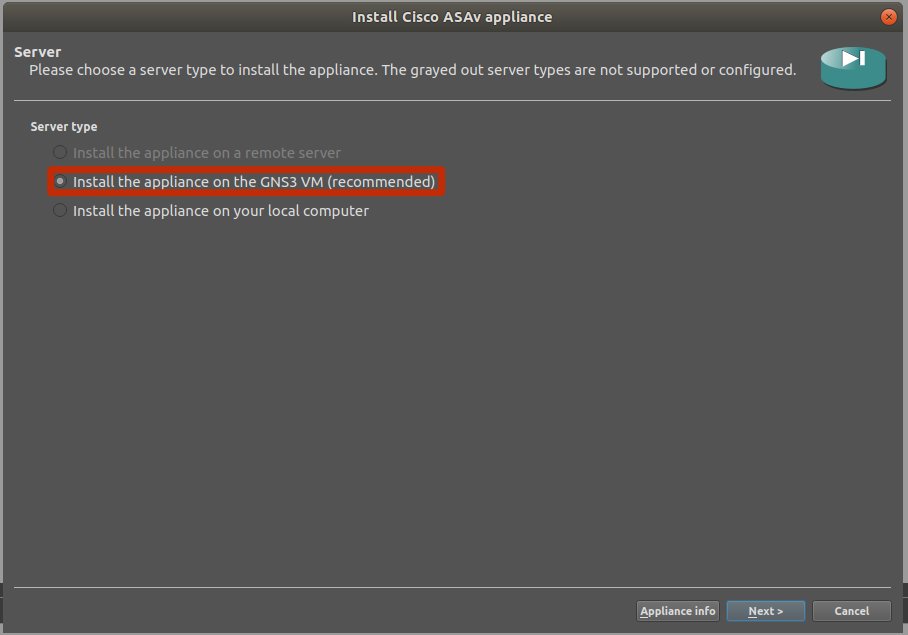

Instale el dispositivo en la máquina virtual GNS3 como se recomienda

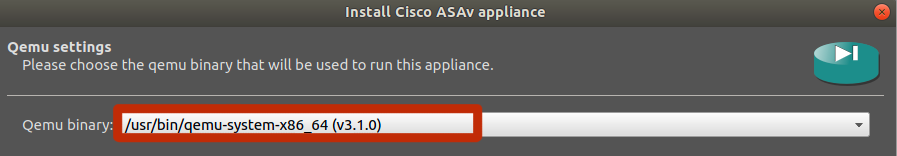

Elija «Predeterminado» para el tipo de máquina virtual y presione siguiente. Asigne un nombre a la máquina virtual (ASAV 9.8.1, por ejemplo) y pulse siguiente. Seleccione el binario Qemu x86_64 y establezca la RAM en 2048 mb. Dale al siguiente.

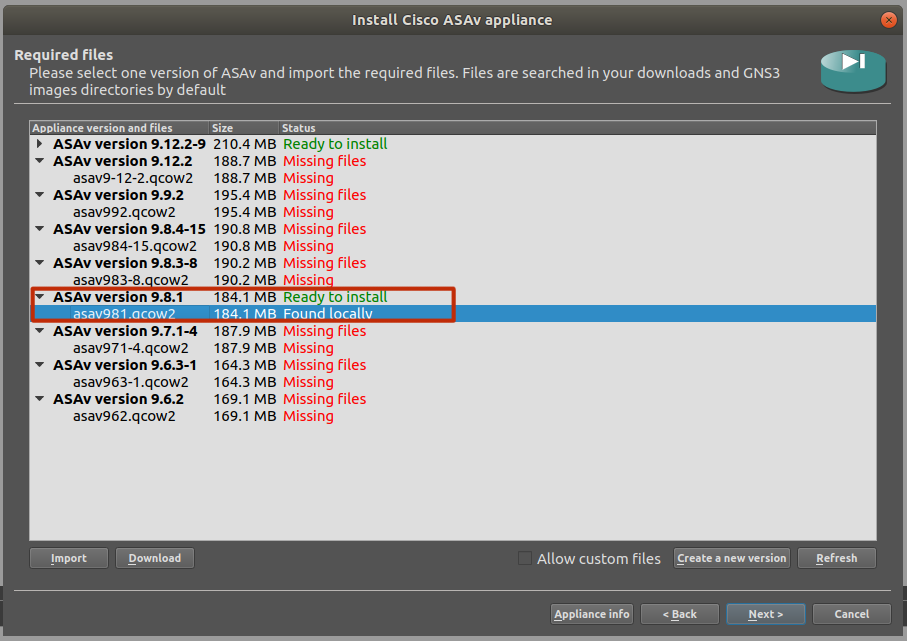

Seleccione la versión de ASAv e Instale y Haga clic en Siguiente

GNS3 localizará localmente el dispositivo * qcow2 descargado y rellenará la lista para que pueda elegir. Seleccione su versión de ASAv y haga clic en Siguiente.

Haga clic en Siguiente y Continúe

Es una buena idea probar su idea con un solo ASAv y, una vez que esto haya funcionado bien, aplíquela a la plantilla maestra como imagen dorada para futuros firewalls ASAV de réplica.

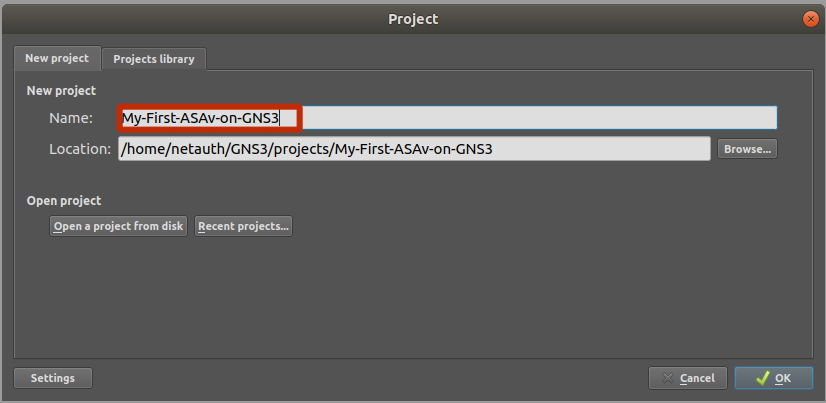

Crear un nuevo proyecto GNS3

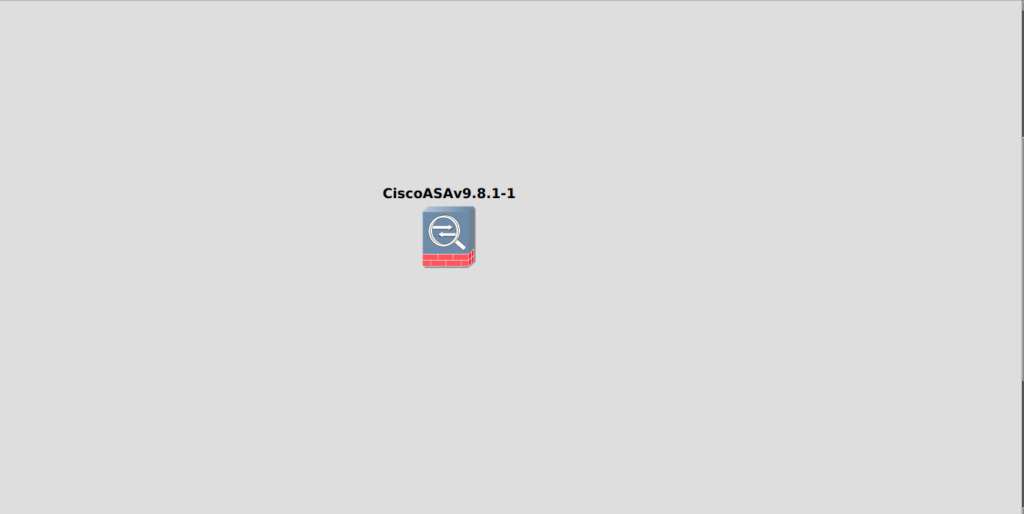

Arrastrar ASAv al espacio de trabajo

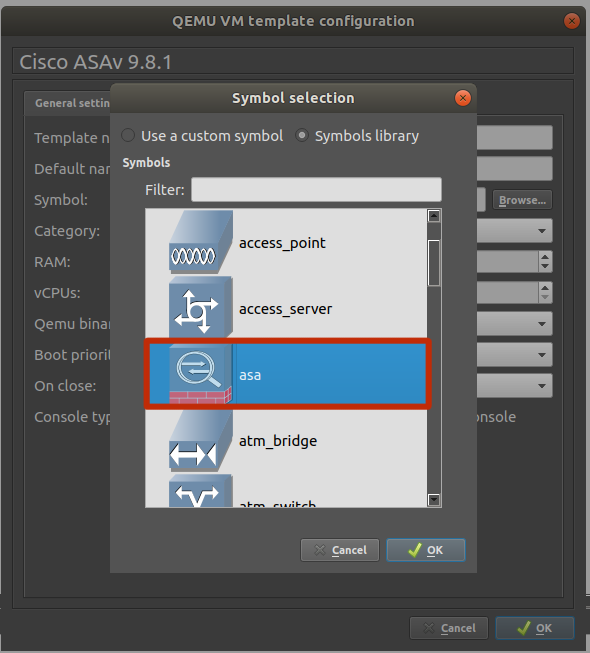

Haga clic con el botón derecho en ASAv y cambie el símbolo (este es un paso opcional)

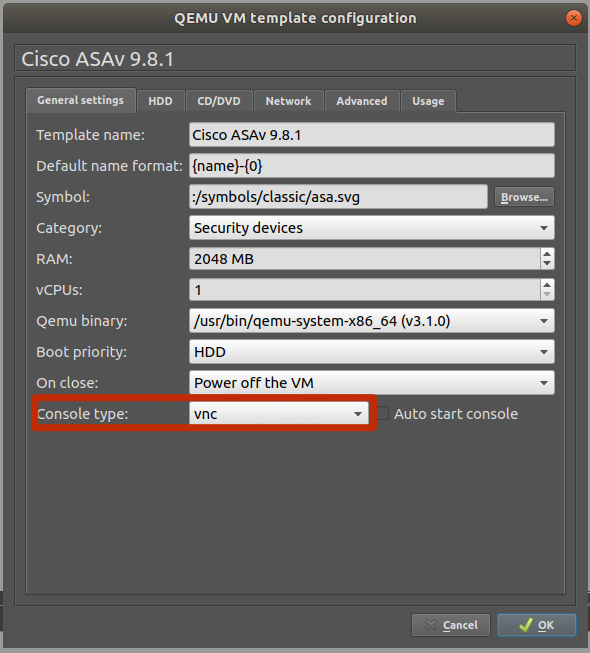

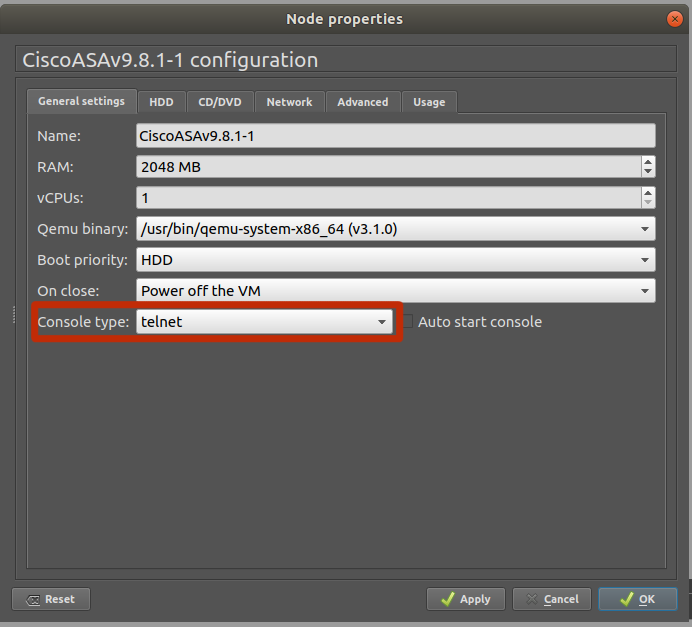

Seleccionar símbolo para su ASAv,cambie la categoría a Dispositivos de seguridad y establezca el tipo de consola en vnc. Cambiaremos esto a telnet más adelante en la guía a medida que lo apliquemos a nuestro dispositivo maestro ASAv.

Seleccione vnc del menú desplegable para establecer el tipo de consola en vnc

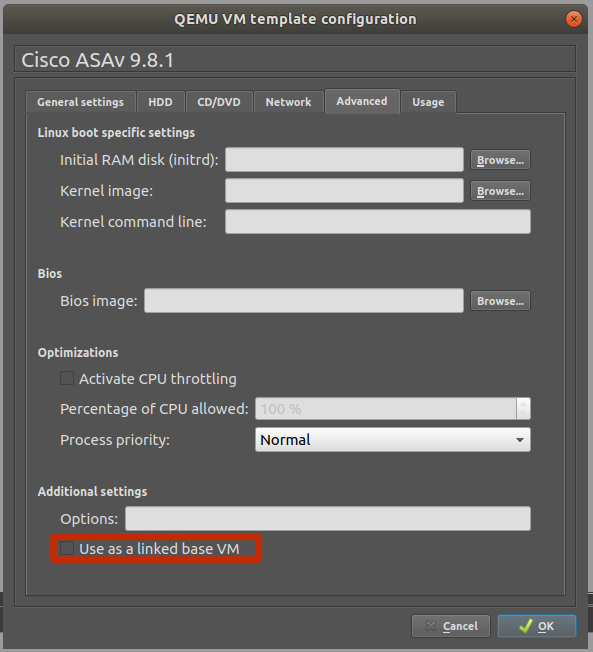

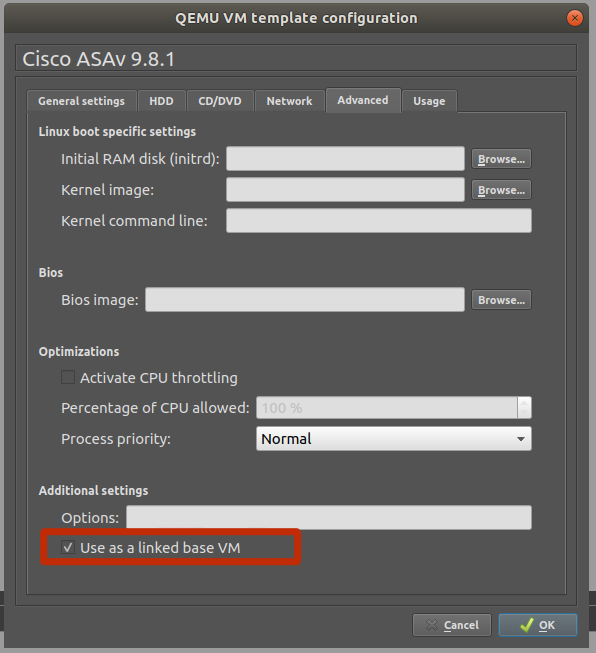

Desmarque Usar como VM de base vinculada (Esto se recomienda inicialmente hasta que todo funcione como debería)

(se recomienda realizar todas las configuraciones necesarias antes de habilitar esta opción, lo que hará que las instancias más nuevas hereden la configuración global. Lo haremos como paso final una vez que terminemos cada parte.)

Configurar Cisco ASAv en GNS3 para Laboratorios prácticos

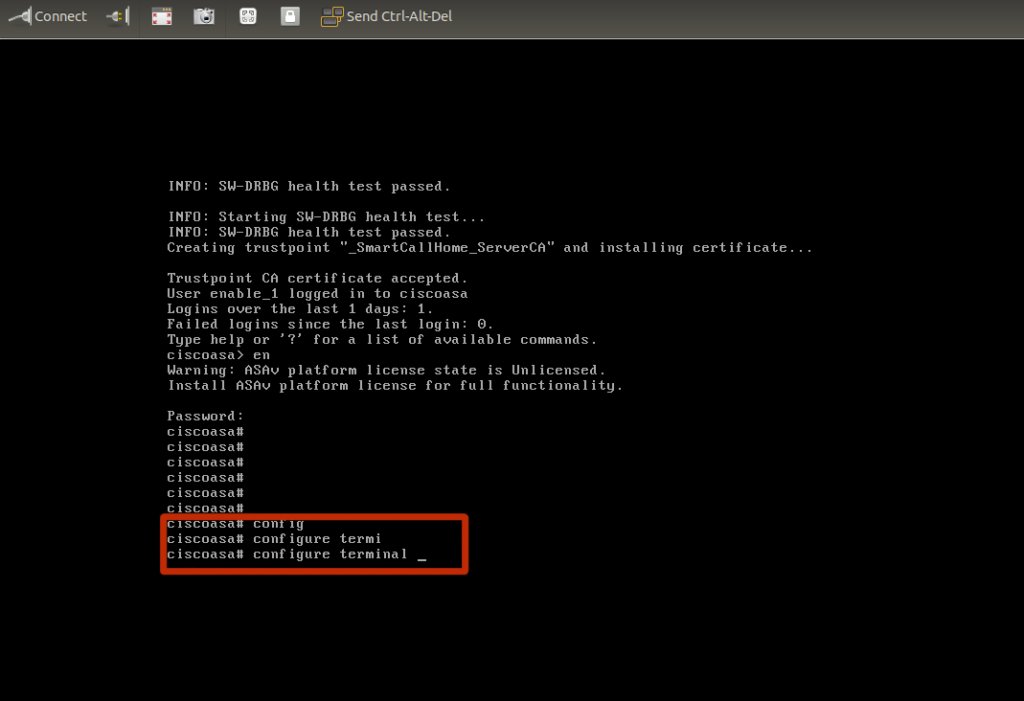

Inicie el ASAv y Haga clic en Abrir con consola

Configurar terminal

Establecer acceso Telness: Siga los pasos a continuación

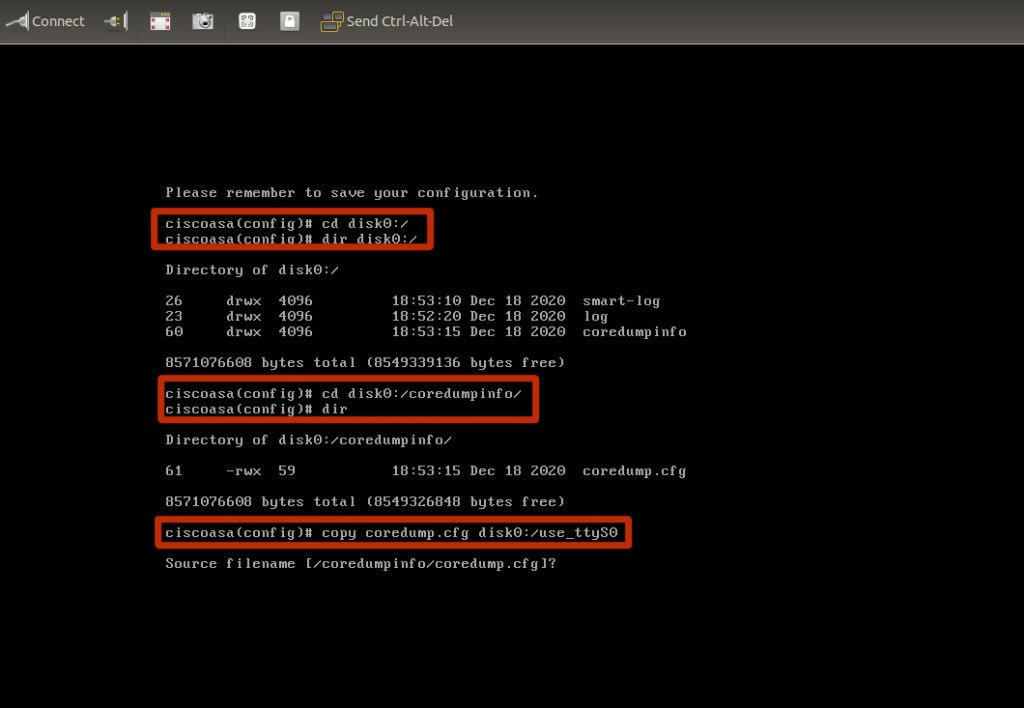

copie el extractor de núcleo.cfg del directorio coredumpinfo a disk0:/

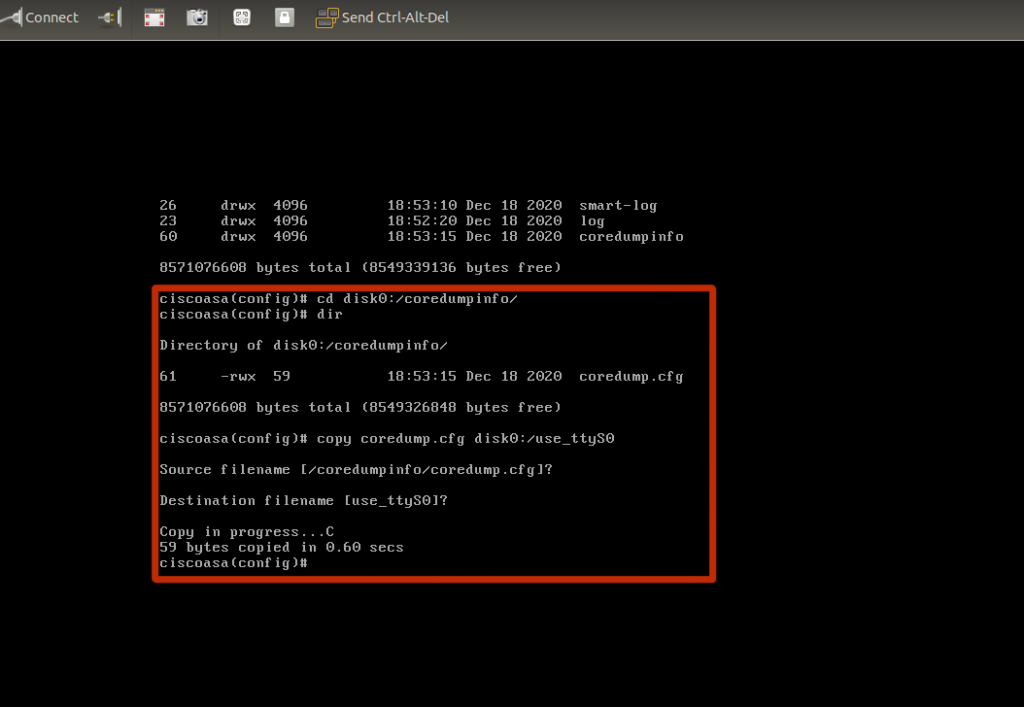

ciscoasav#conf tciscoasav#cd disk0:/coredumpinfo/ciscoasav#copy coredump.cfg disk0:/use_ttyS0

Verifique que funciona (siempre verifique si lo que hizo funcionó)

ciscoasav# dir disk0:/Directory of disk0:/10 drwx 4096 07:29:52 Dec 18 2020 smart-log8 drwx 4096 07:28:58 Dec 18 2020 log11 drwx 4096 07:29:56 Dec 18 2020 coredumpinfo7 -rwx 59 07:36:44 Dec 18 2020 use_ttyS01 file(s) total size: 59 bytes8571076608 bytes total (8549355520 bytes free/99% free)ciscoasav#

Una vez completados los pasos anteriores, siga adelante y configure la plantilla maestra. Ahora que estamos contentos de que el acceso telnet funcione,

Establezca el tipo de consola en Telnet

Ahora que ha configurado el use_ttyS0 en el ASAv, adelante y apague el ASAv.

Debe apagar el ASAv para hacer esto. Puede cambiarlo con el dispositivo encendido, pero encontrará el error «No se pudo realizar ninguna conexión porque la máquina de destino la rechazó activamente».

Haga clic en la pestaña Configuración avanzada. Desmarque la casilla «Usar como VM base vinculada». Lo comprobaremos más adelante en la guía. Haga clic en Aceptar y, a continuación, Aplique > ACEPTAR para guardar el dispositivo. Este dispositivo se configurará como la» plantilla maestra » para el ASAv.

Configure el ASAv para acceso telnet

Cierre la página de preferencias, haga clic en Aplicar > Aceptar para guardar la plantilla.

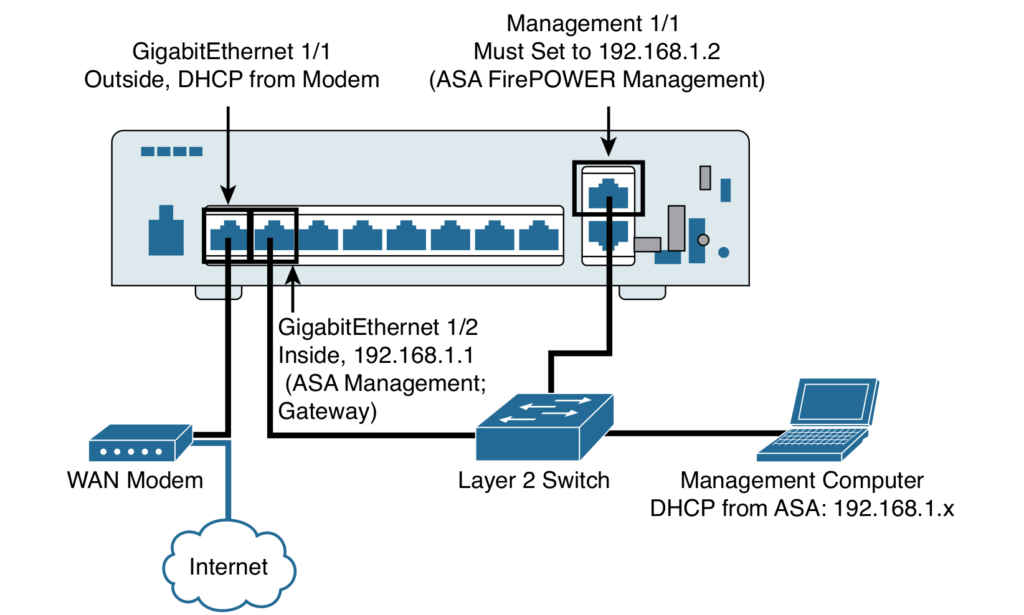

Ahora que Cisco ASAv funciona excepcionalmente bien en GNS3, vamos a configurar una topología de implementación Cisco ASA 5506-X de muestra.

Figura 1.0 Ejemplo Topología de implementación Cisco ASA 5506-X

En este laboratorio configuraremos ASAv para Internet utilizando el siguiente ejemplo de configuración.

Figura 1.1: ASA 5506-X Configuración predeterminada de fábrica

!interface GigabitEthernet1/0 nameif inside security-level 100 ip address 192.168.1.254 255.255.255.0 !interface GigabitEthernet1/1 nameif outside security-level 0 ip address dhcp setroute !!dns domain-lookup outsidedns server-group DefaultDNS name-server 8.8.8.8 name-server 8.8.4.4 object network obj_any subnet 0.0.0.0 0.0.0.0!!object network obj_any nat (inside,outside) dynamic interfaceroute outside 0.0.0.0 0.0.0.0 8.8.8.8 1!!dhcpd address 192.168.1.100-192.168.1.200 insidedhcpd dns 8.8.8.8 8.8.4.4 interface insidedhcpd enable inside!!class-map inspection_default match default-inspection-traffic!!policy-map global_policy class inspection_default inspect icmp !Gracias por visitarnos para leer este artículo sobre cómo configurar Cisco ASAv en GNS3 para Laboratorios Prácticos. A continuación se muestra un artículo relacionado: Cómo configurar Cisco ASA 5506-X para Internet