uma infecção com o perigoso .o vírus java leva a sérios problemas de segurança. As vítimas podem restaurar e proteger seus computadores seguindo nosso guia completo de remoção.

remover .java Virus and Restore PC

Guia de remoção Manual

pule todas as etapas e baixe a ferramenta anti-malware que irá escanear e limpar seu PC com segurança.

baixar .ferramenta de remoção de vírus java

SpyHunter ferramenta anti-malware irá diagnosticar todas as ameaças atuais no computador. Ao comprar a versão completa, você poderá remover todas as ameaças de malware instantaneamente. Informações adicionais sobre SpyHunter / Help to uninstall SpyHunter

distribuição de .vírus java

O.java Virus é um novo vírus que foi avistado em uma campanha de ataque limitada. No momento, os pesquisadores de segurança não podem determinar a estratégia primária de infecção. Presumimos que as táticas mais utilizadas serão empregadas.

entre eles estão as mensagens de E-mail criadas de forma automatizada e enviadas para grandes listas de vítimas em potencial. O.o vírus java pode ser anexado diretamente às mensagens. Esta é uma das maneiras mais fáceis para os criminosos tentarem a infecção. No entanto, muitos provedores de hospedagem de E-Mail Geralmente capturam as assinaturas do vírus e, como tal, descartam essas mensagens ou as rotulam como perigosas ou spam. Outros métodos de infecção relacionados a este são a opção de inserir hiperlinks no conteúdo corporal das mensagens. Os links geralmente são rotulados como levando a um site familiar ou a um arquivo de interesse do Usuário. Os redirecionamentos podem redirecionar para sites controlados por hackers, cargas úteis infectadas ou outras instâncias que podem levar a um .infecção pelo vírus java.

os criminosos de computador por trás do malware pode criar sites maliciosos ou portais de download que distribuem malware de diferentes tipos, incluindo o.vírus java. Uma opção popular é o uso de documentos infectados que podem ser de diferentes tipos-planilhas, documentos de rich text, apresentações e bancos de dados. Eles são modificados para iniciar o vírus uma vez que os scripts internos são executados. Normalmente, quando os arquivos são abertos, uma notificação solicitará que os usuários executem as macros (scripts). Se isso for feito, a infecção segue.

os sites controlados por hackers são portais especializados que foram criados manualmente ou automaticamente pelos criminosos por trás do .vírus java. Eles podem distribuir diretamente a ameaça iniciando vários scripts ou operações automatizadas ou vincular a essas instâncias. Os redirecionamentos geralmente são causados por interação por e-mail, redes de anúncios ou outras atividades de navegação. No entanto, uma das principais fontes é a disponibilidade de seqüestradores de navegador. Eles são complementos maliciosos feitos para os navegadores da web mais populares ‒ Mozilla Firefox, Google Chrome, Internet Explorer, Opera, Microsoft Edge e Safari. Uma vez instalados, eles não apenas infectam os usuários com o malware, mas também redirecionam as vítimas para um site controlado por hackers. Dependendo da configuração, os sequestradores de navegador também podem roubar informações confidenciais, como senhas armazenadas, credenciais de conta, histórico, favoritos, dados de formulário e configurações.

impacto de .vírus java

O.java virus é a mais nova cepa da família Dharma ransomware. Esta é uma das ameaças mais populares, pois esse tipo de malware é considerado de alto risco tanto para a segurança das máquinas infectadas quanto para a privacidade das vítimas. Formas mais avançadas do Dharma ransomware Como o.o vírus java infecta os sistemas em um ataque de vários estágios. O objetivo final do .java virus é criptografar a maioria dos arquivos de usuário com uma cifra perigosa. Eles são então extorquidos para pagar uma taxa de ransomware na moeda digital Bitcoin ou uma alternativa que torna difícil rastrear os pagamentos até os destinatários.

O.o vírus java inicia suas ações maliciosas realizando primeiro uma verificação inicial de coleta de informações. Esta é uma varredura profunda do host infectado que reúne dados, incluindo o seguinte: componentes de hardware instalados, aplicativos e configurações do Usuário. A família Dharma ransomware usa os dados para calcular uma string chamada unique infection ID (UID).

a próxima etapa iniciada é fazer alterações em todo o sistema no computador. Dependendo da estratégia de hackers, as etapas podem se enquadrar em uma dessas categorias:

- alterações no registro – elas podem alterar o Sistema Operacional Windows de maneiras que tornam certas funções do sistema instáveis ou que não funcionam.

- Problemas De Desempenho-O.o vírus java pode causar graves problemas de desempenho ao computador de destino quando os processos preliminares e o componente ransomware real são iniciados.

- modificação de Configurações ‒ o mecanismo de infecção do .o vírus java pode acionar alterações importantes nas configurações que podem ser aplicadas tanto aos aplicativos instalados pelo usuário quanto ao sistema operacional como um todo.

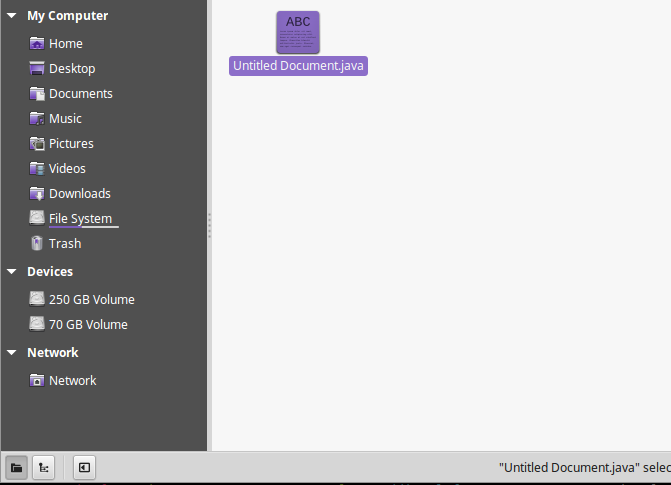

quando uma forma avançada do .java virus é encontrado ele pode instalar-se de uma forma persistente. Este é um cenário de ataque especial onde o mecanismo de infecção monitora ativamente as ações dos usuários e se protege da remoção. O.o vírus java então se infiltra em várias pastas do sistema, o que impede que as vítimas descubram a localização exata do mecanismo. As primeiras instâncias da família Dharma ransomware eram conhecidas por se infiltrarem nos diretórios de usuários, incluindo o seguinte:

- %UserProfile%\Desktop

- %UserProfile%\Documents

- %UserProfile%\Imagens

- %UserProfile%\Downloads

- %UserProfile%\Music

- %UserProfile%\Vídeos

O .o vírus java pode relatar as infecções aos servidores operados por hackers. Os formulários avançados podem conter componentes adicionais que podem ser carregados assim que as verificações preliminares forem concluídas. Eles podem ser carregados externamente ou através de módulos embutidos. Os exemplos incluem o seguinte:

- Módulos Trojan-eles permitem que os operadores de hackers espionem os usuários em tempo real, visualizando seus monitores e gravando o movimento do mouse ou as teclas digitadas.

- Implantação De Malware Adicional – O.o vírus java pode ser usado para infectar os hosts com vários malwares ao mesmo tempo.

- roubo de dados ‒ os operadores de hackers por trás do .o vírus java tem a capacidade de extrair qualquer arquivo que desejar antes da fase de criptografia.

uma vez que todas as etapas preliminares ocorreram, o processo de ransomware foi iniciado. Como as variantes anteriores do Dharma ransomware .o java virus usa uma criptografia forte que torna impossível recuperar os dados sem usar a combinação de uma solução anti-spyware de qualidade e um aplicativo de recuperação de dados. Não é diferente de outras ameaças semelhantes, visando as extensões de tipo de arquivo mais populares: documentos, arquivos, imagens, vídeos, fotos, backups, arquivos de configuração e outros. Como seu nome, ele renomeia todos os arquivos processados com o.extensão java. Uma nota genérica de ransomware pode ser criada em um arquivo chamado README.TXT ou ajuda.txt que pode conter notas baseadas em modelo. Uma nota de exemplo lê o seguinte:

‘atenção!No momento, seu sistema não está protegido.

podemos corrigi-lo e restaurar arquivos.

Para restaurar o sistema de escrita para este endereço:

‘

Um arquivo genérico lista inclui as seguintes extensões de tipo de arquivo de destino:

“PNG .ESTOQUE .PSPIMAGE .TGA .THM .FIA .TIFF .YUV. AI .EPS .PS.SVG .INDD .CENTO .DOCUMENTO .REGULADOR .XLS

.XLSX .ACCDB .PO .DBF .MDB .APO .BANCO .APK .APLICACAO .MORCEGO .CGI. COM .EXE .APARELHO .FRASCO .PIF .FORUM .DEM

.JOGO .COIMA .ROM .Arquivos SAV CAD .DWG .DXF GIS Files .GPX .KML .KMZ .ASP .ASPX .CER .CFM .CSR .CSS .HTM .HTML .JS .JSP .PHP .RSS .XHTML. DOC .DOCX .LOG .MSG .ODT .PAGES .RTF .TEX .TXT .WPD .WPS .CSV .DAT .GED .KEY .KEYCHAIN .PPS

.PPT .PPTX ..INI .PRF Encoded Files .HQX .MIM .UUE .7Z .CBR .DEB .GZ .PKG .RAR .RPM .SITX .TAR.GZ .ZIP .ZIPX .BIN .CUE

.DMG .ISO .MDF .TOAST .VCD SDF .TAR .TAX2014 .TAX2015 .VCF .XML Audio Files .AIF .IFF .M3U .M4A .MID .MP3 .MPA .WAV .WMA Video Files .3G2 .3GP .ASF .AVI .FLV .M4V .MOV .MP4 .MPG .RM .SRT .SWF .VOB .WMV 3D .3DM .3DS .MAX .OBJ R.BMP .DDS .GIF .JPG ..CRX .PLUGIN .FNT .FON .OTF .TTF .CABINA .PAINEL .M .DESKTHEMEPACK .DLL

.PLANO .DRV .ICNS .ICO .LNK .SISTEMA .CFG”

dependendo da versão, pode ser criada uma nota de ransomware que apresenta mensagens genéricas chantageando as vítimas para pagar uma taxa de ransomware Bitcoin. Recomendamos que todos os usuários se abstenham de se comunicar com os hackers e usem todos os nossos recursos .guia de remoção de vírus java abaixo para recuperar seus dados e excluir as infecções ativas.

remover .java vírus e restaurar PC

aviso! Remoção Manual do .o vírus java requer estar familiarizado com arquivos e registros do sistema. A remoção acidental de dados importantes pode causar danos permanentes ao sistema. Se você não se sentir confortável com as instruções manuais, baixe uma poderosa ferramenta anti-malware que irá verificar o seu sistema em busca de malware e limpá-lo com segurança para você.

DOWNLOAD Ferramenta de Anti-Malware

SpyHunter ferramenta anti-malware irá diagnosticar todas as ameaças atuais no computador. Ao comprar a versão completa, você poderá remover todas as ameaças de malware instantaneamente. Informações adicionais sobre SpyHunter / Help to uninstall SpyHunter

.java Virus-etapas de remoção manual

Inicie o PC no modo de segurança com rede

isso isolará todos os arquivos e objetos criados pelo ransomware para que sejam removidos com eficiência. As etapas abaixo são aplicáveis a todas as versões do Windows.

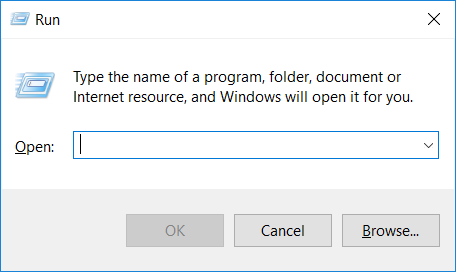

1. Clique na tecla WIN + R

2. Uma janela de execução aparecerá. Nele, escreva msconfig e pressione Enter

3. Uma caixa de configuração deve aparecer. Nele, escolha a guia chamada Boot

4. Marque a opção de inicialização segura e vá para a rede abaixo dela para marcá-la também

5. Aplicar – > OK

remover .java do Windows

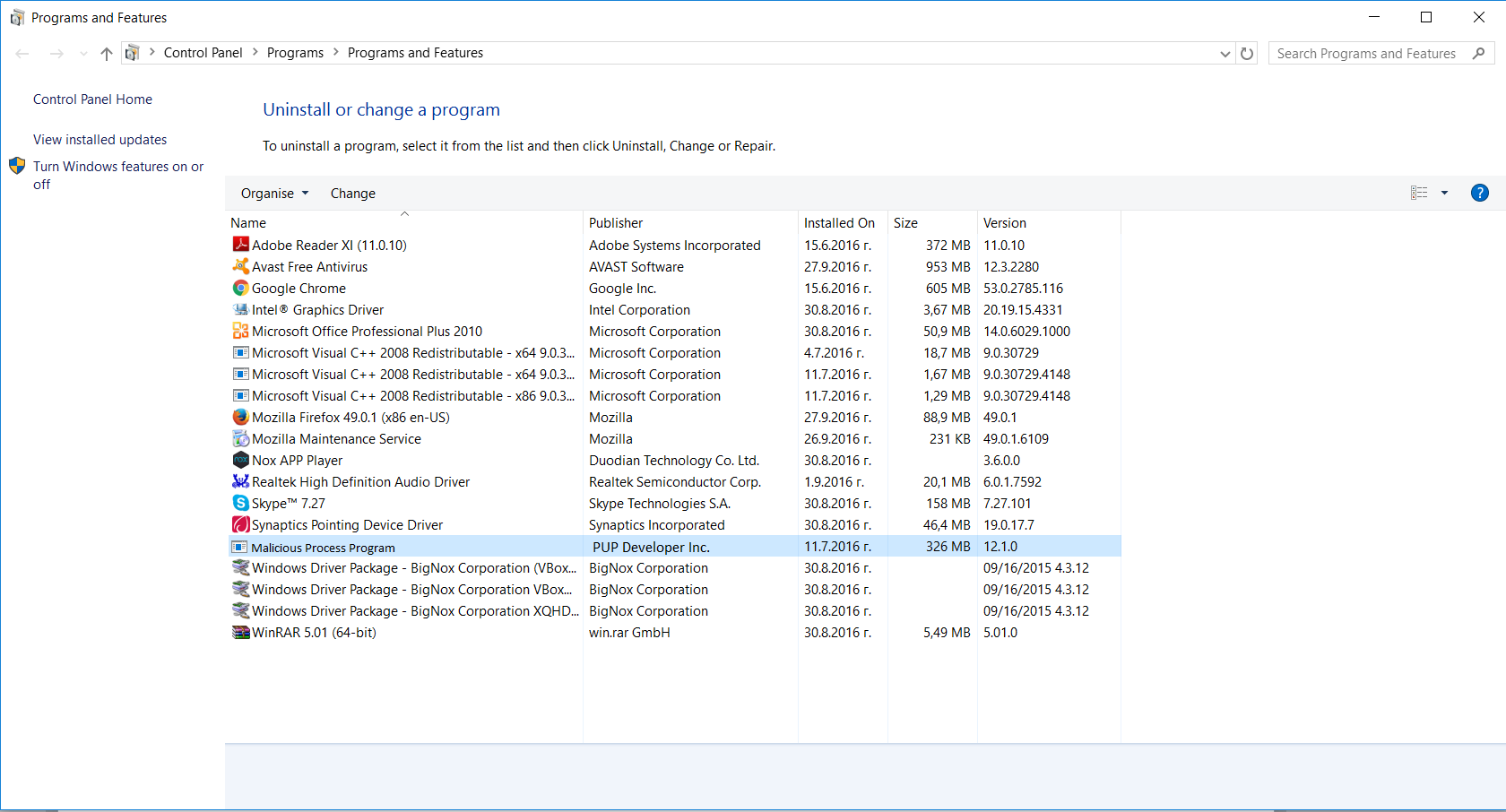

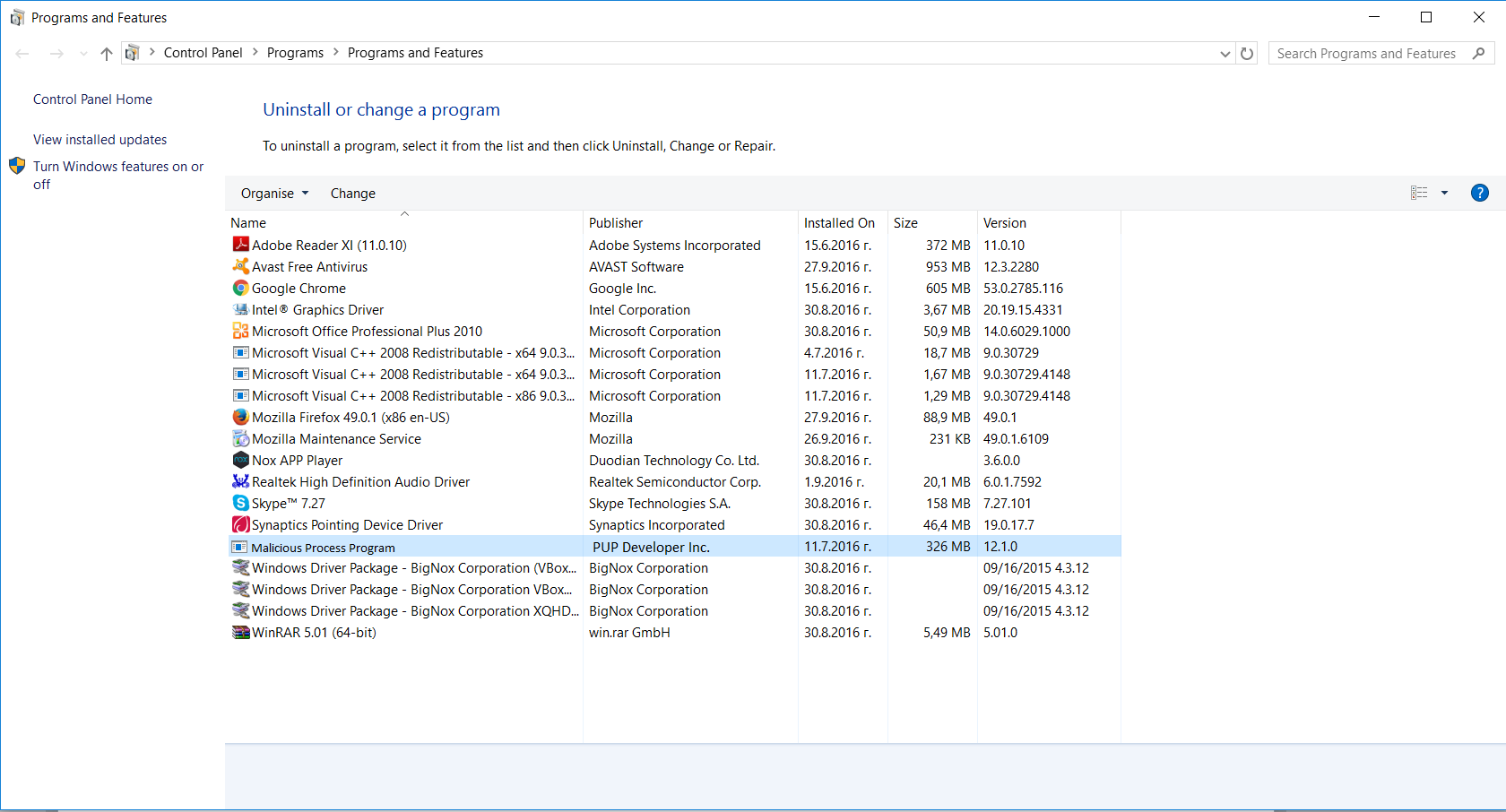

aqui está uma maneira de remover o programa. Este método funcionará independentemente se você estiver no Windows 10, 8, 7, Vista ou XP. Simplesmente selecionar o programa e pressionar Excluir não funcionará, pois deixará muitos arquivos pequenos. Isso é ruim porque essas sobras podem permanecer e causar todos os tipos de problemas. A melhor maneira de excluir um programa é desinstalá-lo. Veja como você pode fazer isso:

1. Segure o botão ” Windows “(está entre CTRL e Alt na maioria dos teclados) e pressione”R”. Você verá uma janela pop-up.

2. Na caixa de texto, digite ” appwiz.cpl”, em seguida, pressione” Enter “.

3. O menu” Programas e recursos” agora deve aparecer. É uma lista de todos os programas instalados no PC. Aqui você pode encontrar o programa, selecioná-lo e pressionar “Desinstalar”.

Remover .vírus java do seu navegador

Antes de redefinir as configurações do seu navegador, você deve saber que esta ação eliminará todos os seus nomes de usuário, senhas e outros tipos de dados gravados. Certifique-se de salvá-los de alguma forma.

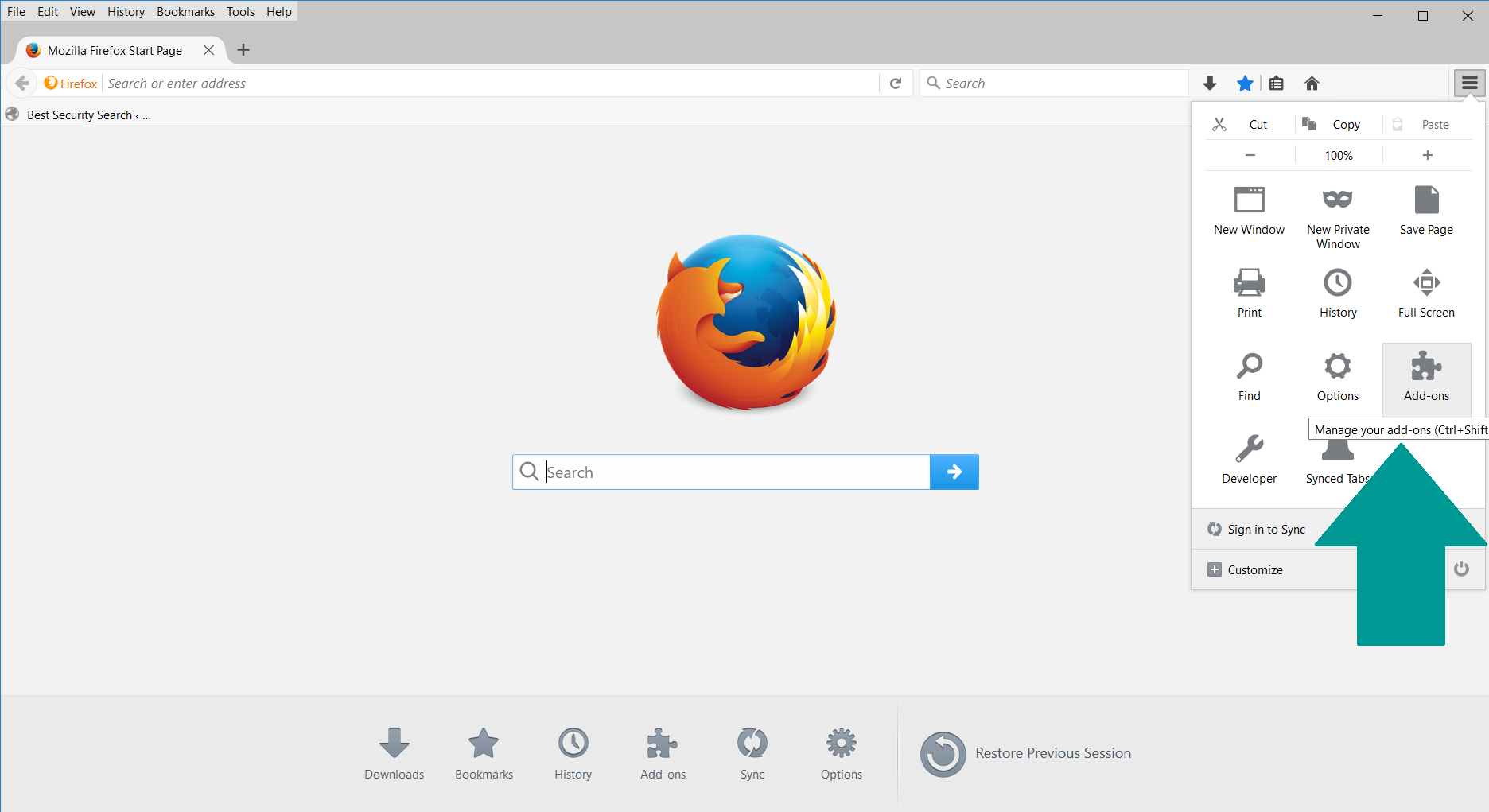

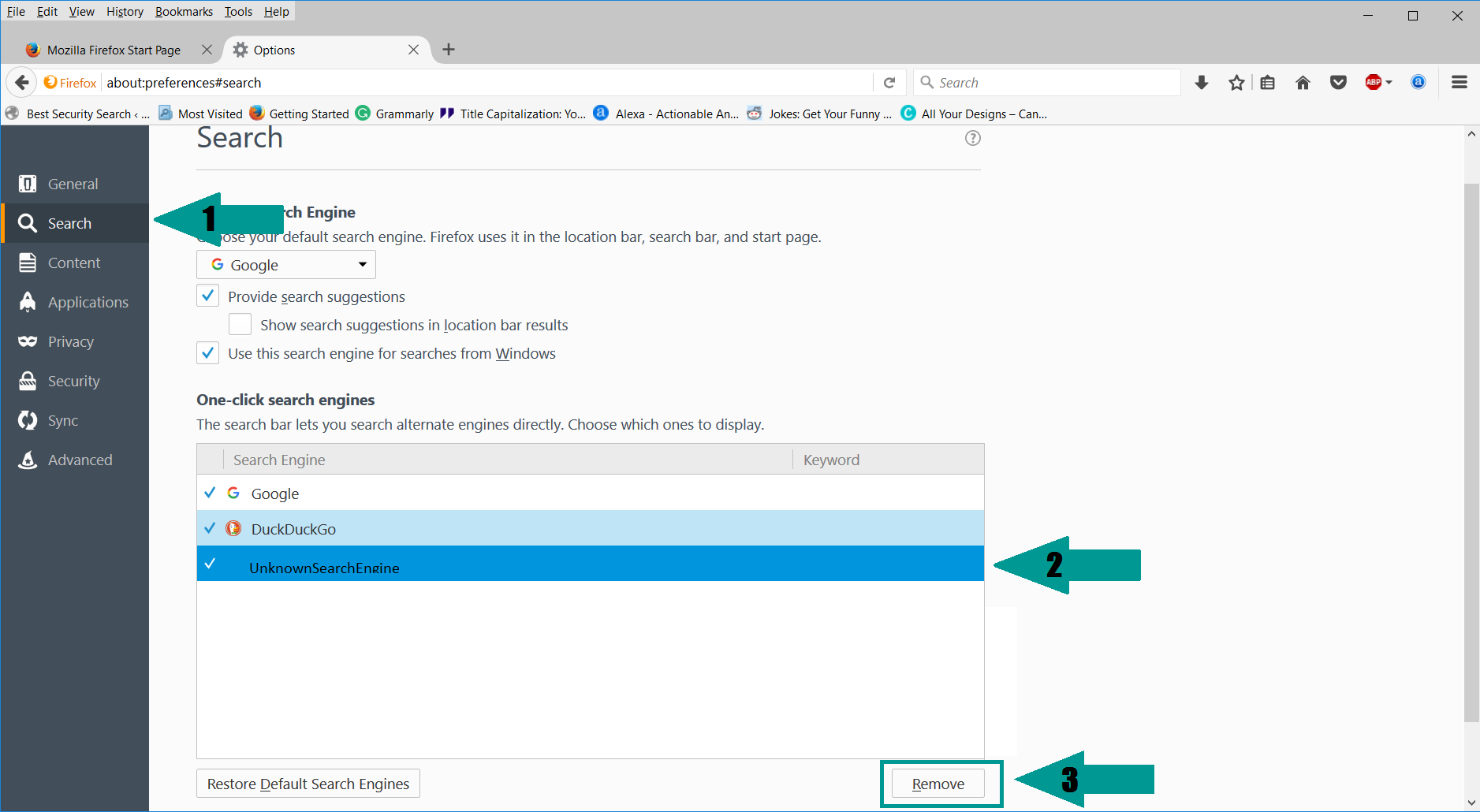

- 1. Inicie O Mozilla Firefox. No canto superior direito, clique no ícone Abrir menu e selecione “Complementos”.

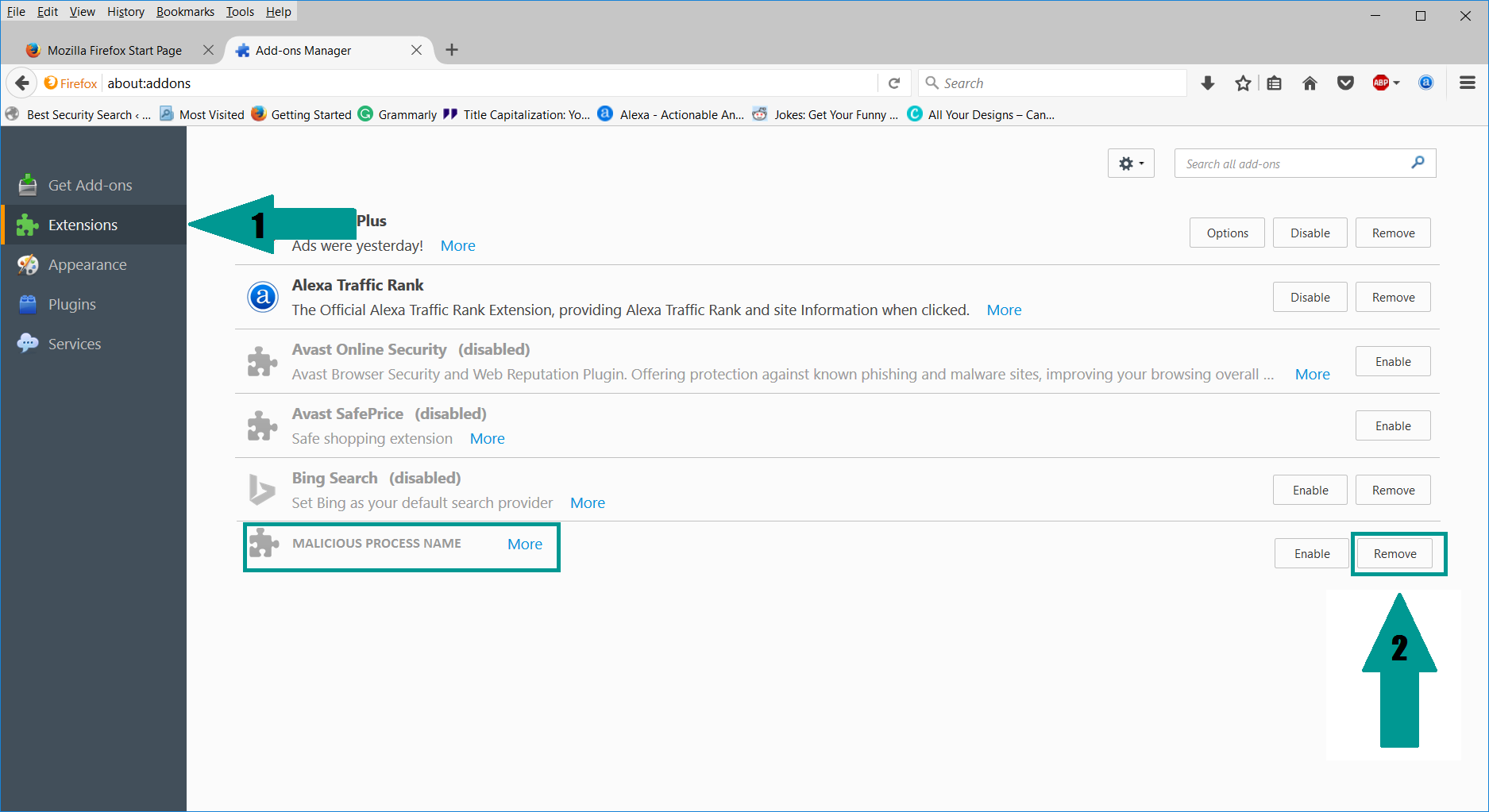

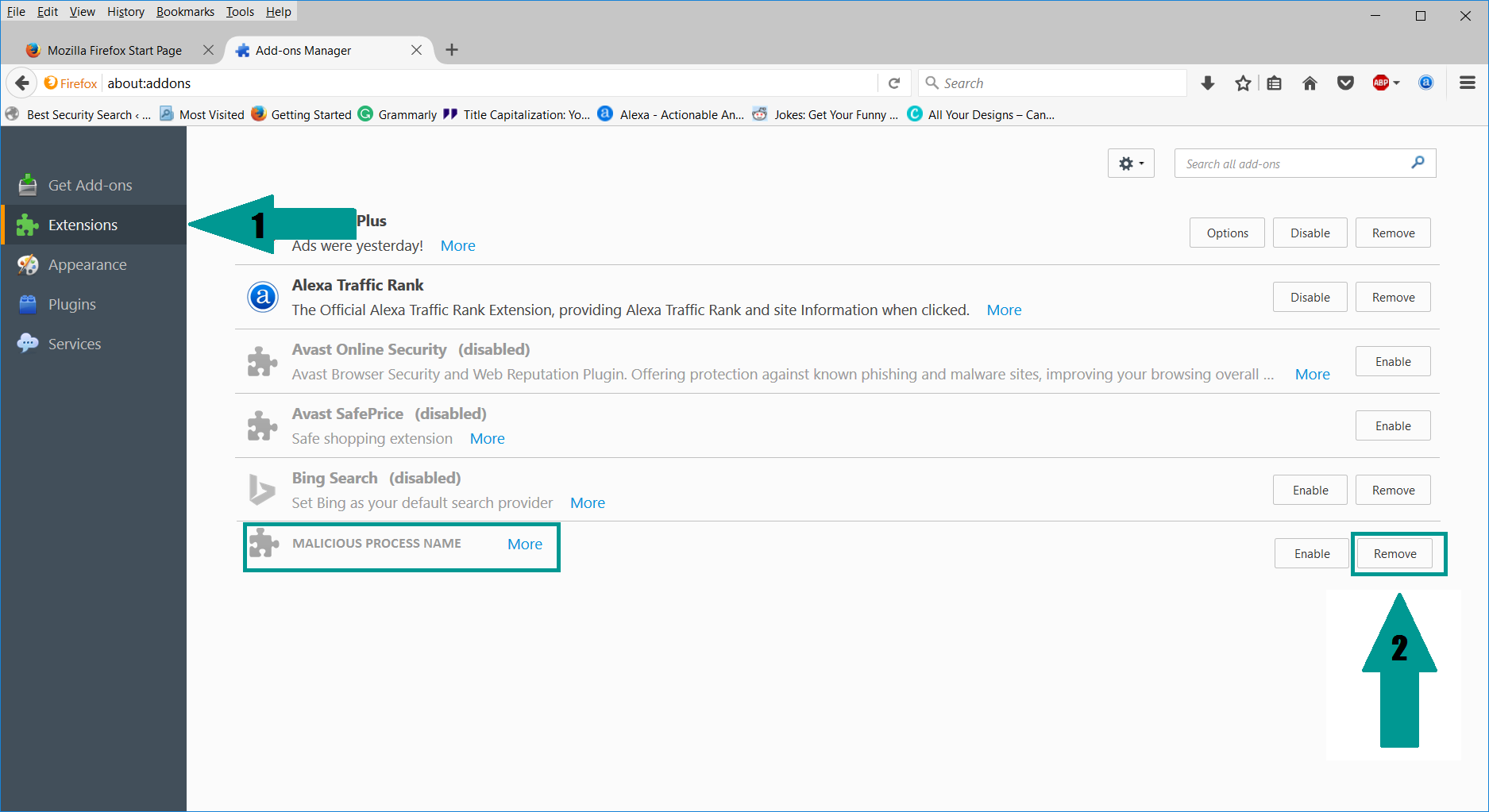

2. Dentro do Gerenciador de complementos, selecione “Extensões”. Pesquise na lista de extensões para entradas suspeitas. Se você encontrar algum, selecione-os e clique em “Remover”.

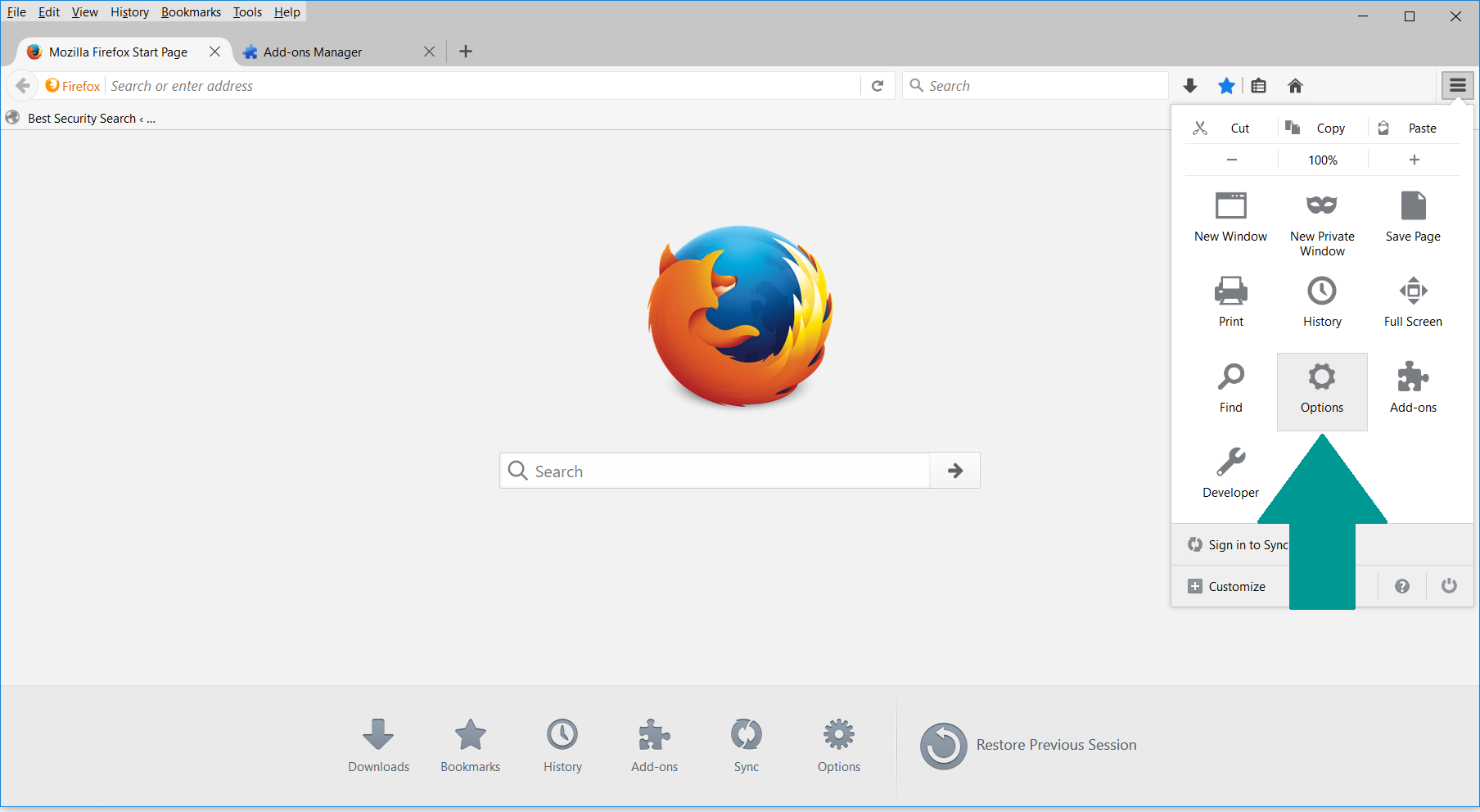

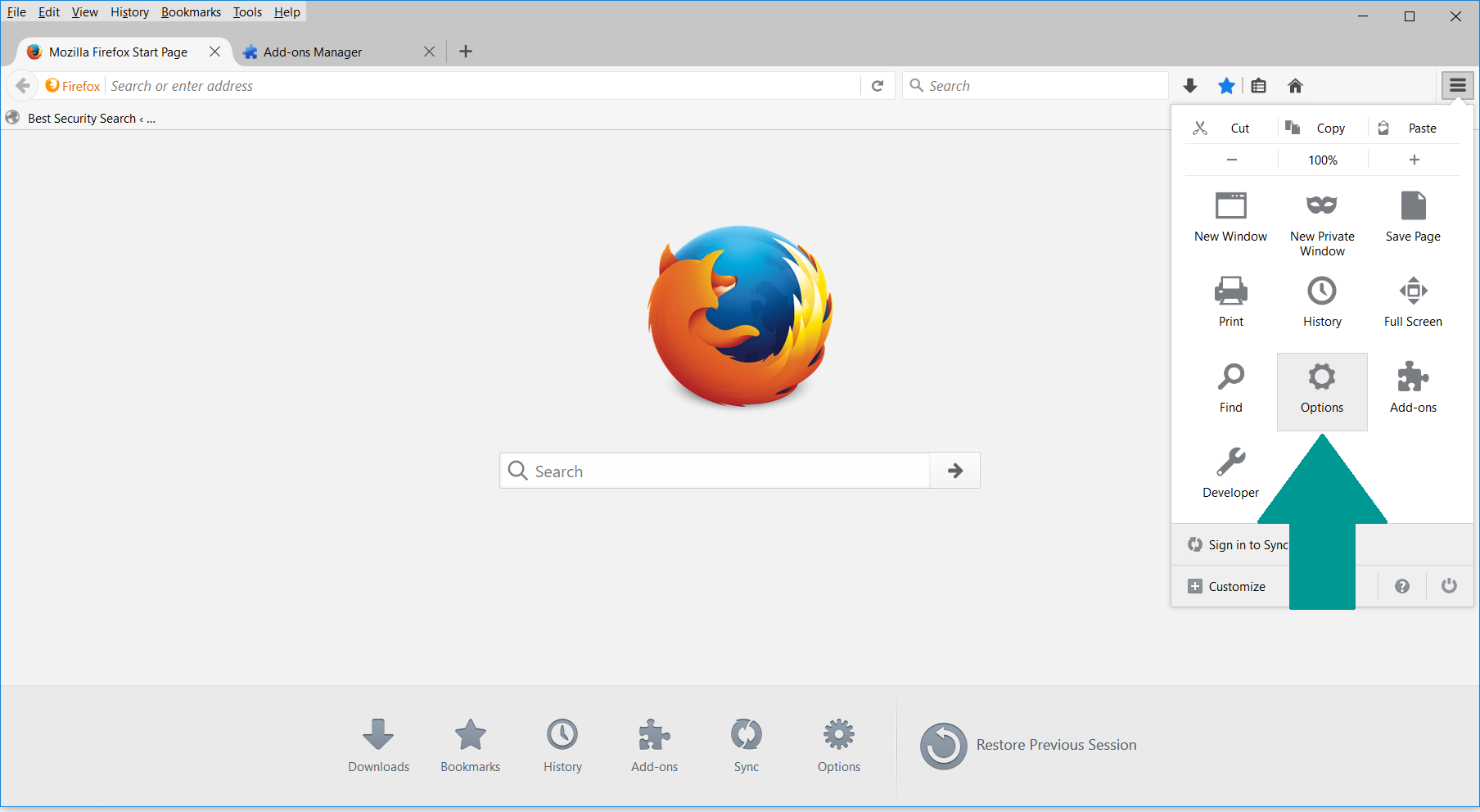

3. Clique novamente no ícone Abrir menu e clique em “Opções”.

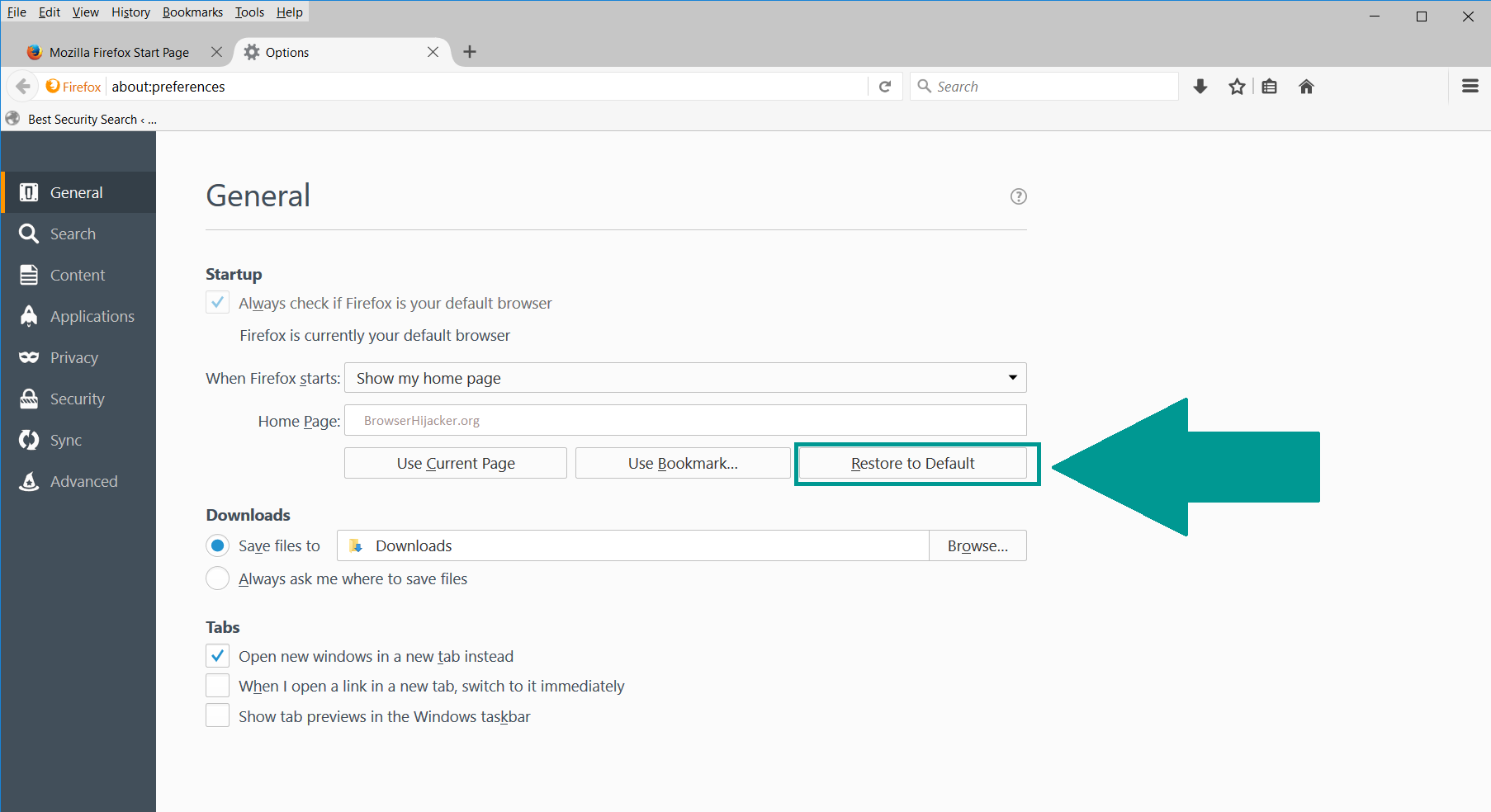

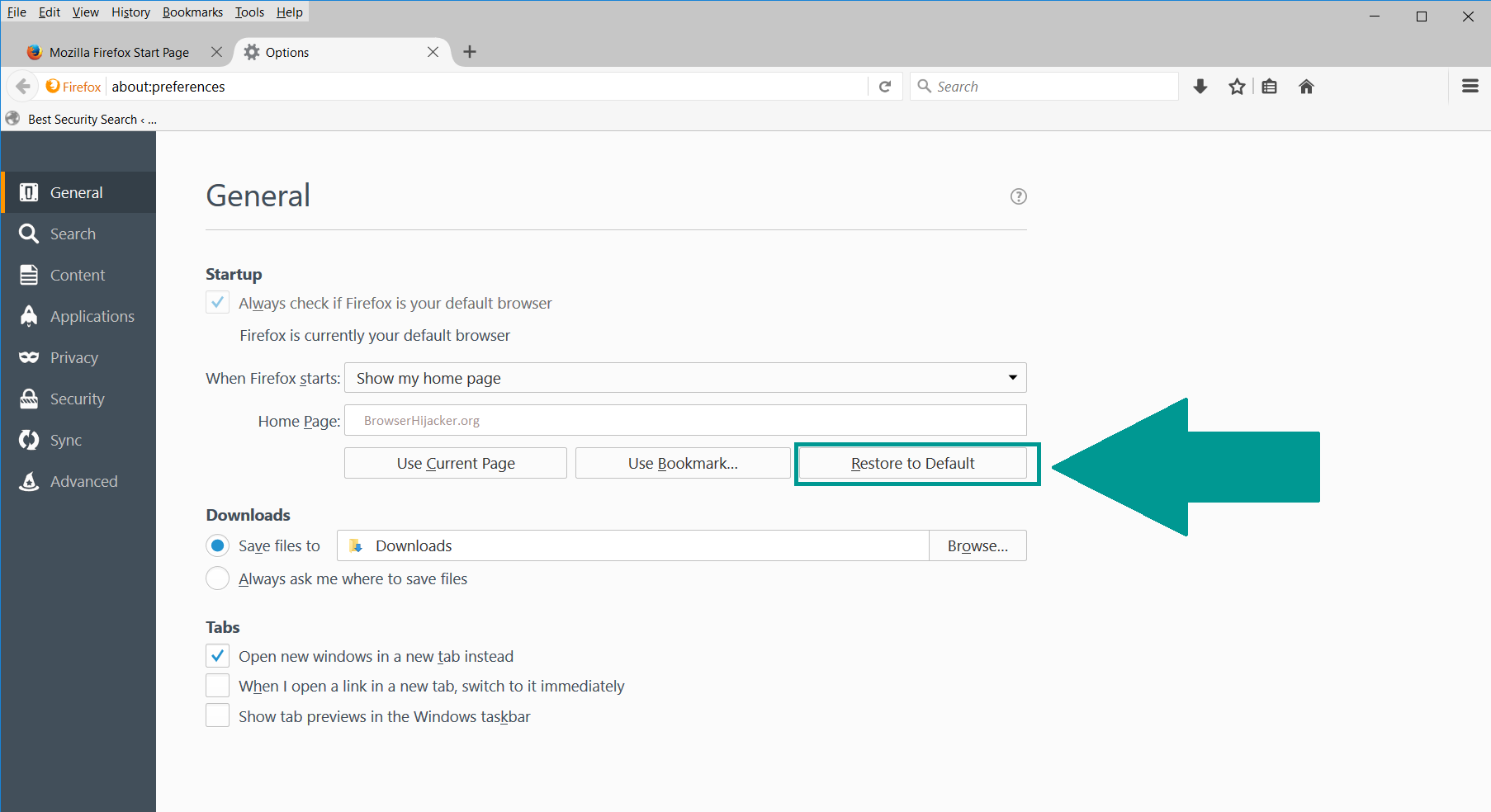

4. Na janela Opções, na guia “Geral”, clique em”Restaurar para o padrão”.

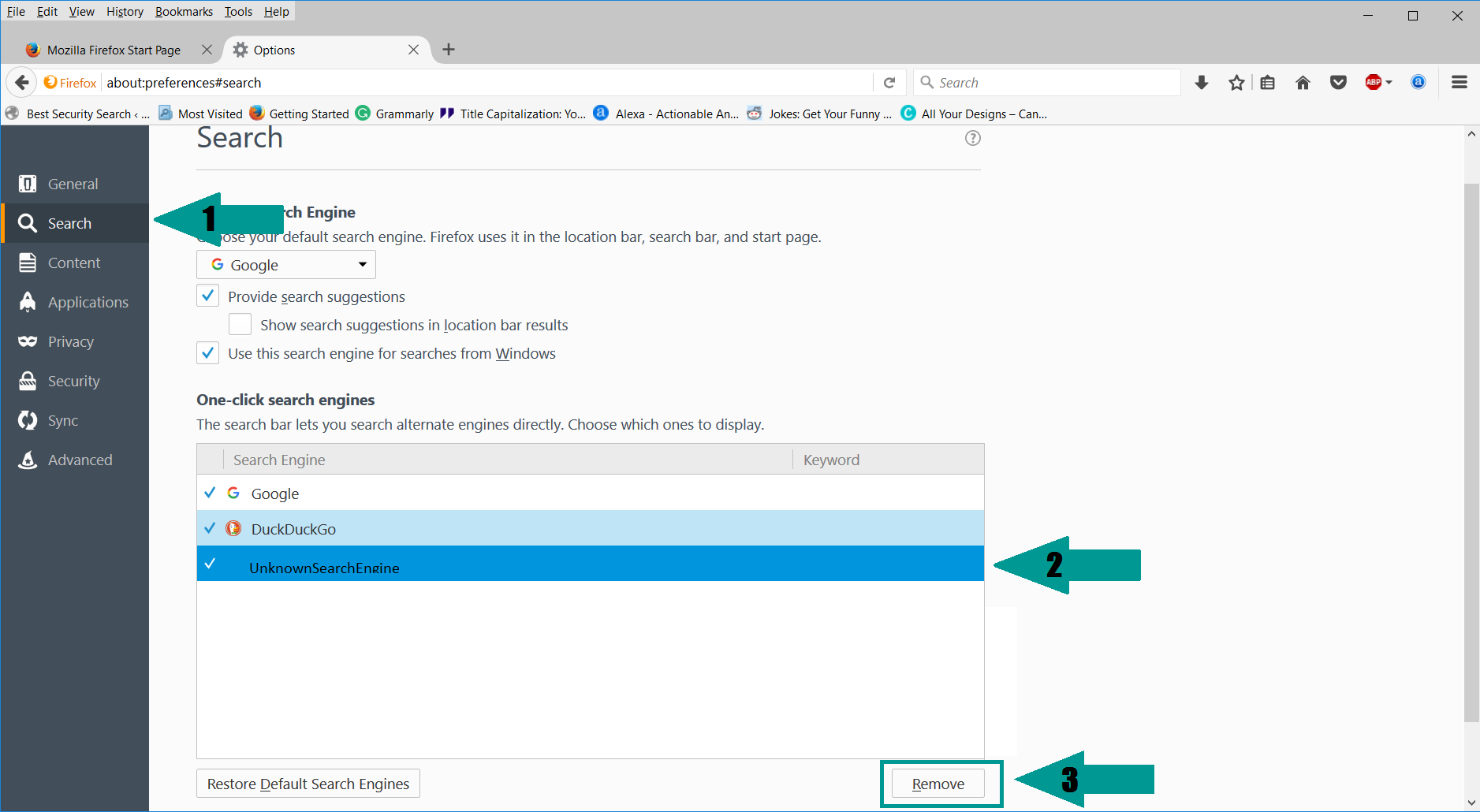

5. Selecione ” Pesquisar “no menu à esquerda, marque o mecanismo de pesquisa desconhecido e pressione”Remover”.

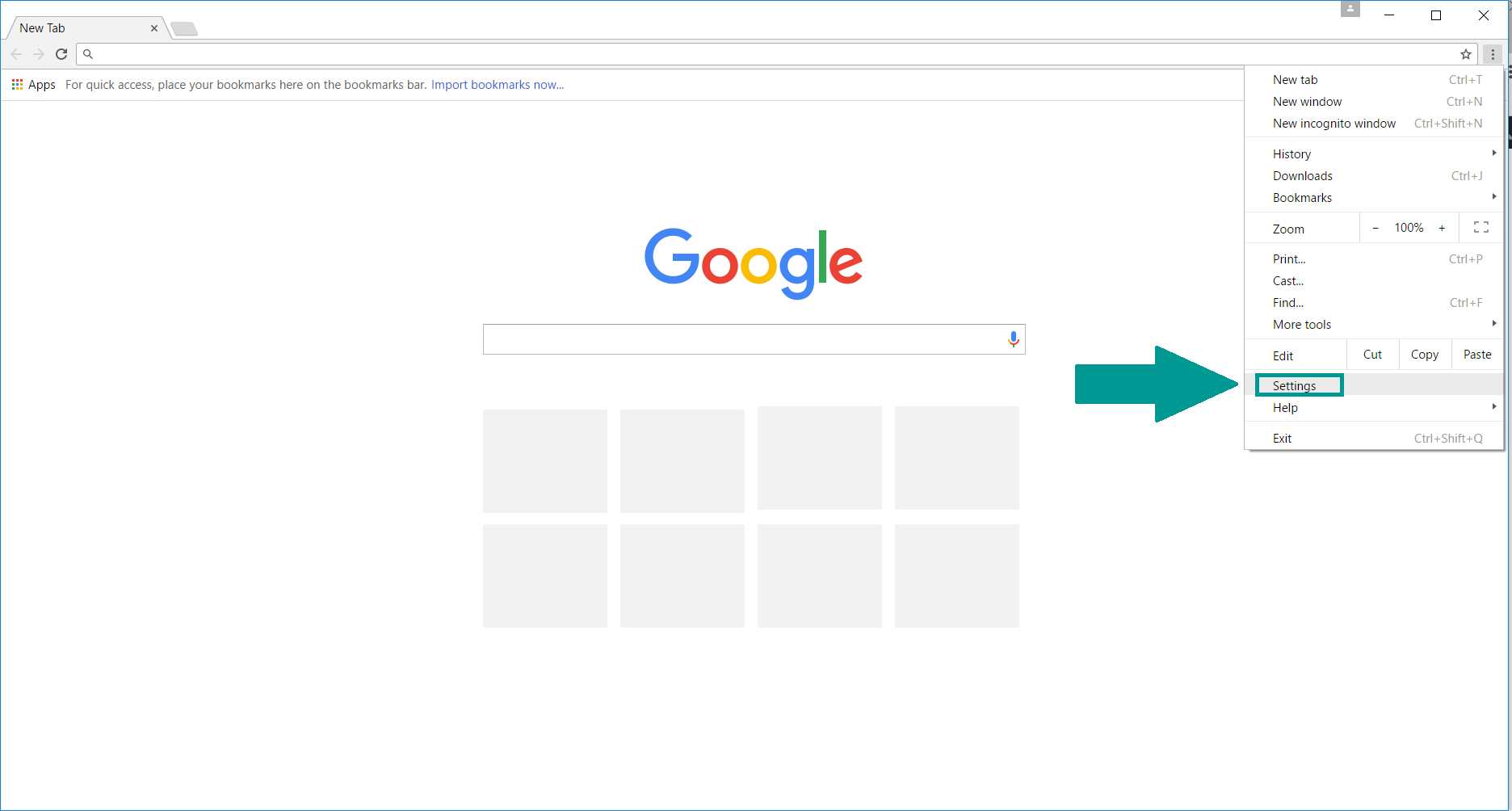

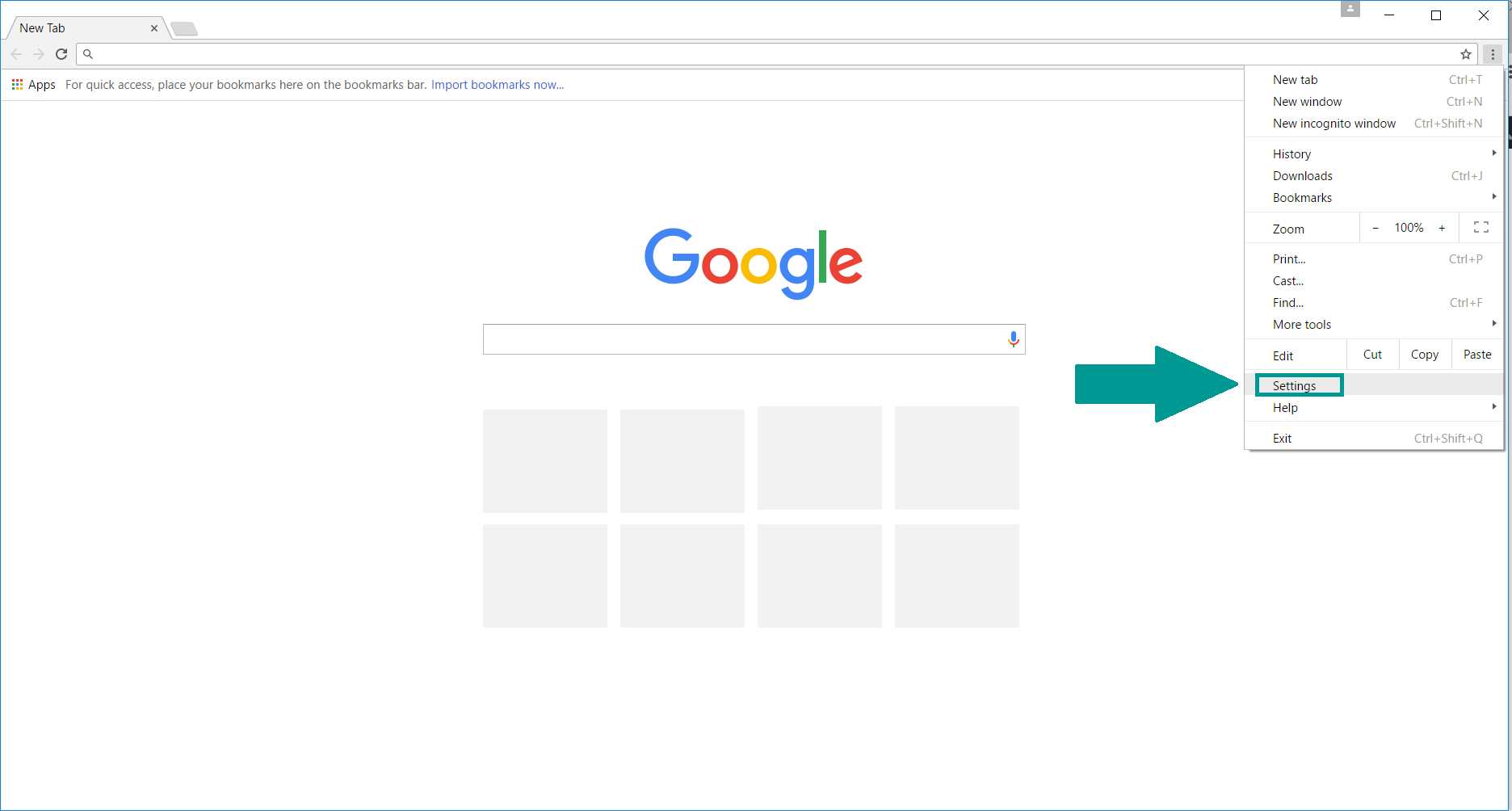

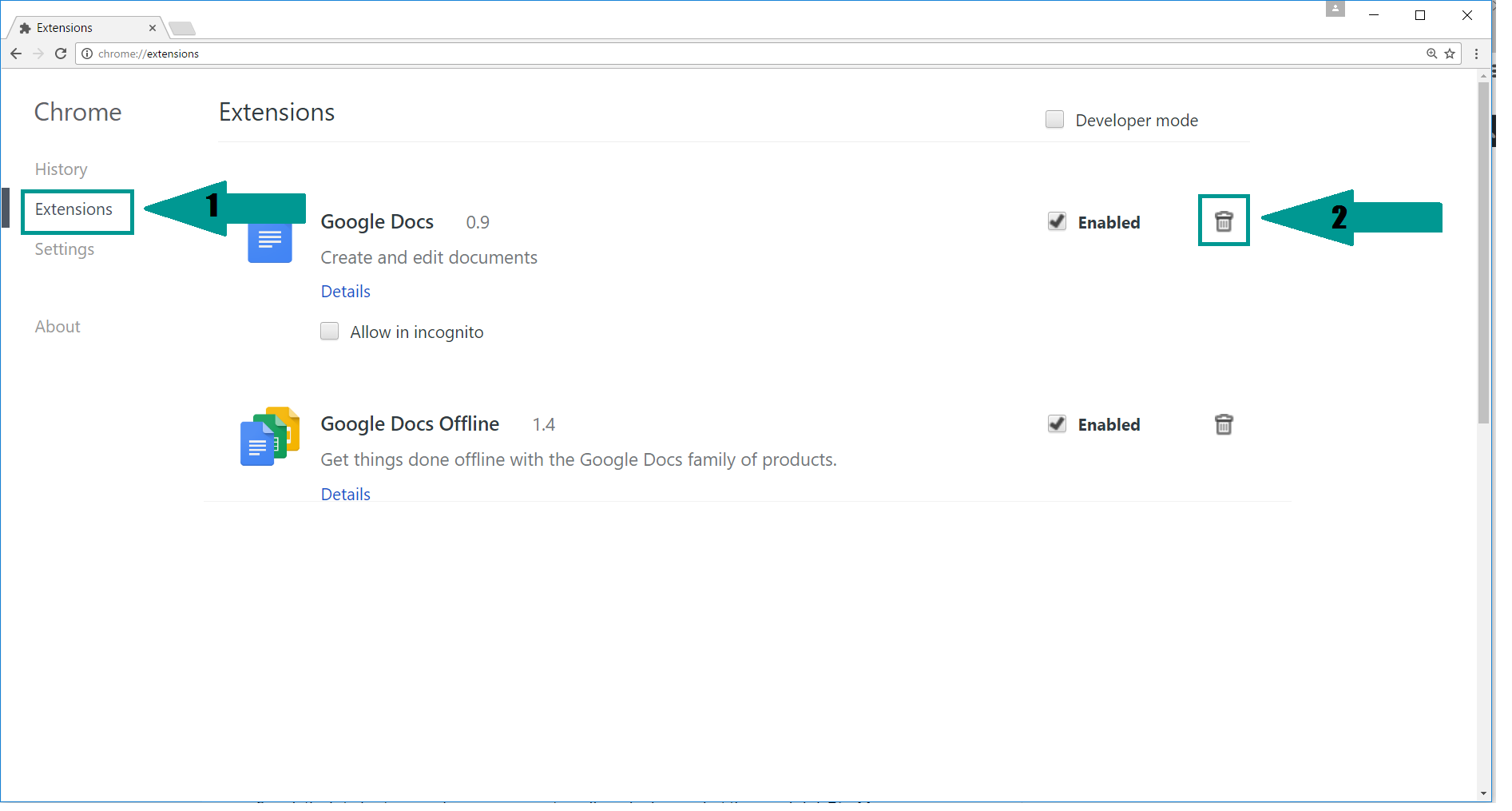

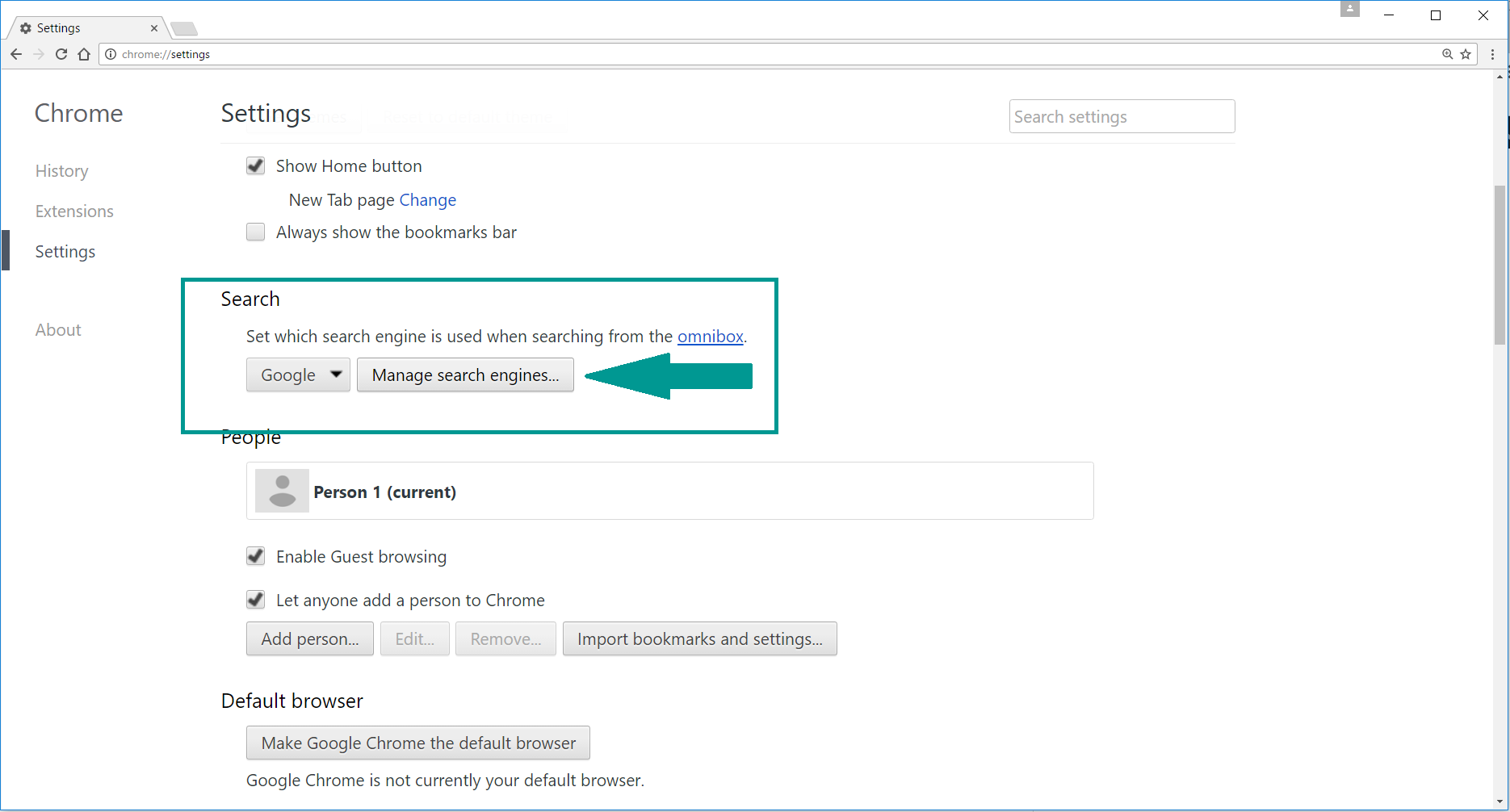

- 1. Inicie O Google Chrome. No canto superior direito, há um ícone de menu” Personalizar e controlar”. Clique nele e clique em “Configurações”.

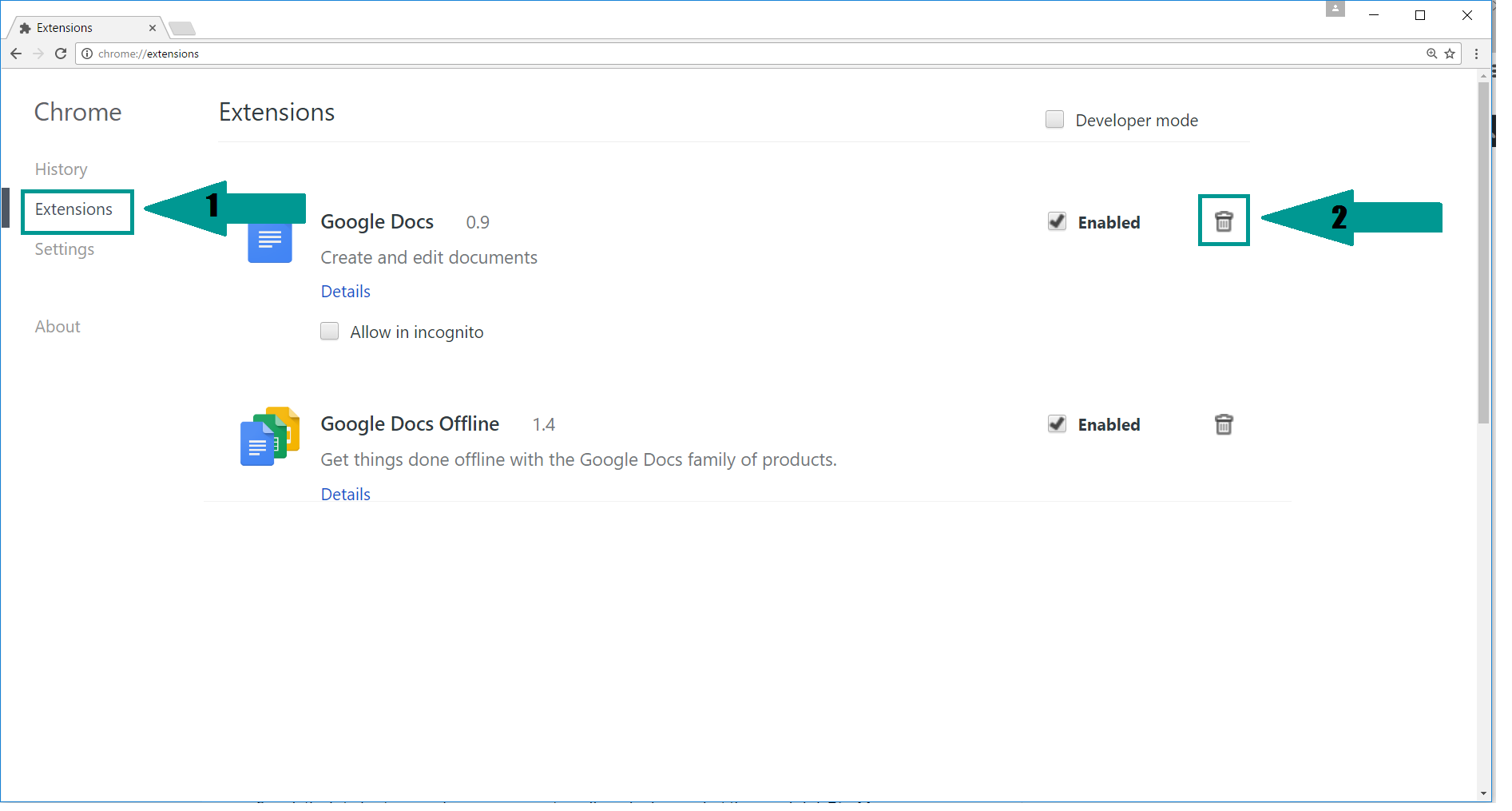

2. Clique em “extensões” no menu à esquerda. Em seguida, clique no ícone da lixeira para remover a extensão suspeita.

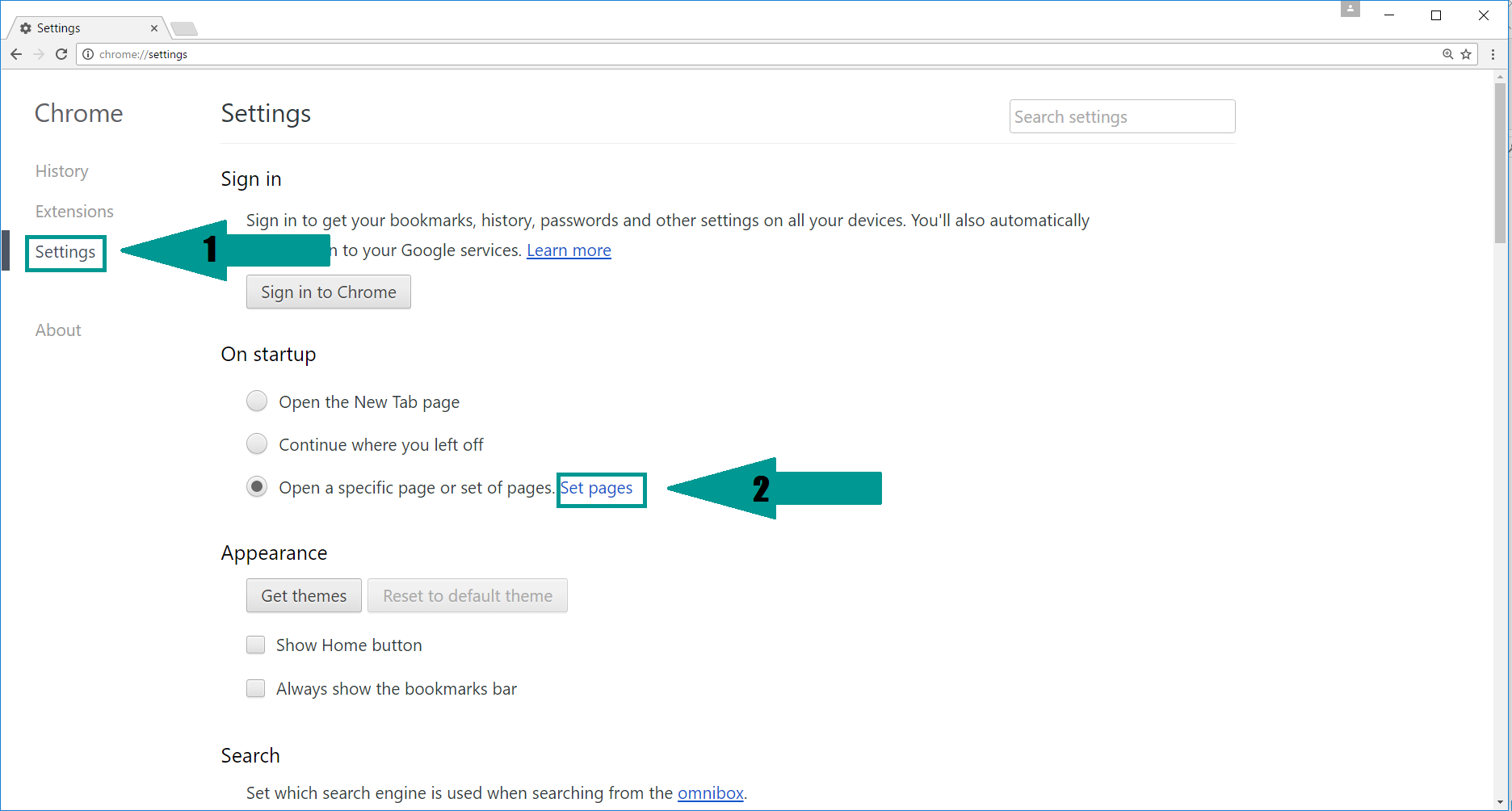

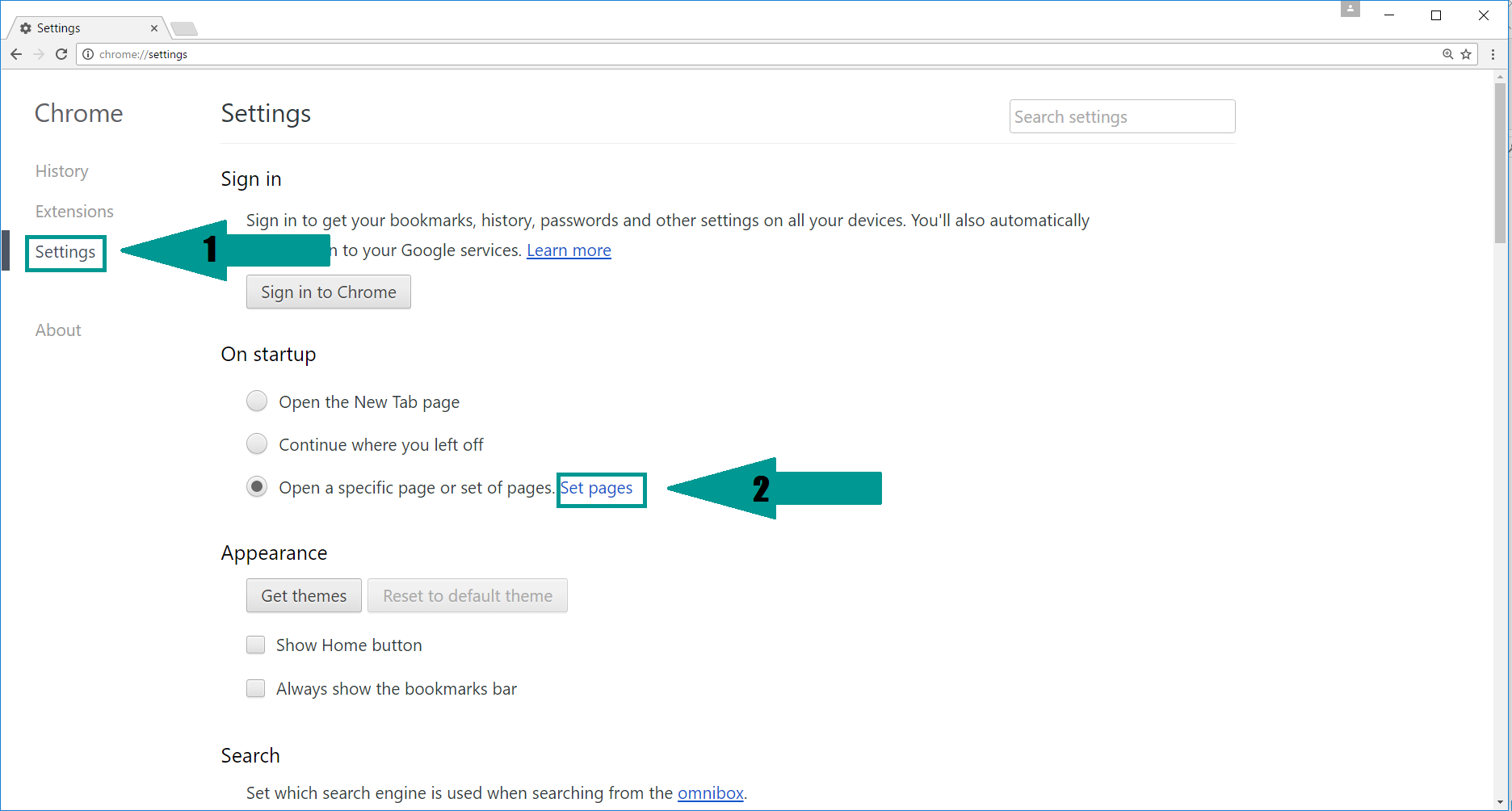

3. Novamente no menu esquerdo, no Chrome, clique em”Configurações”. Vá em “na inicialização” e defina uma nova página.

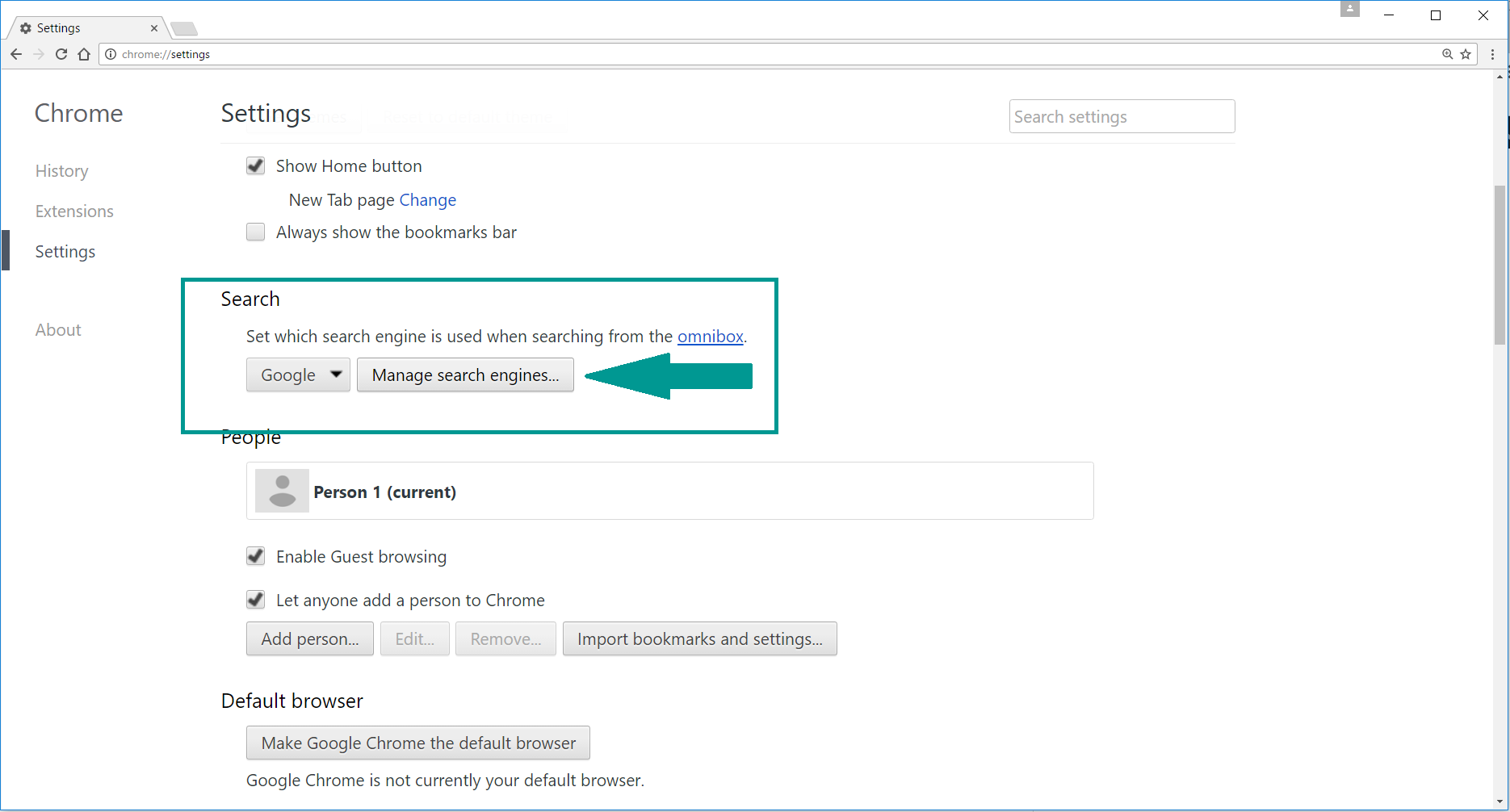

4. Depois, role para baixo até “Pesquisar”, clique em”Gerenciar mecanismos de pesquisa”.

5. Na lista de configurações de pesquisa padrão, encontre o mecanismo de pesquisa desconhecido e clique em “X”. Em seguida, selecione seu mecanismo de pesquisa de escolha e clique em “Tornar padrão”. Quando estiver pronto, clique no botão “Concluído” no canto inferior direito.

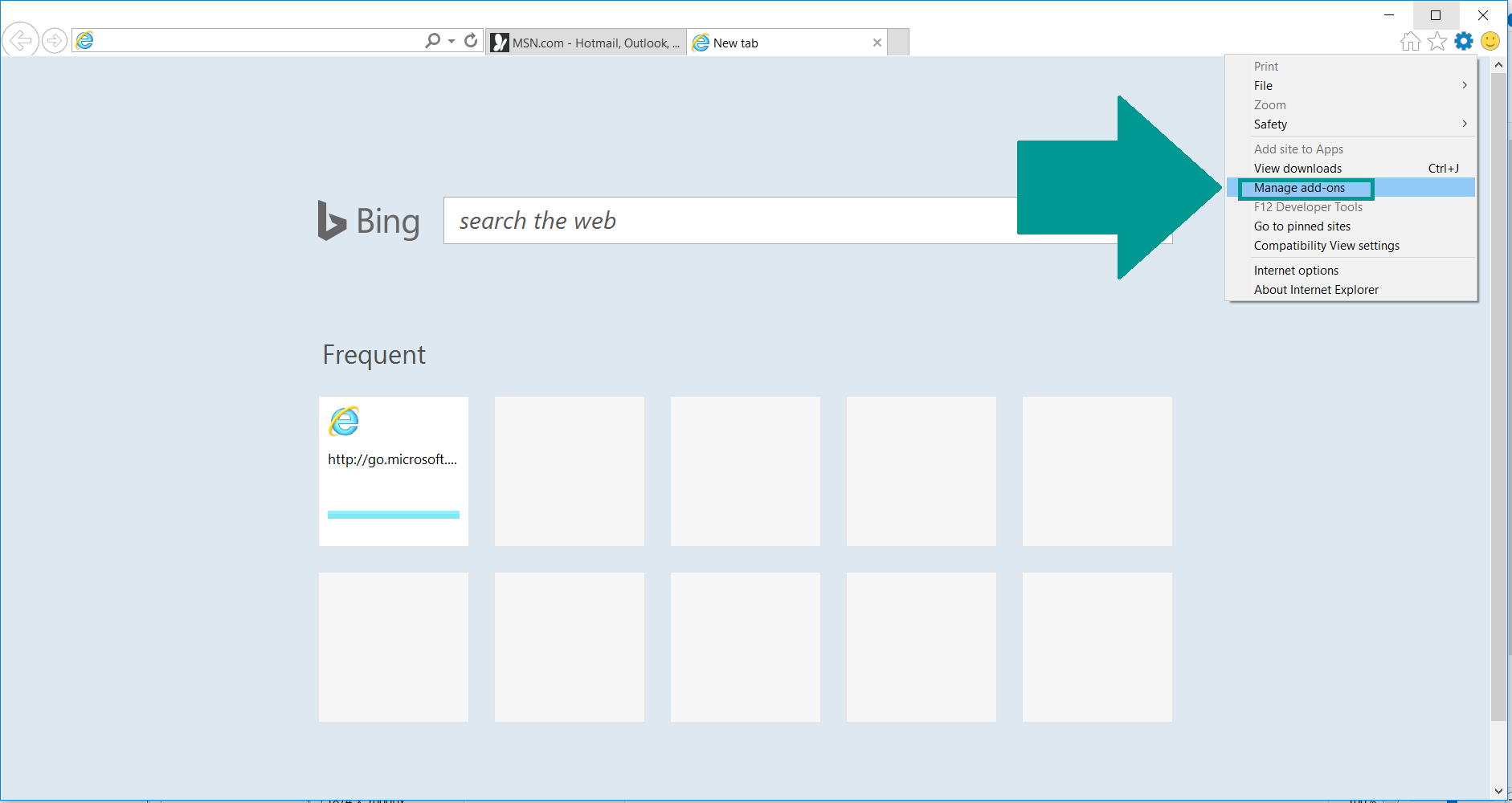

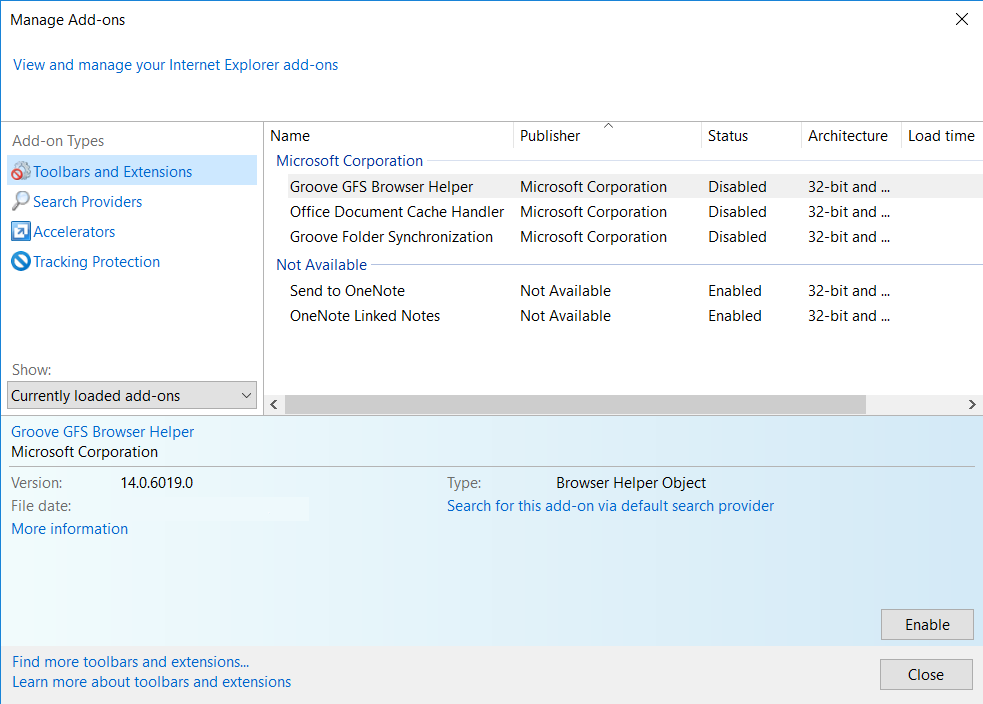

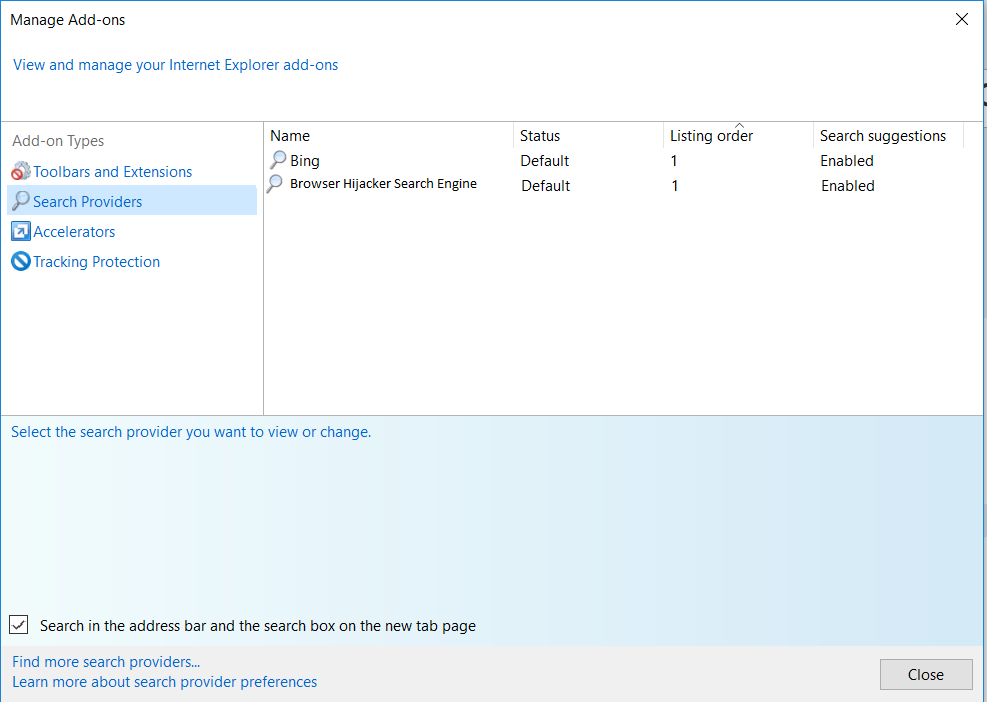

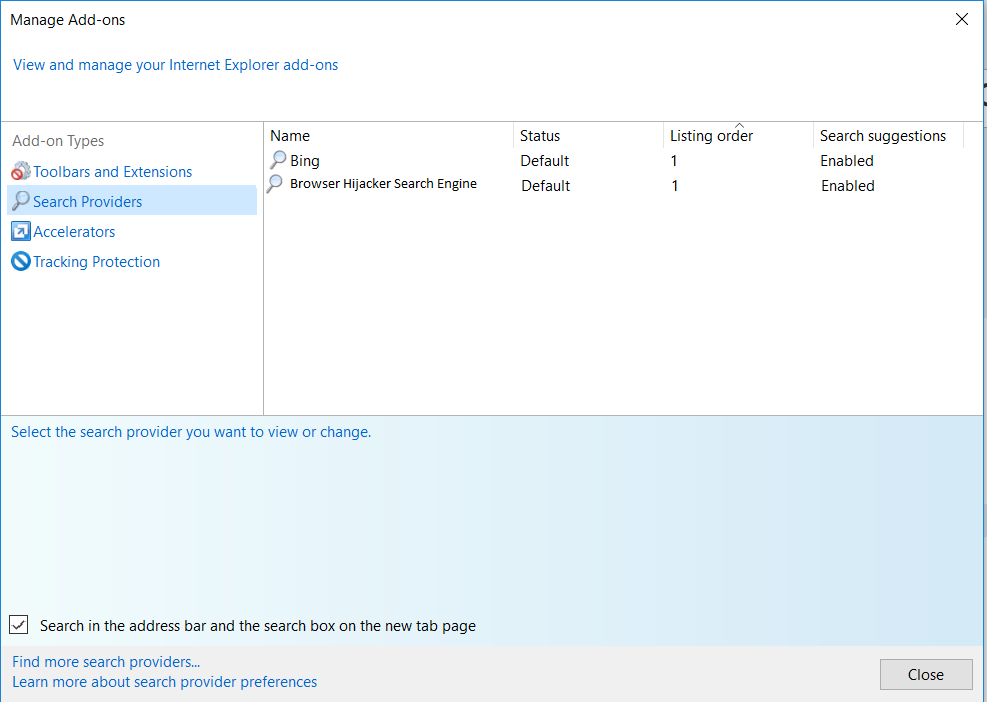

2. Na janela “Gerenciar complementos”, abaixo” tipos de complementos”, selecione”barras de ferramentas e extensões”. Se você vir uma barra de ferramentas suspeita, selecione-a e clique em “Remover”.

3. Em seguida, novamente na janela “Gerenciar Complementos”, em “tipos de complementos”, selecione “Provedores de pesquisa”. Escolha um mecanismo de pesquisa e clique em “Definir como padrão”. Selecione o mecanismo de pesquisa desconhecido e clique em “Remover e fechar”.

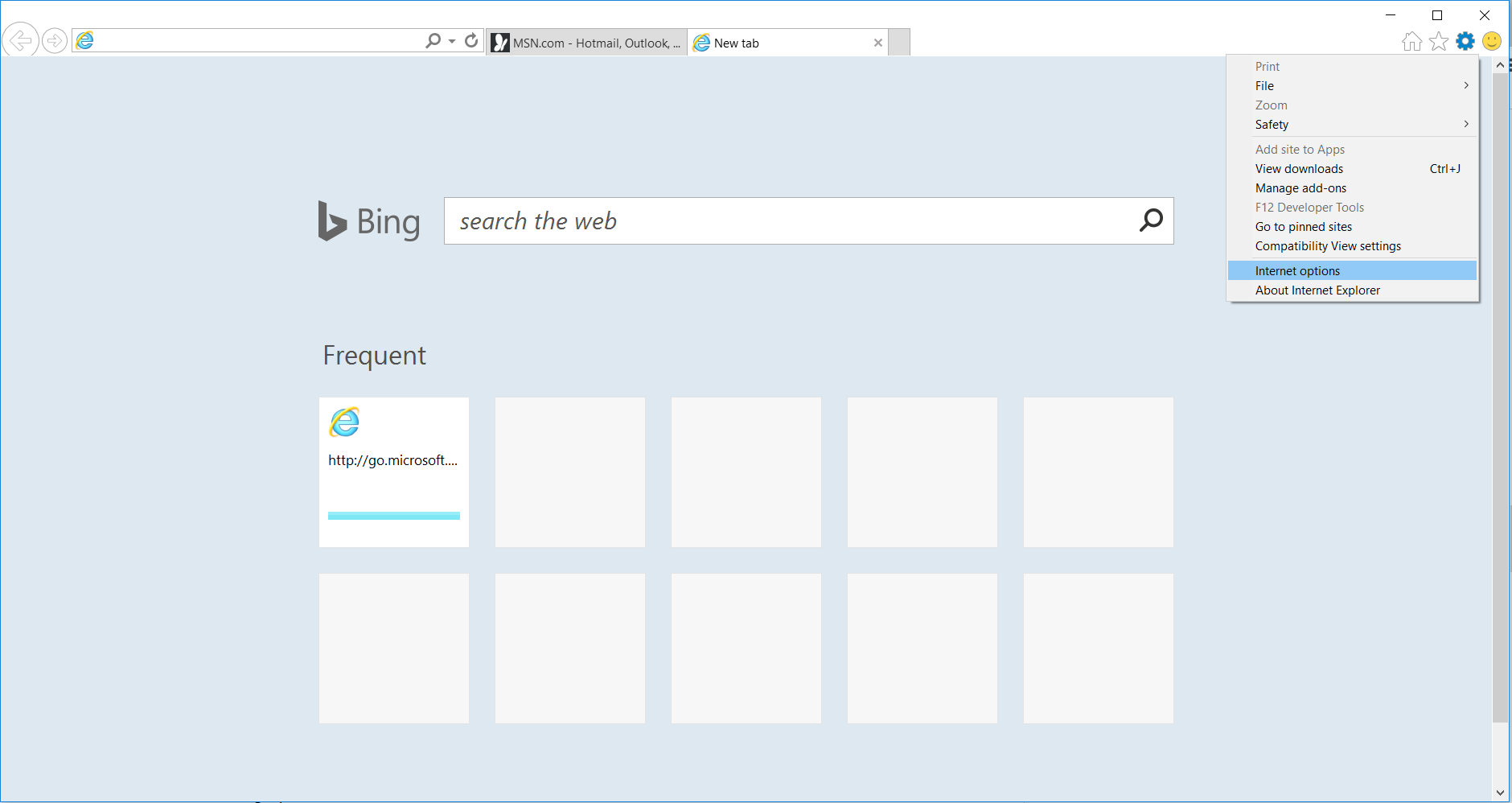

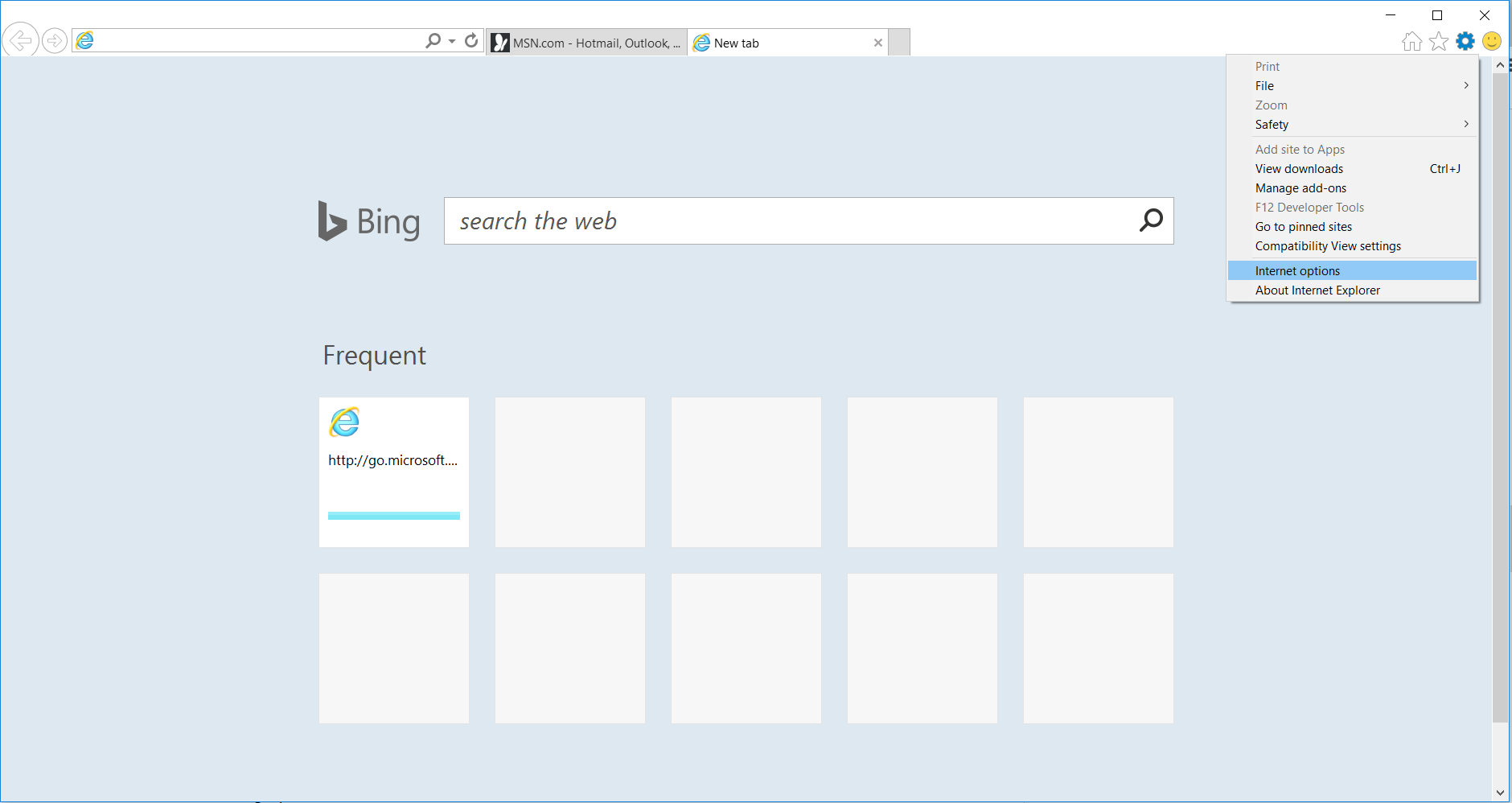

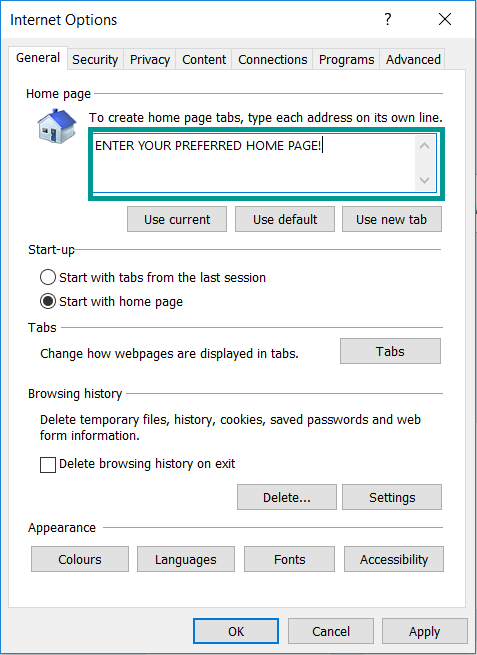

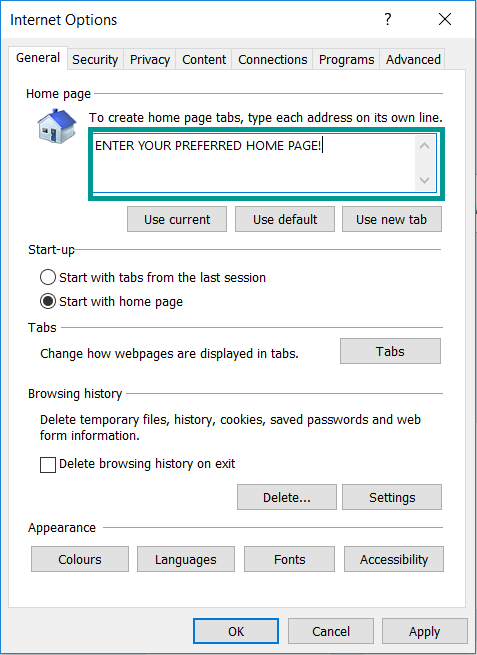

4. Abra o menu Ferramentas, selecione “Opções da Internet”.

5. Na guia” geral”, em” página inicial”, insira sua página preferida. Clique em “Aplicar ” e”OK”.

Reparo do Registro do Windows

1. Digite novamente simultaneamente a combinação de teclas WIN + R

2. Na caixa, escreva regedit e pressione Enter

3. Digite o CTRL + F e, em seguida, escreva o nome malicioso no campo Tipo de pesquisa para localizar o executável malicioso

4. No caso de você ter descoberto as chaves de registo e valores relacionados ao nome, você deve excluí-los, mas tome cuidado para não excluir legítimo teclas

Clique para mais informações sobre o Registro do Windows e mais de reparação de ajuda