Un’infezione con il pericoloso .Virus java porta a gravi problemi di sicurezza. Le vittime possono ripristinare e proteggere i loro computer seguendo la nostra guida completa rimozione.

Rimuovi .java Virus and Restore PC

Manuale Rimozione Guida

Saltare tutti i passaggi e scaricare strumento anti-malware che in modo sicuro la scansione e pulire il PC.

SCARICARE .java Virus Removal Tool

SpyHunter anti-malware strumento diagnosticherà tutte le minacce attuali sul computer. Con l’acquisto della versione completa, si sarà in grado di rimuovere tutte le minacce malware istantaneamente. Ulteriori informazioni su SpyHunter / Aiuto per disinstallare SpyHunter

Distribuzione di .java Virus

Il .java Virus è un nuovo virus che è stato avvistato in una campagna di attacco limitata. Al momento i ricercatori di sicurezza non possono determinare la strategia di infezione primaria. Presumiamo che verranno impiegate le tattiche più utilizzate.

Tra questi ci sono i messaggi di posta elettronica creati in modo automatico e inviati a grandi liste di potenziali vittime. Il .Virus java può essere collegato direttamente ai messaggi. Questo è uno dei modi più semplici per i criminali di tentare l’infezione. Tuttavia un sacco di email hosting provider di solito catturare le firme del virus e come tale scartare tali messaggi o etichettarli come pericolosi o spam. Altri metodi di infezione relativi a questo è la possibilità di inserire collegamenti ipertestuali nel contenuto del corpo dei messaggi. I link sono solitamente etichettati come leader di un sito web familiare o un file di interesse dell’utente. Reindirizzamenti possono reindirizzare a siti controllati da hacker, payload infetti o altre istanze che possono portare ad un .infezione da virus java.

I criminali informatici dietro il malware possono creare siti dannosi o scaricare portali che distribuiscono malware di diversi tipi, tra cui il .virus java. Un’opzione popolare è l’uso di documenti infetti che possono essere di diversi tipi: fogli di calcolo, documenti rich text, presentazioni e database. Essi vengono modificati per avviare il virus una volta che gli script incorporati vengono eseguiti. Di solito quando i file vengono aperti una notifica chiederà agli utenti di eseguire le macro (script). Se questo è fatto l’infezione segue.

I siti controllati dagli hacker sono portali specializzati che sono stati creati manualmente o automaticamente dai criminali dietro la .virus java. Possono distribuire direttamente la minaccia avviando vari script o operazioni automatizzate o collegarsi a tali istanze. I reindirizzamenti sono solitamente causati dall’interazione e-mail, reti pubblicitarie o altre attività di navigazione. Tuttavia una delle fonti principali è la disponibilità di browser hijacker. Sono addons dannosi realizzati per i browser web più diffusi ‒ Mozilla Firefox, Google Chrome, Internet Explorer, Opera, Microsoft Edge e Safari. Una volta installati, non solo infettano gli utenti con il malware, ma reindirizzano anche le vittime a un sito controllato da hacker. A seconda della configurazione i browser hijacker possono anche rubare informazioni sensibili come eventuali password memorizzate, credenziali dell’account, cronologia, segnalibri, dati del modulo e impostazioni.

Impatto di .java Virus

Il .java virus è il ceppo più recente della famiglia Dharma ransomware. Questa è una delle minacce più popolari come questo tipo di malware è considerato ad alto rischio sia per la sicurezza delle macchine infette e la privacy delle vittime. La maggior parte delle forme avanzate del ransomware Dharma come il .virus java infettare i sistemi in un attacco a più stadi. L’obiettivo finale della .java virus è quello di crittografare la maggior parte dei file utente con un codice pericoloso. Vengono quindi estorti a pagare una tassa ransomware nella valuta digitale Bitcoin o un’alternativa che rende difficile rintracciare i pagamenti ai destinatari.

Il .java virus inizia le sue azioni dannose eseguendo prima un controllo iniziale di raccolta delle informazioni. Si tratta di una scansione approfondita dell’host infetto che raccoglie dati tra cui quanto segue: componenti hardware installati, applicazioni e impostazioni utente. La famiglia Dharma ransomware utilizza i dati per calcolare una stringa chiamata Unique Infection ID (UID).

Il passo successivo avviato consiste nell’apportare modifiche a livello di sistema al computer. A seconda della strategia hacker i passaggi possono rientrare in una di queste categorie:

- Modifiche al registro: possono alterare il sistema operativo Windows in modi che rendono instabili o non funzionanti determinate funzioni di sistema.

- Problemi di prestazioni ‒ Il .virus java può causare gravi problemi di prestazioni al computer di destinazione quando i processi preliminari e il componente ransomware effettivo viene avviato.

- Modifica impostazioni-Il motore di infezione del .java virus può innescare inportanti modifiche alle impostazioni che possono essere applicate sia alle applicazioni installate dall’utente che al sistema operativo nel suo complesso.

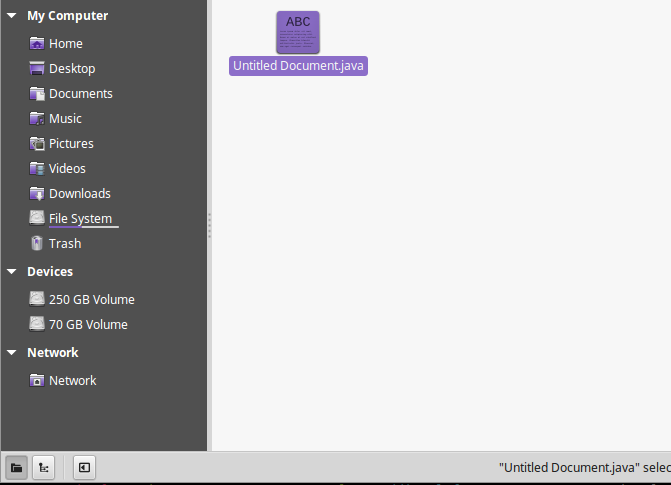

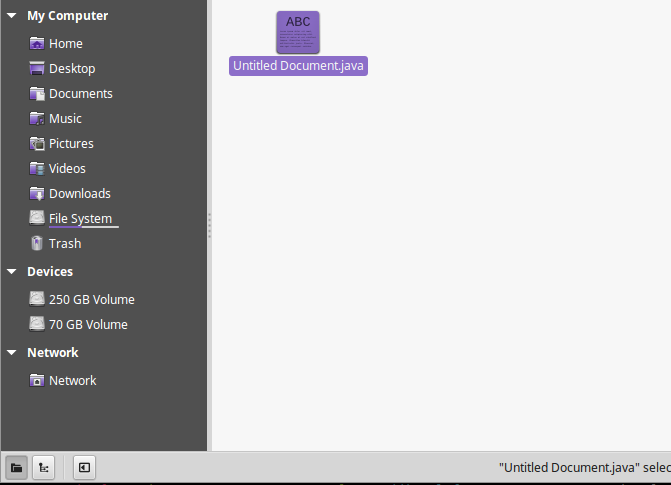

Quando una forma avanzata del .java virus si trova si può installare in modo persistente. Questo è uno scenario di attacco speciale in cui il motore di infezione monitora attivamente le azioni degli utenti e si protegge dalla rimozione. Il .virus java poi si infiltra varie cartelle di sistema che impedisce alle vittime di scoprire la posizione esatta del motore. Le prime istanze della famiglia Dharma ransomware erano noti per infiltrarsi nelle directory degli utenti tra cui i seguenti:

- %UserProfile%\Desktop

- %UserProfile%\Documenti

- %UserProfile%\Immagini

- %UserProfile%\Downloads

- %UserProfile%\Musica

- %UserProfile%\Video

L’ .java virus può segnalare le infezioni ai server hacker-operati. I moduli avanzati possono contenere componenti aggiuntivi che possono essere caricati una volta completati i controlli preliminari. Possono essere caricati esternamente o tramite moduli integrati. Gli esempi includono quanto segue:

- Moduli Trojan: consentono agli operatori hacker di spiare gli utenti in tempo reale visualizzando i loro display e registrando i movimenti del mouse o le sequenze di tasti.

- Ulteriore distribuzione di malware-Il .java virus può essere utilizzato per infettare gli host con più malware in una sola volta.

- Furto di dati-Gli operatori hacker dietro la .java virus hanno la capacità di estrarre qualsiasi file che desiderano prima della fase di crittografia.

Una volta che tutti i passaggi preliminari hanno avuto luogo il processo ransomware viene avviato. Come precedenti varianti Dharma ransomware il .java virus utilizza una crittografia forte che rende impossibile recuperare i dati senza utilizzare la combinazione di una soluzione anti-spyware di qualità e un’applicazione di recupero dati. Non è diverso da altre minacce simili prendendo di mira le estensioni di tipo di file più popolari: documenti, archivi, immagini, video, foto, backup, file di configurazione e altri. Come il suo nome rinomina tutti i file elaborati con il .estensione java. Una nota ransomware generico può essere creato in un file chiamato README.TXT o AIUTO.txt che può contenere note basate su modelli. Una nota di esempio legge quanto segue:

‘ATTENZIONE!

Al momento, il sistema non è protetto.

Siamo in grado di risolvere il problema e ripristinare i file.

Per ripristinare il sistema scrivere a questo indirizzo:

‘

Un elenco di file generico include le seguenti estensioni del tipo di file di destinazione:

“PNG .PSD .IMMAGINE PSP .TGA .THM .TIF .TIFF .AI .EPS .PS.SVG .INDD .PCT .PDF .XLR .XLS

.XLSX .ACCDB .DB .DBF .MDB .PPB .SQL .APK .APP .PIPISTRELLO .CGI .COM.EXE .GADGET .VASO .PIF .FSM .DEM

.GAM .NES .ROM .File CAD SAV .DWG .DXF GIS Files .GPX .KML .KMZ .ASP .ASPX .CER .CFM .CSR .CSS .HTM .HTML .JS .JSP .PHP .RSS .XHTML. DOC .DOCX .LOG .MSG .ODT .PAGES .RTF .TEX .TXT .WPD .WPS .CSV .DAT .GED .KEY .KEYCHAIN .PPS

.PPT .PPTX ..INI .PRF Encoded Files .HQX .MIM .UUE .7Z .CBR .DEB .GZ .PKG .RAR .RPM .SITX .TAR.GZ .ZIP .ZIPX .BIN .CUE

.DMG .ISO .MDF .TOAST .VCD SDF .TAR .TAX2014 .TAX2015 .VCF .XML Audio Files .AIF .IFF .M3U .M4A .MID .MP3 .MPA .WAV .WMA Video Files .3G2 .3GP .ASF .AVI .FLV .M4V .MOV .MP4 .MPG .RM .SRT .SWF .VOB .WMV 3D .3DM .3DS .MAX .OBJ R.BMP .DDS .GIF .JPG ..CRX .PLUGIN .FNT .FON .OTF .TTF .TAXI .CPL .CUR .LO ZAINO DA SCRIVANIA .DLL

.DMP .DRV .ICN .ICO .LNK .SYS .CFG”

A seconda della versione, è possibile creare una nota ransomware che presenta messaggi generici che ricattano le vittime per pagare una tassa ransomware Bitcoin. Si consiglia a tutti gli utenti di astenersi dal comunicare con gli hacker e utilizzare il nostro pieno .guida di rimozione virus java di seguito per recuperare i propri dati ed eliminare le infezioni attive.

Rimuovi .java Virus e Ripristino PC

ATTENZIONE! Rimozione manuale del .java Virus richiede di avere familiarità con i file di sistema e registri. La rimozione accidentale di dati importanti può causare danni permanenti al sistema. Se non ti senti a tuo agio con le istruzioni manuali, scarica un potente strumento anti-malware che scansionerà il tuo sistema alla ricerca di malware e lo pulirà in modo sicuro per te.

SCARICA Strumento anti-malware

SpyHunter strumento anti-malware diagnosticherà tutte le minacce attuali sul computer. Con l’acquisto della versione completa, si sarà in grado di rimuovere tutte le minacce malware istantaneamente. Ulteriori informazioni su SpyHunter / Aiuto per disinstallare SpyHunter

.java Virus – Procedura di rimozione manuale

Avviare il PC in modalità provvisoria con la rete

Questo isolerà tutti i file e gli oggetti creati dal ransomware in modo che vengano rimossi in modo efficiente. I passaggi qui sotto sono applicabili a tutte le versioni di Windows.

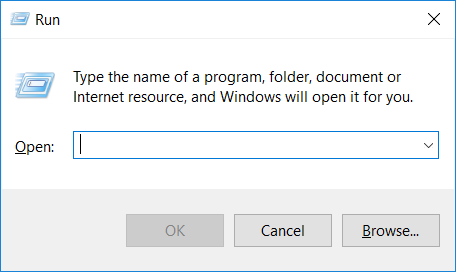

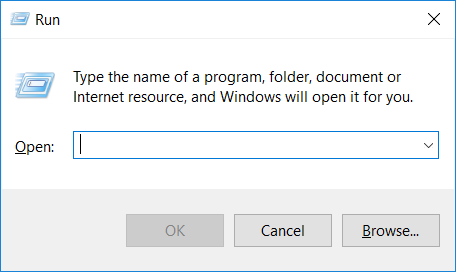

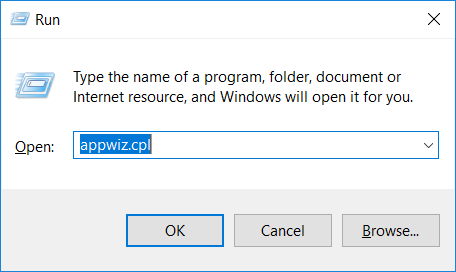

1. Premi il tasto WIN + R

2. Apparirà una finestra Esegui. In esso, scrivere msconfig e quindi premere Invio

3. Deve apparire una casella di configurazione. In esso Scegliere la scheda denominata Boot

4. Contrassegna l’opzione di avvio sicuro e poi vai alla Rete sotto di essa per spuntarla anche

5. Applica- > OK

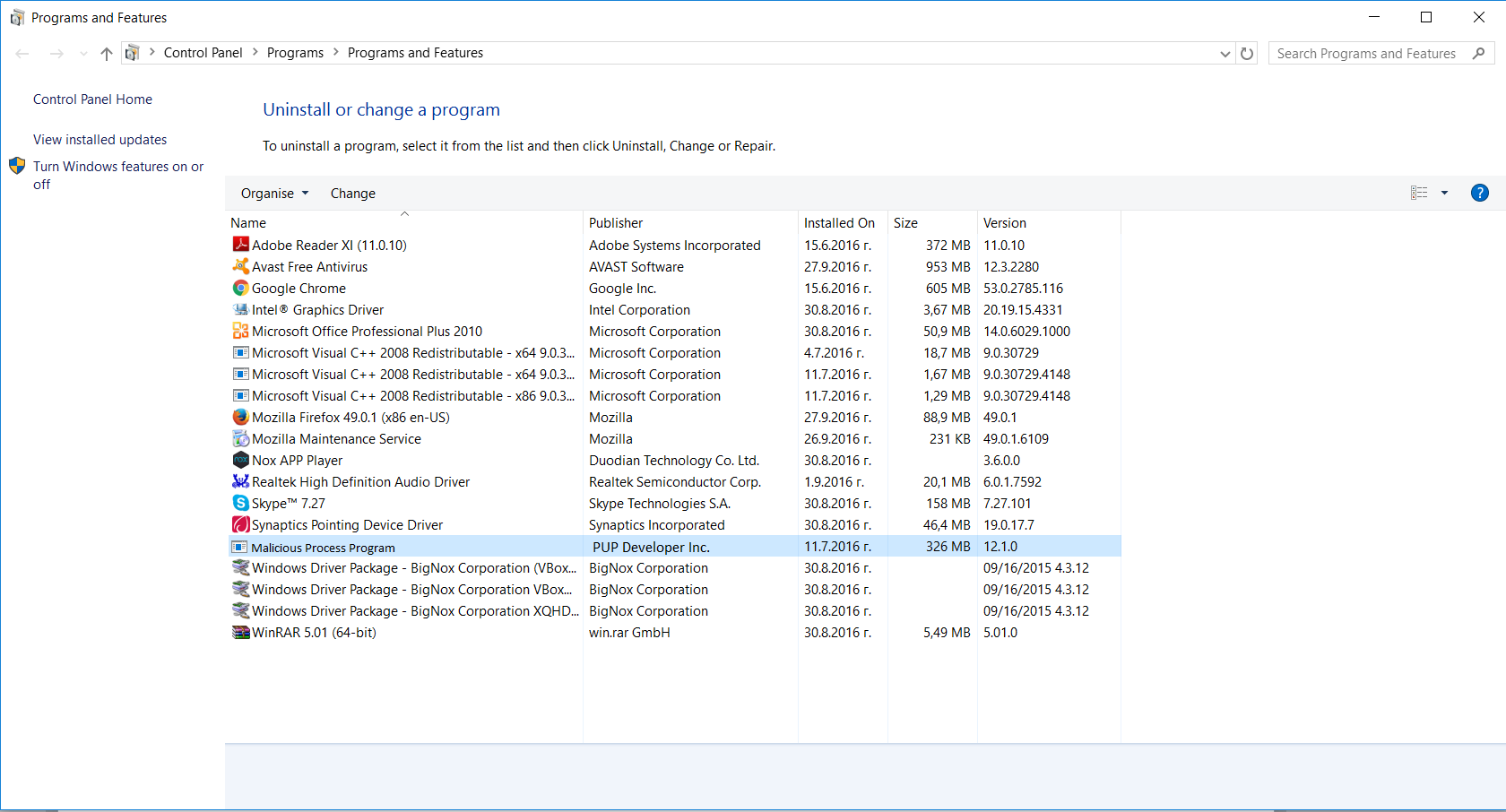

Rimuovi .java da Windows

Ecco un modo per rimuovere il programma. Questo metodo funzionerà indipendentemente se sei su Windows 10, 8, 7, Vista o XP. Semplicemente selezionando il programma e premendo elimina non funziona, come si lascerà un sacco di piccoli file. Questo è male perché questi avanzi possono indugiare e causare ogni sorta di problemi. Il modo migliore per eliminare un programma è disinstallarlo. Ecco come puoi farlo:

1. Tieni premuto il pulsante” Windows ” (È tra CTRL e Alt sulla maggior parte delle tastiere) e premi “R”. Vedrai una finestra pop-up.

2. Nella casella di testo, digitare ” appwiz.cpl”, quindi premere “Invio”.

3. Il menu” Programmi e funzionalità ” dovrebbe ora apparire. È un elenco di tutti i programmi installati sul PC. Qui puoi trovare il programma, selezionarlo e premere “Disinstalla”.

Rimuovere .java Virus Dal browser

Prima di reimpostare le impostazioni del browser, si deve sapere che questa azione cancellerà tutti i nomi utente registrati, password e altri tipi di dati. Assicurati di salvarli in qualche modo.

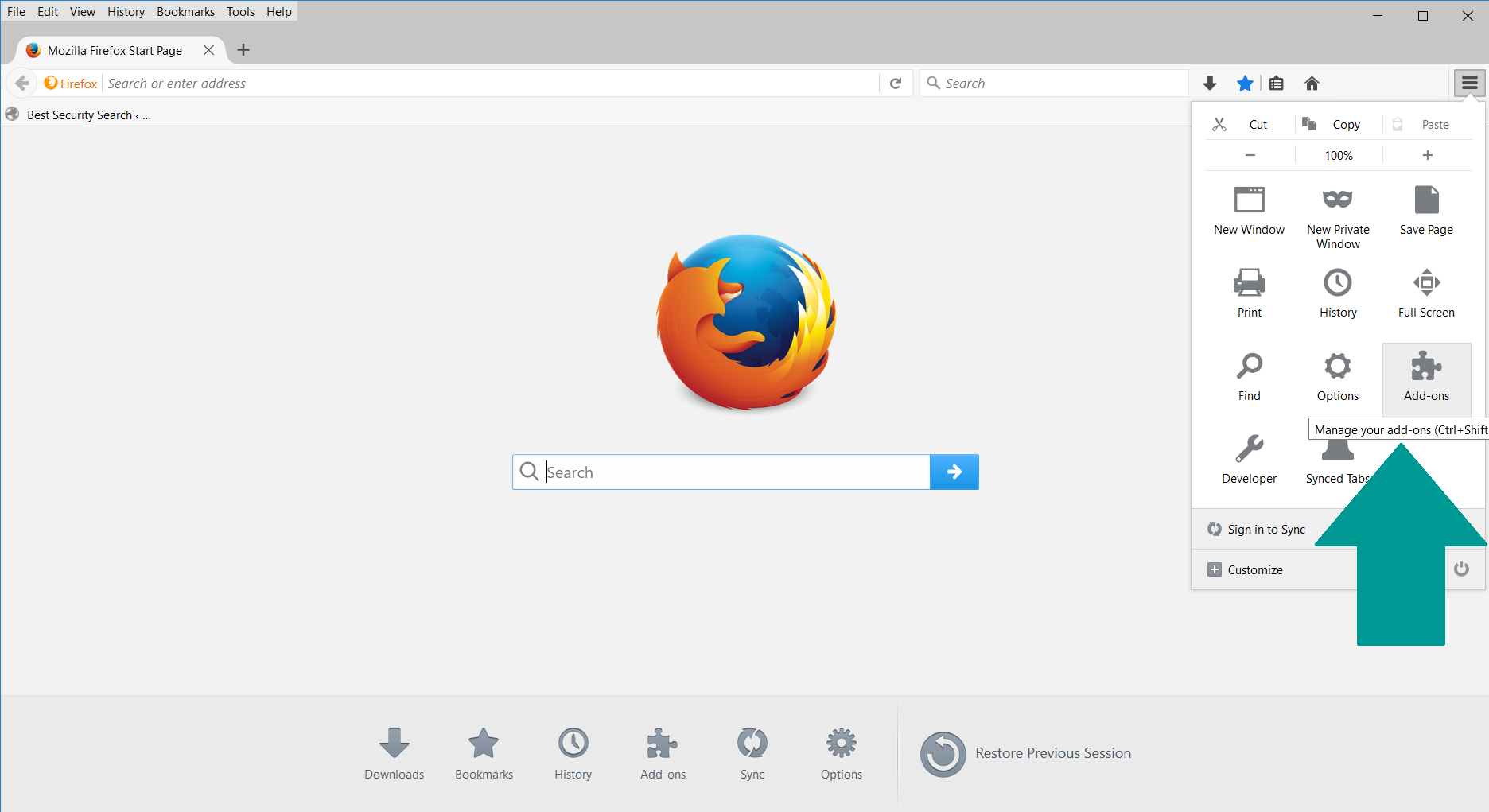

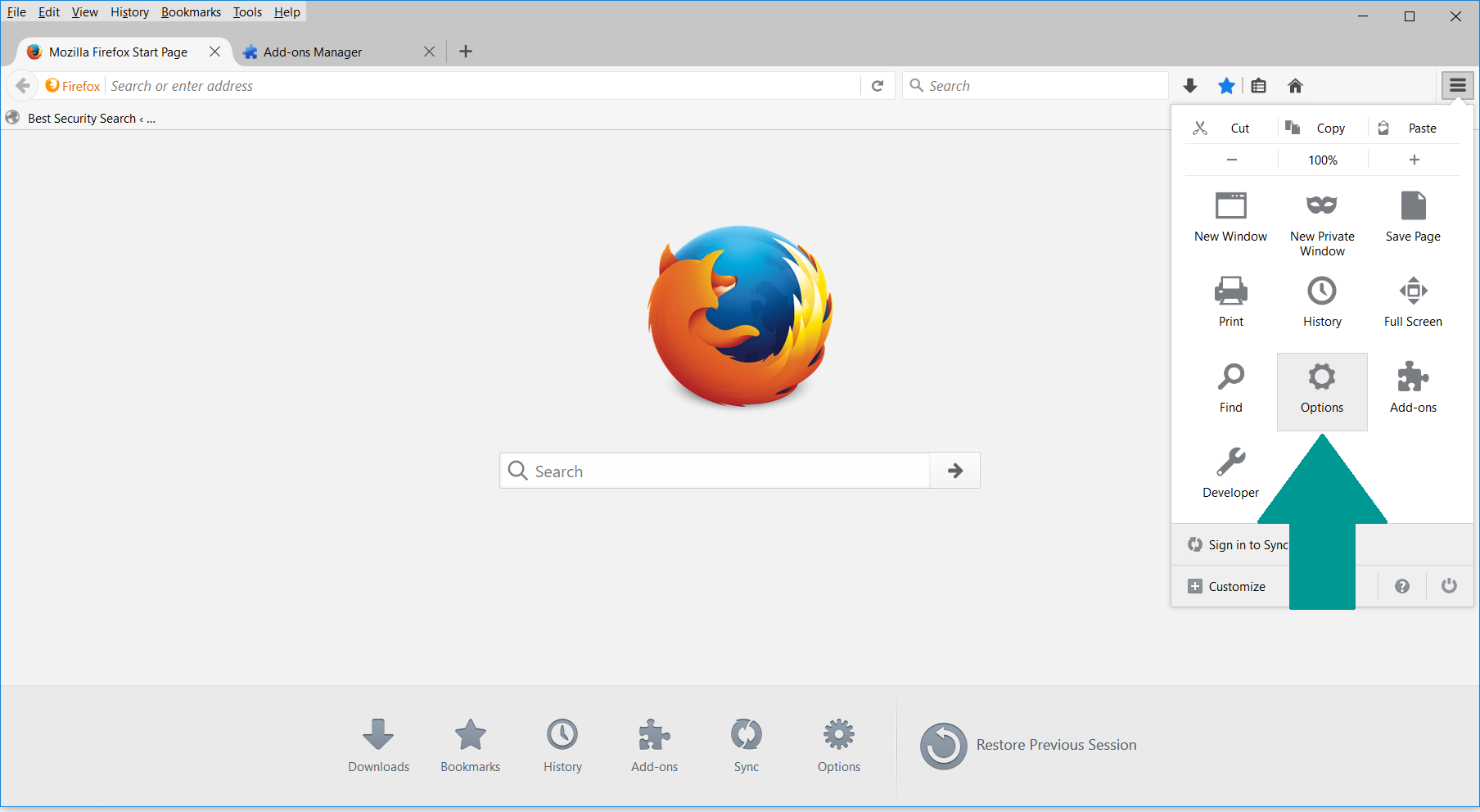

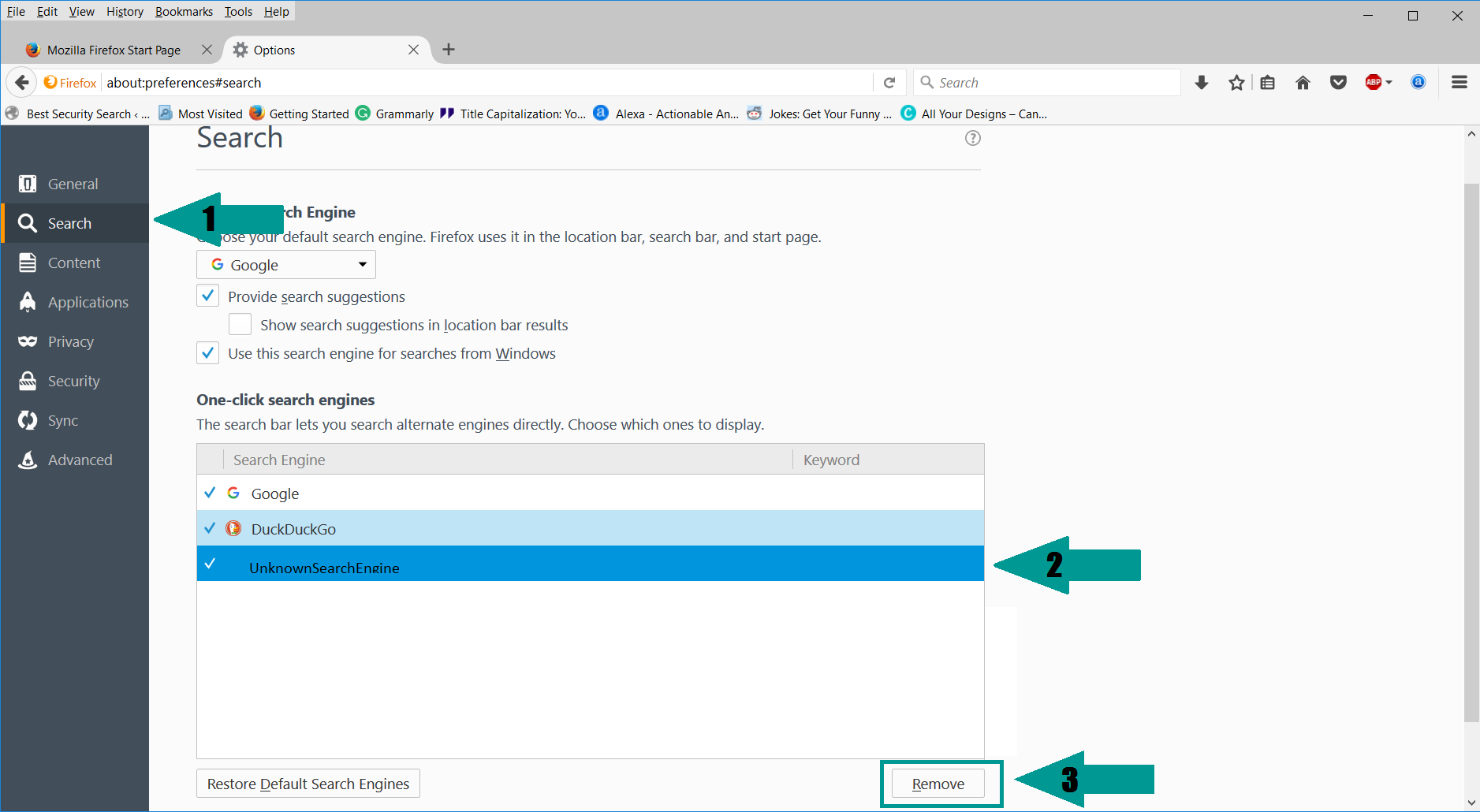

- 1. Avviare Mozilla Firefox. Nell’angolo in alto a destra, fai clic sull’icona del menu Apri e seleziona “Componenti aggiuntivi”.

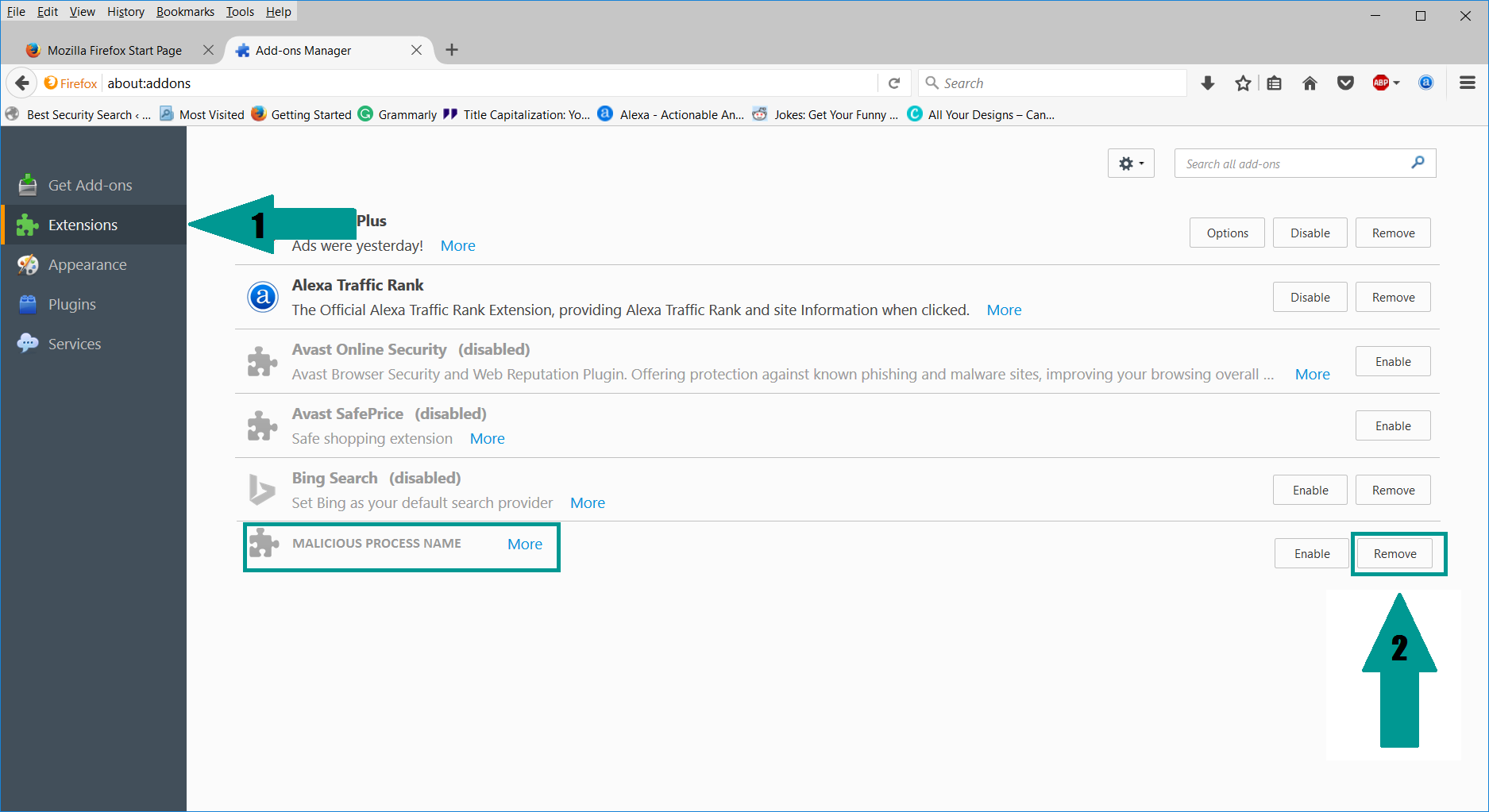

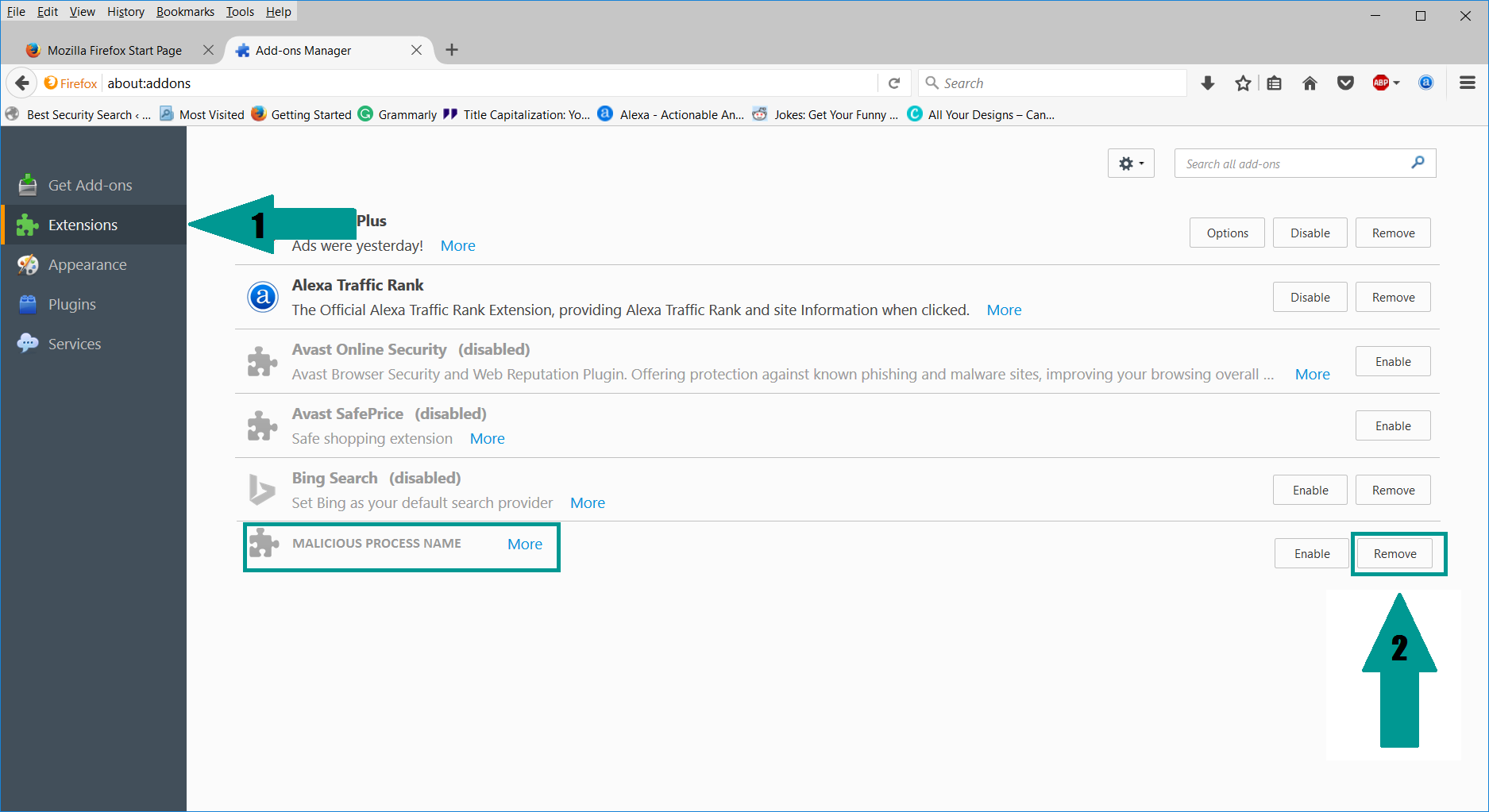

2. All’interno del Gestore dei componenti aggiuntivi selezionare “Estensioni”. Cerca nell’elenco delle estensioni le voci sospette. Se ne trovi uno, selezionalo e fai clic su “Rimuovi”.

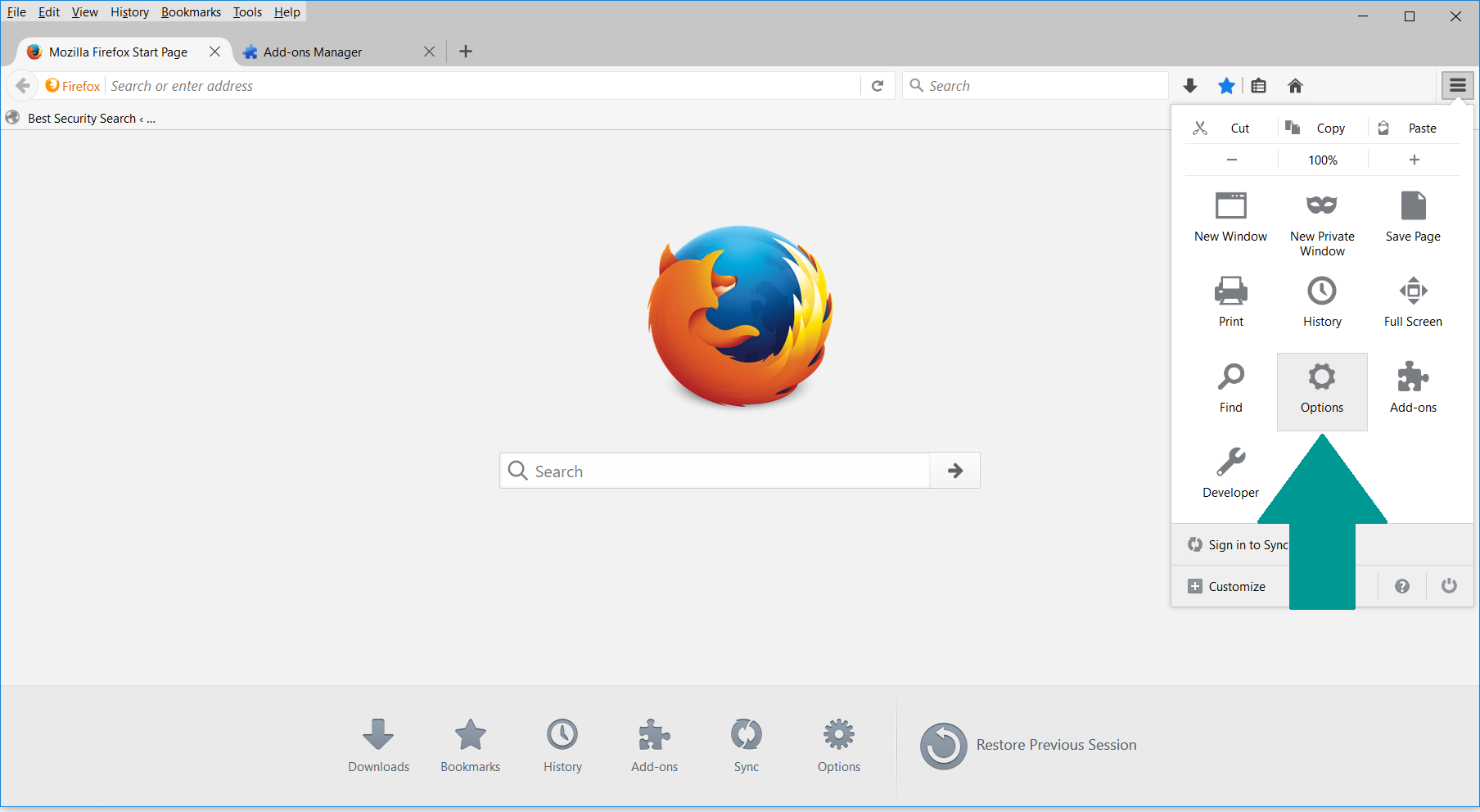

3. Fare nuovamente clic sull’icona Apri menu, quindi fare clic su “Opzioni”.

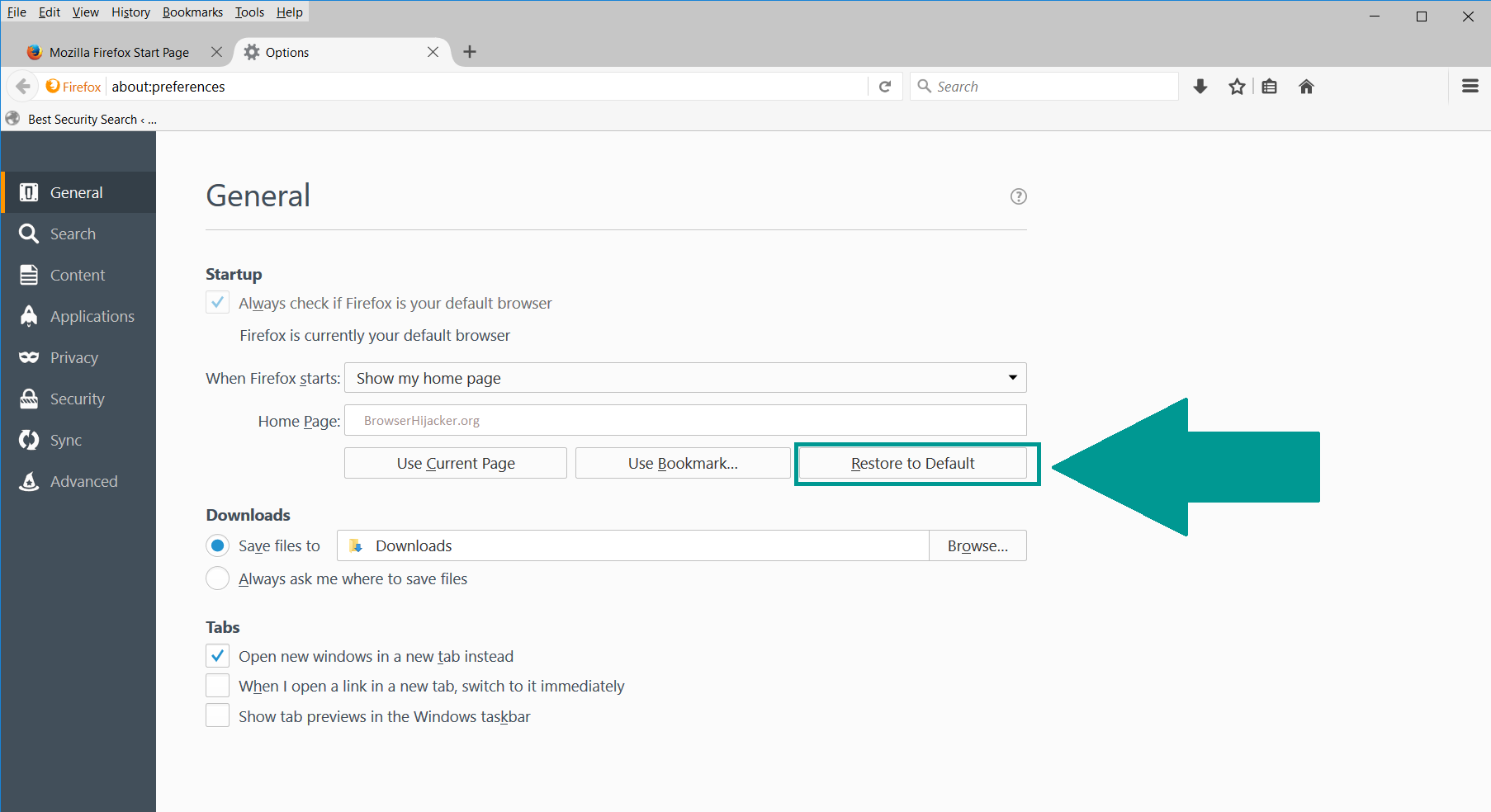

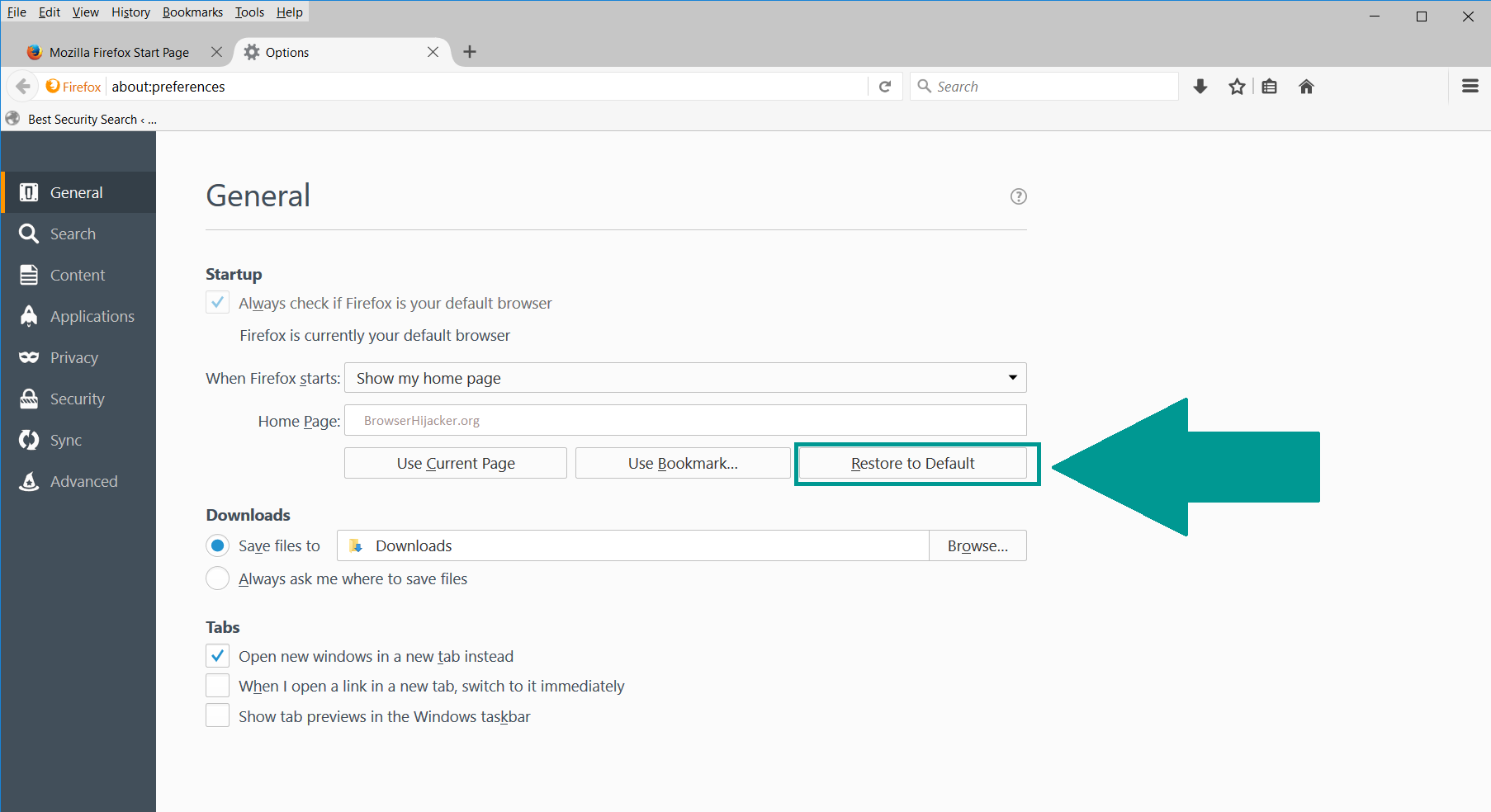

4. Nella finestra Opzioni, nella scheda “Generale”, fai clic su “Ripristina predefinito”.

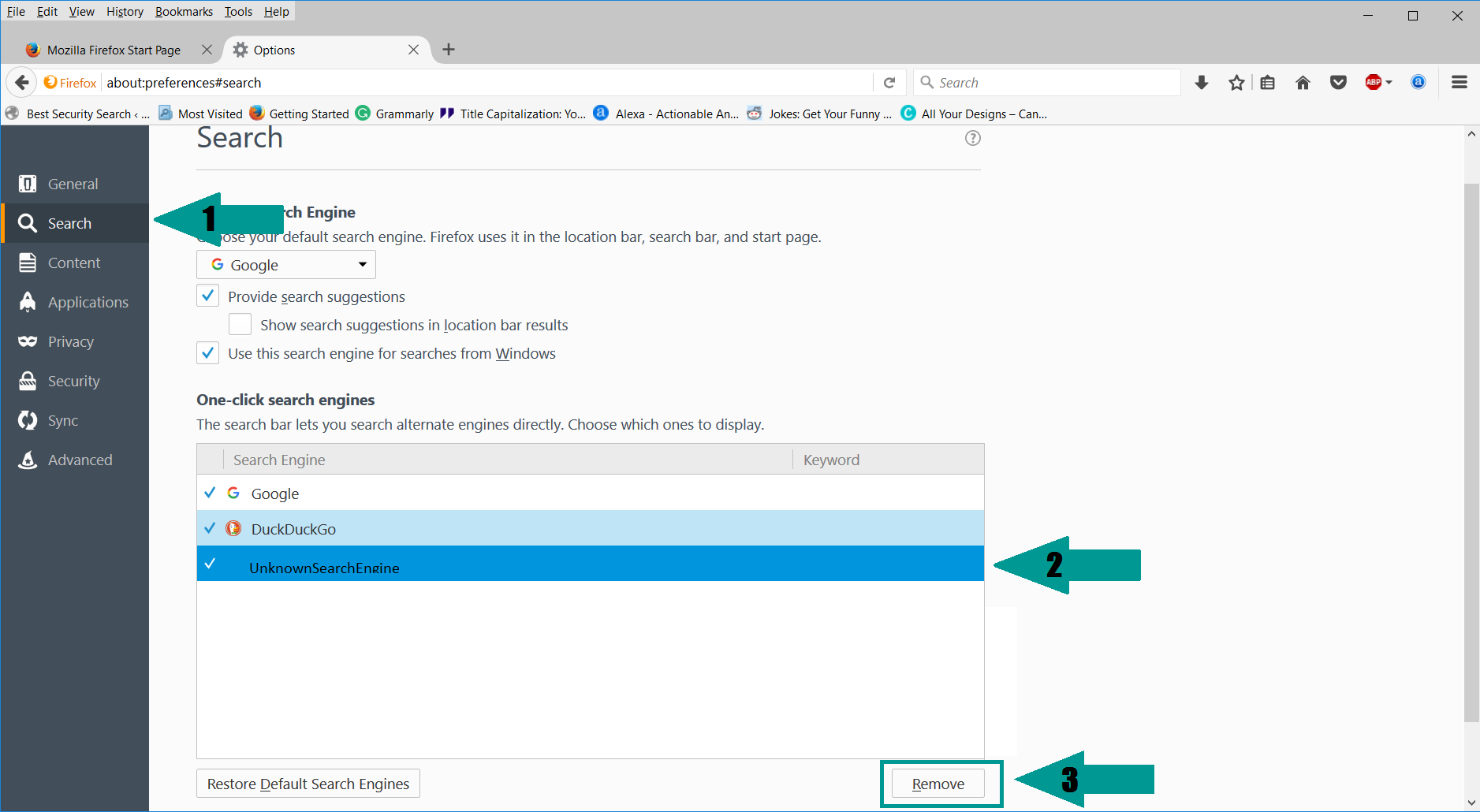

5. Seleziona “Cerca” nel menu a sinistra, segna il motore di ricerca sconosciuto e premi “Rimuovi”.

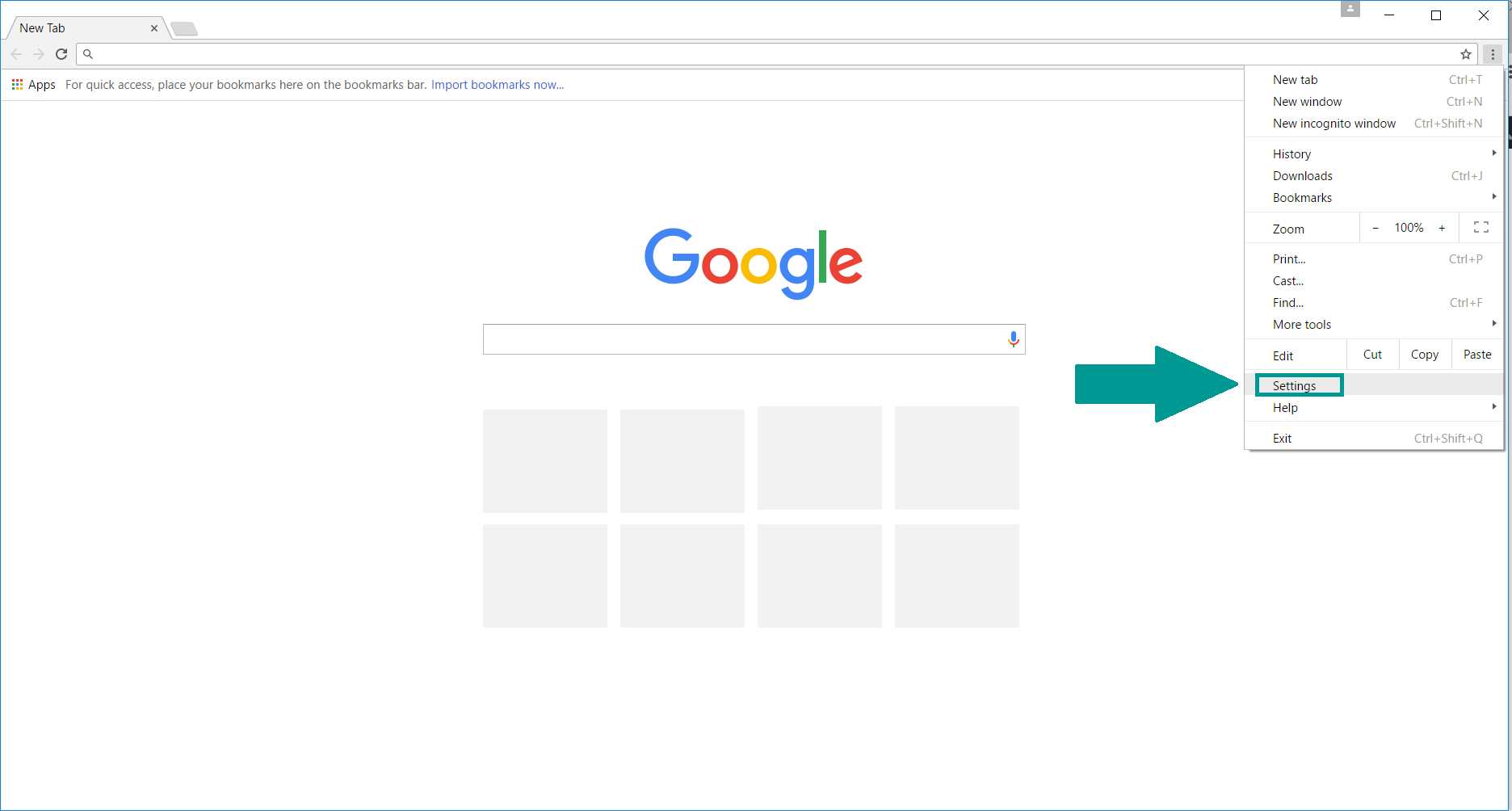

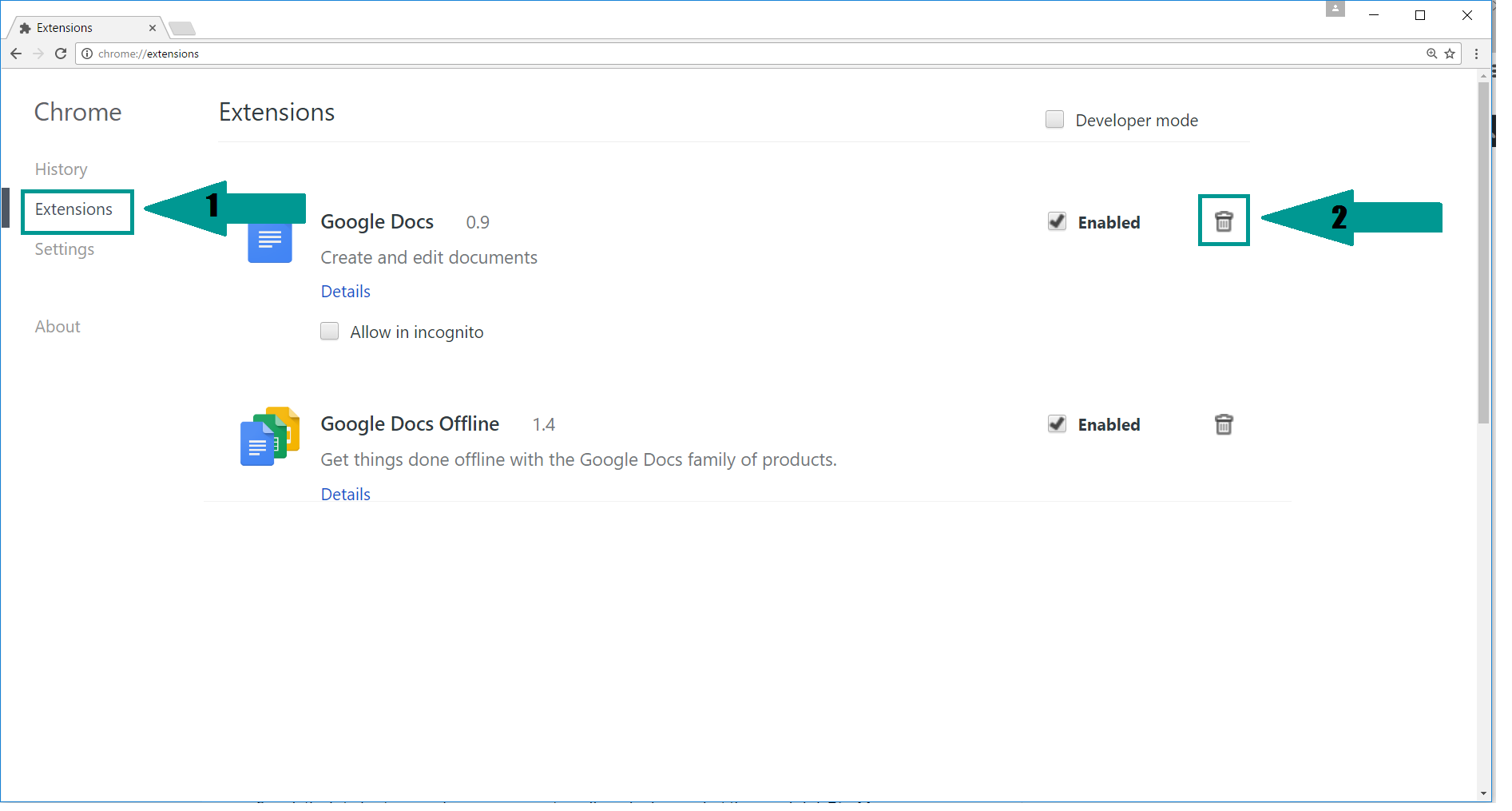

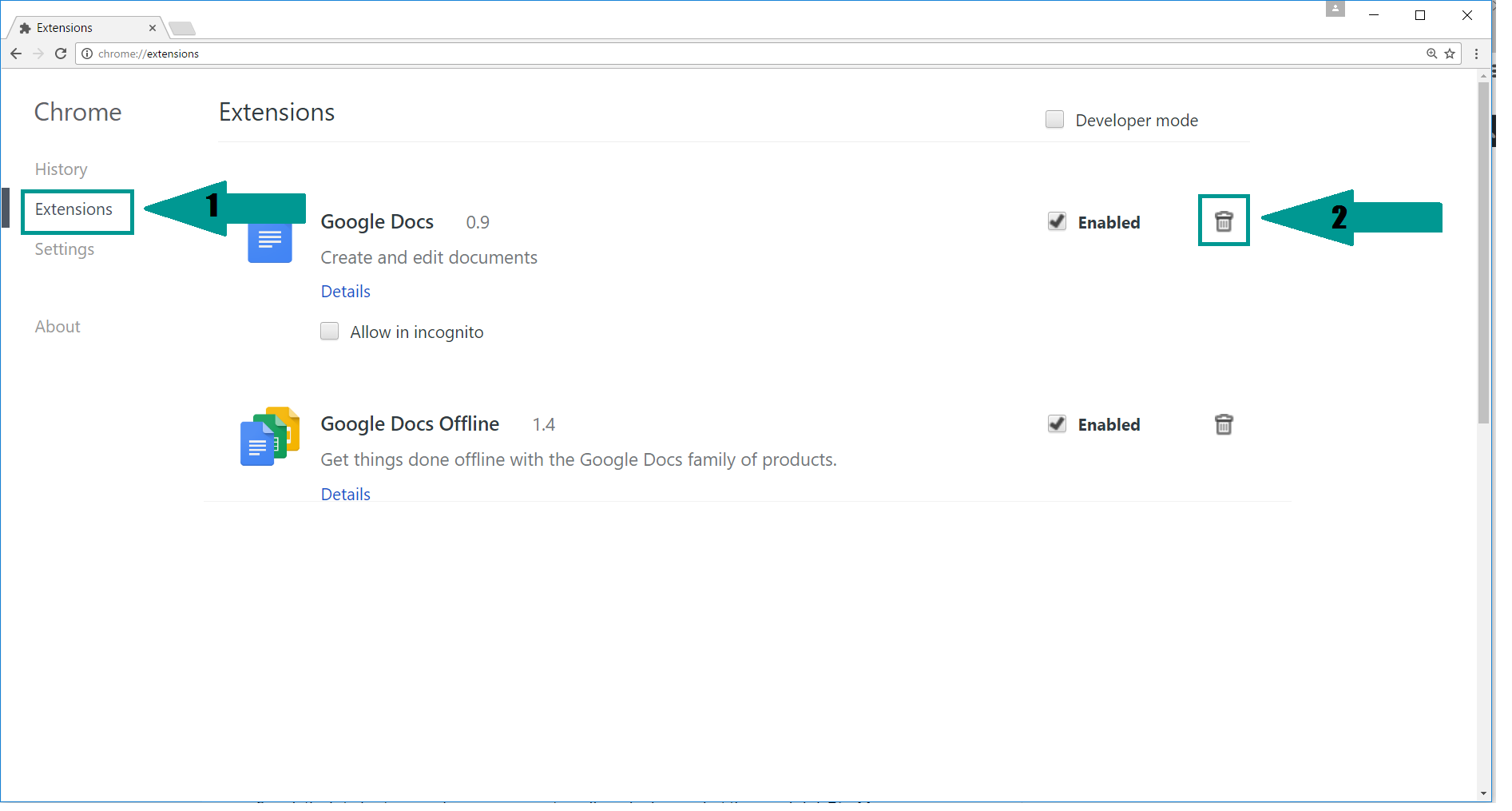

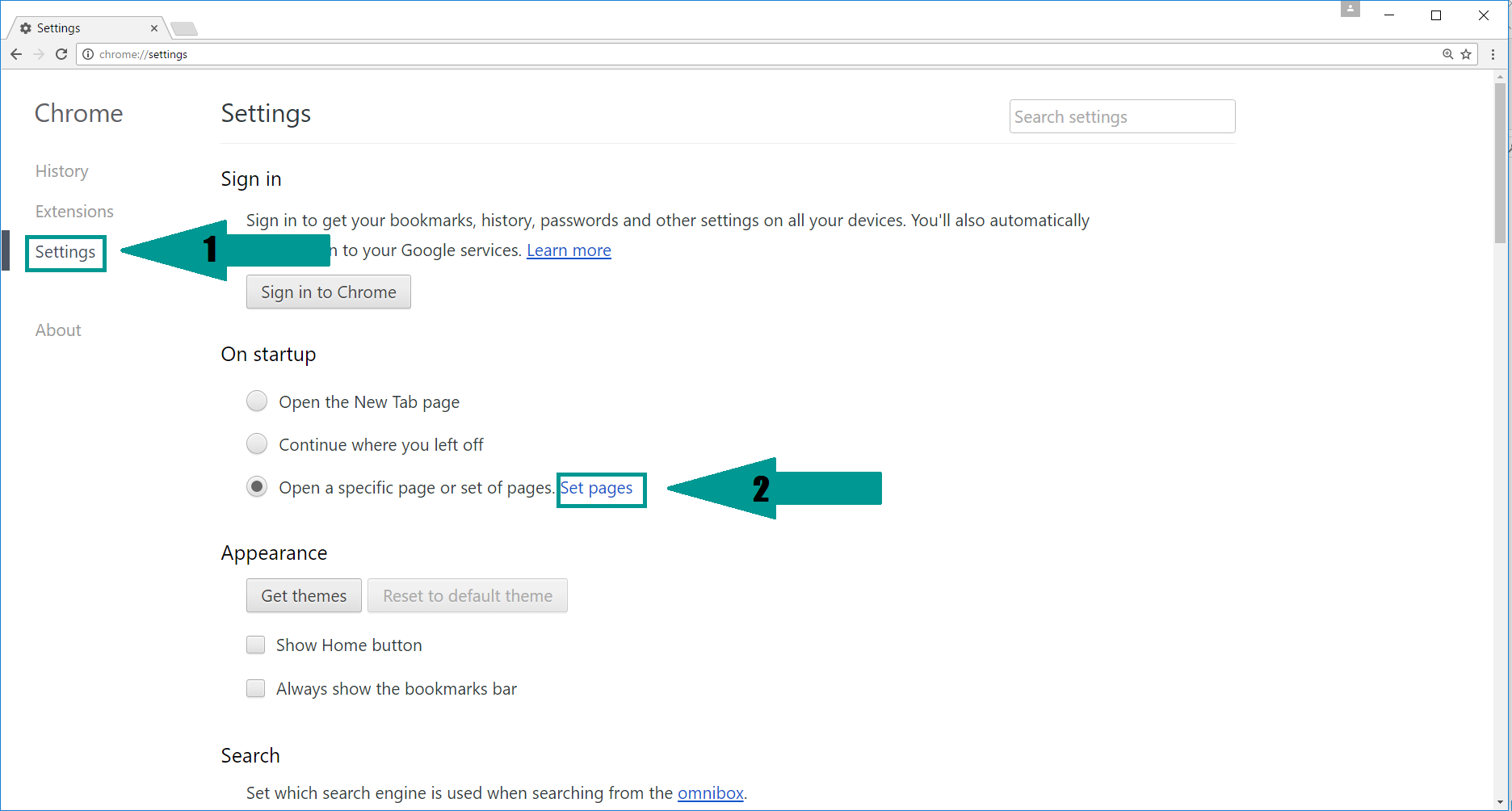

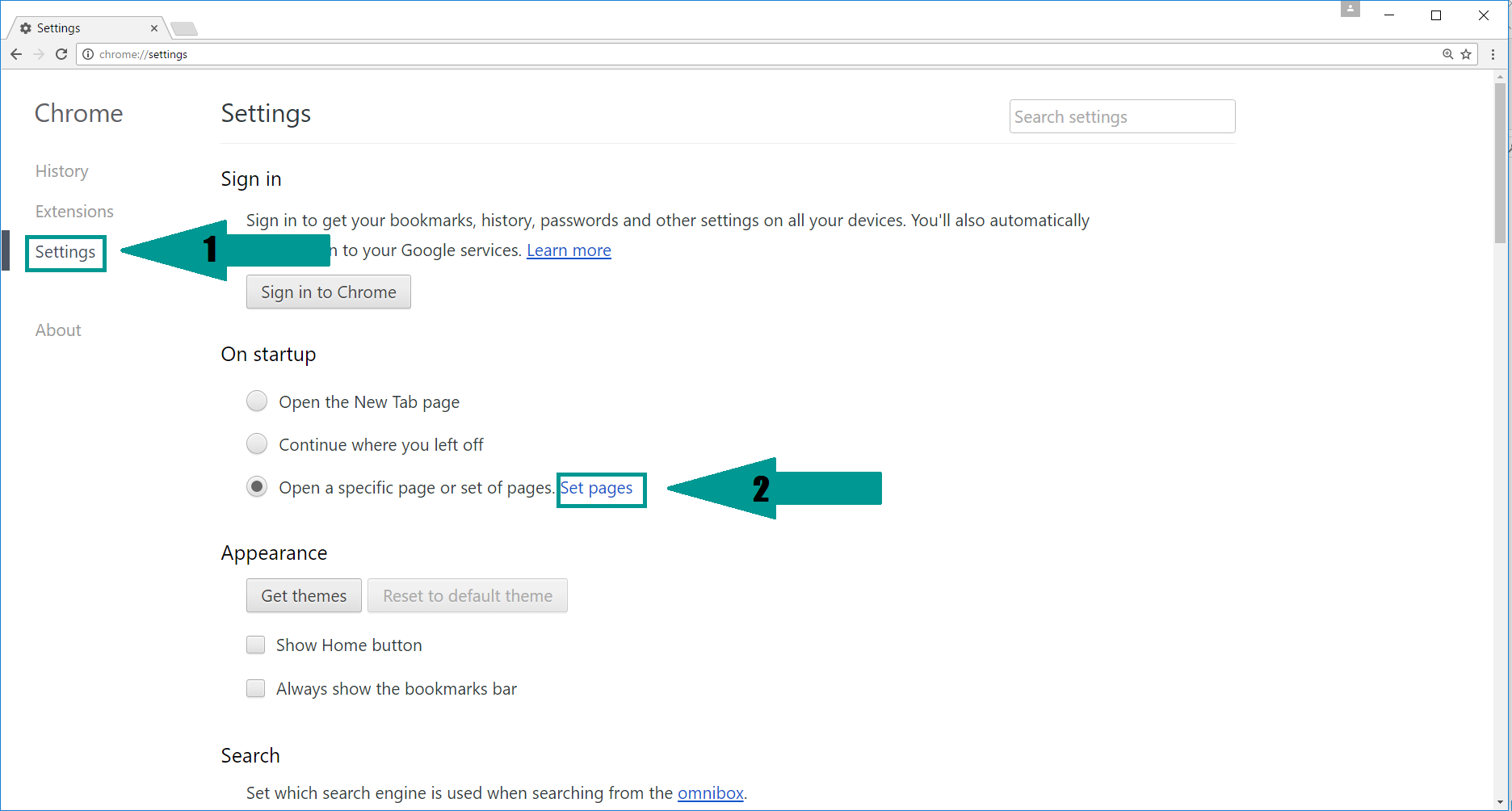

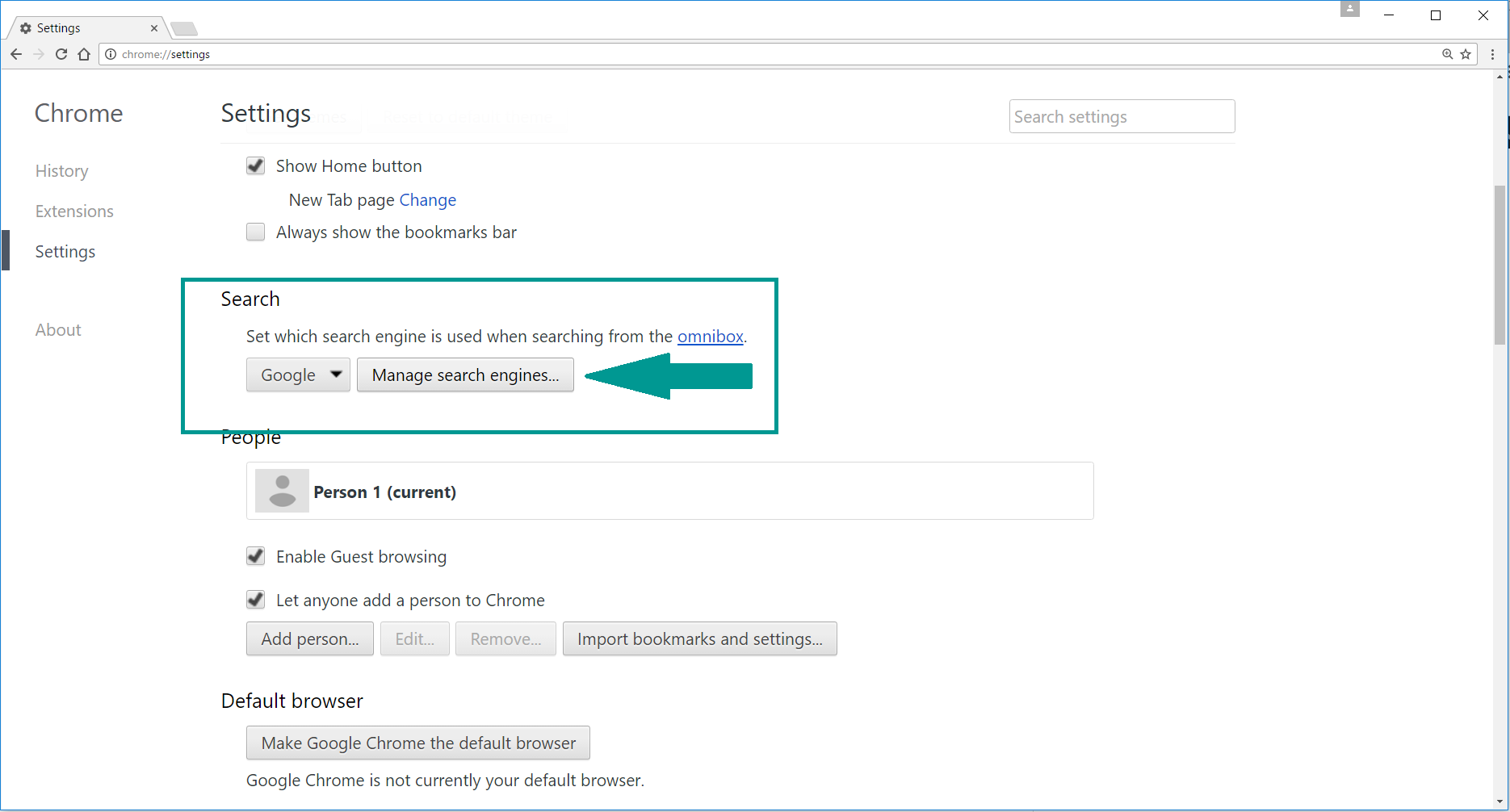

- 1. Avvia Google Chrome. Nell’angolo in alto a destra, c’è un’icona del menu “Personalizza e controlla”. Fare clic su di esso, quindi fare clic su “Impostazioni”.

2. Fai clic su “Estensioni” nel menu a sinistra. Quindi fare clic sull’icona cestino per rimuovere l’estensione sospetto.

3. Di nuovo nel menu a sinistra, sotto Chrome, Fai clic su “Impostazioni”. Vai sotto “All’avvio” e imposta una nuova pagina.

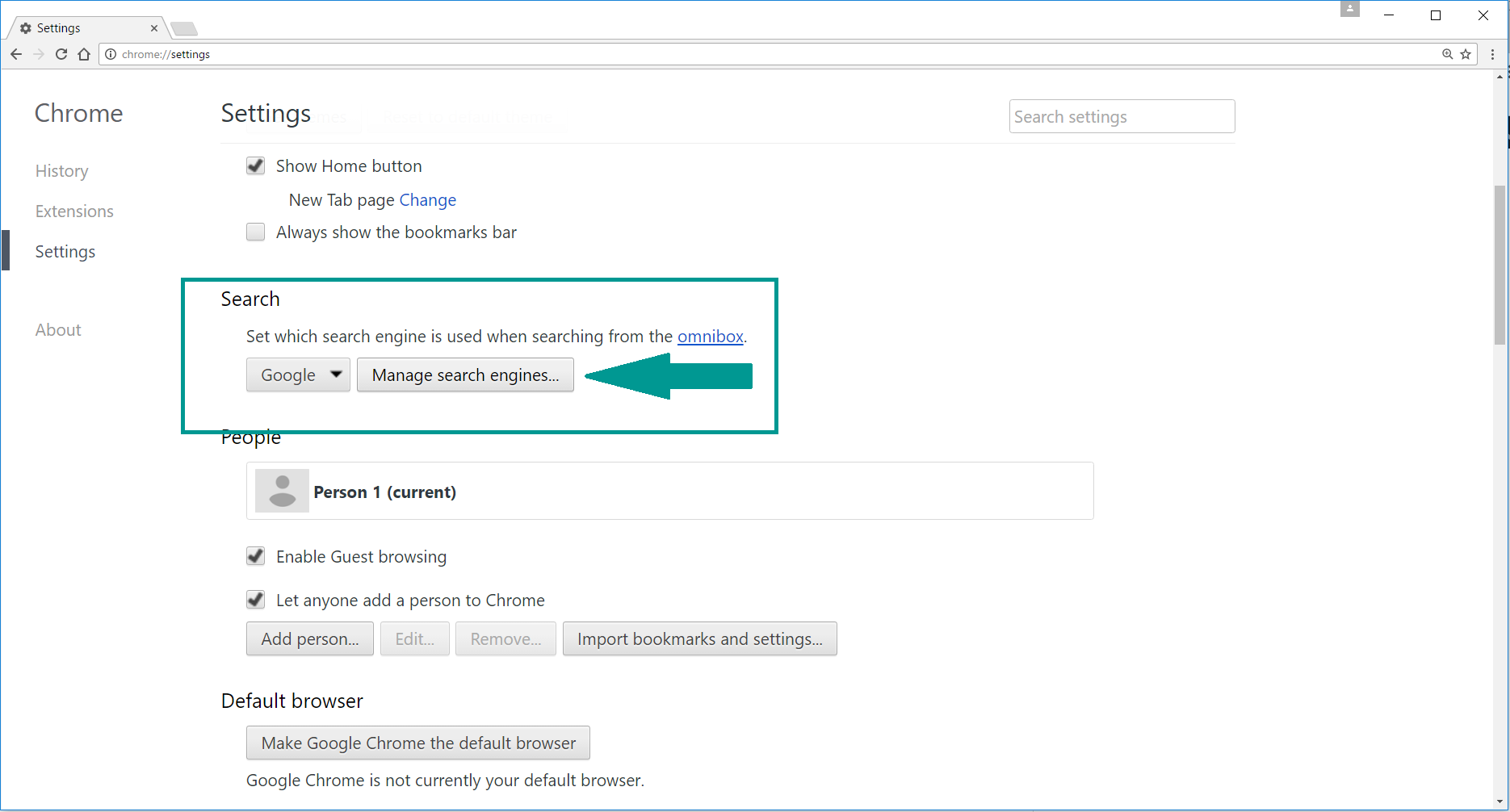

4. Successivamente, scorri verso il basso fino a “Cerca”, fai clic su”Gestisci motori di ricerca”.

5. Nell’elenco delle impostazioni di ricerca predefinite, trova il motore di ricerca sconosciuto e fai clic su “X”. Quindi selezionare il motore di ricerca di scelta e fare clic su “Make default”. Quando si è pronti fare clic sul pulsante “Fatto” nell’angolo in basso a destra.

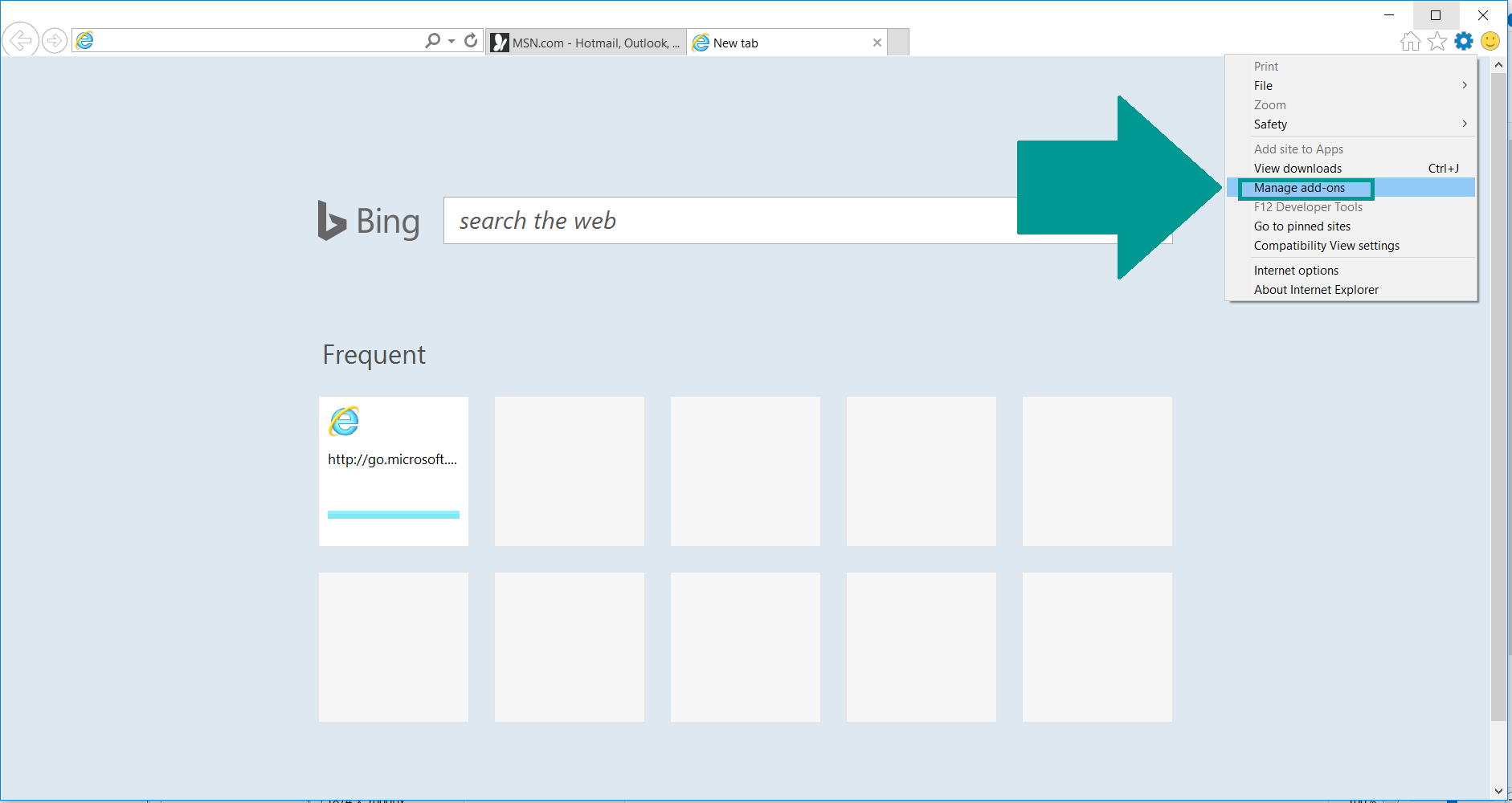

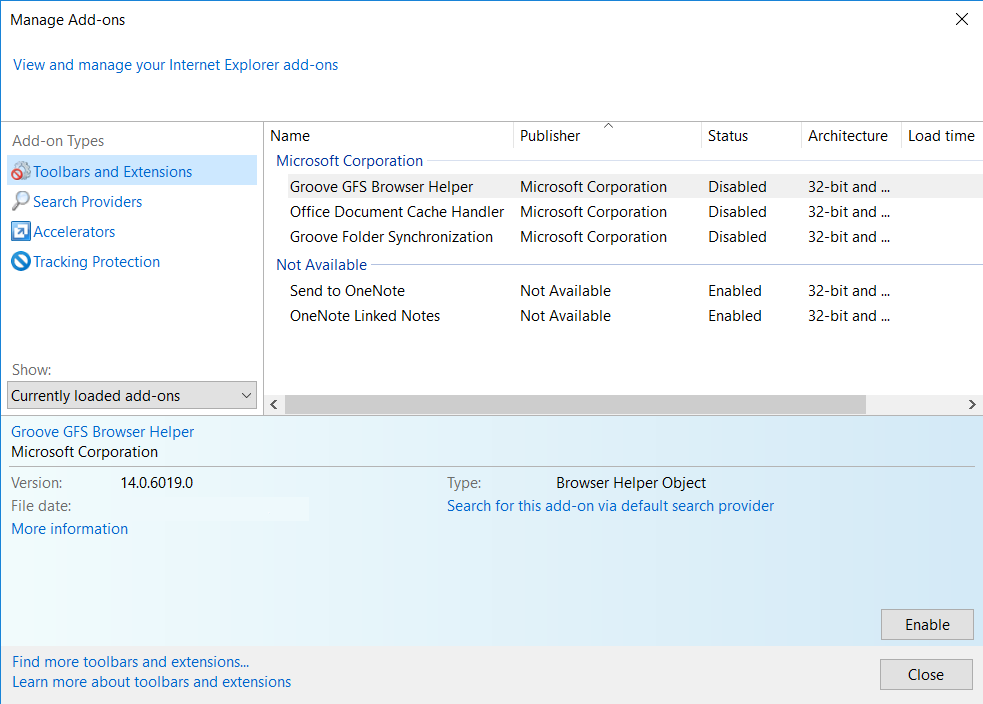

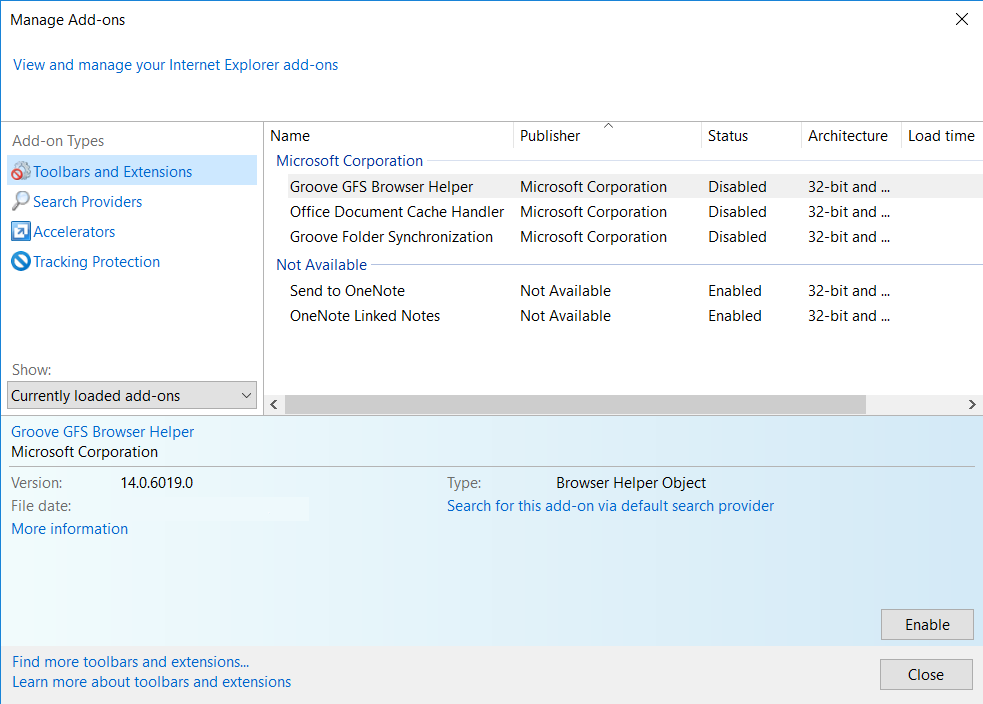

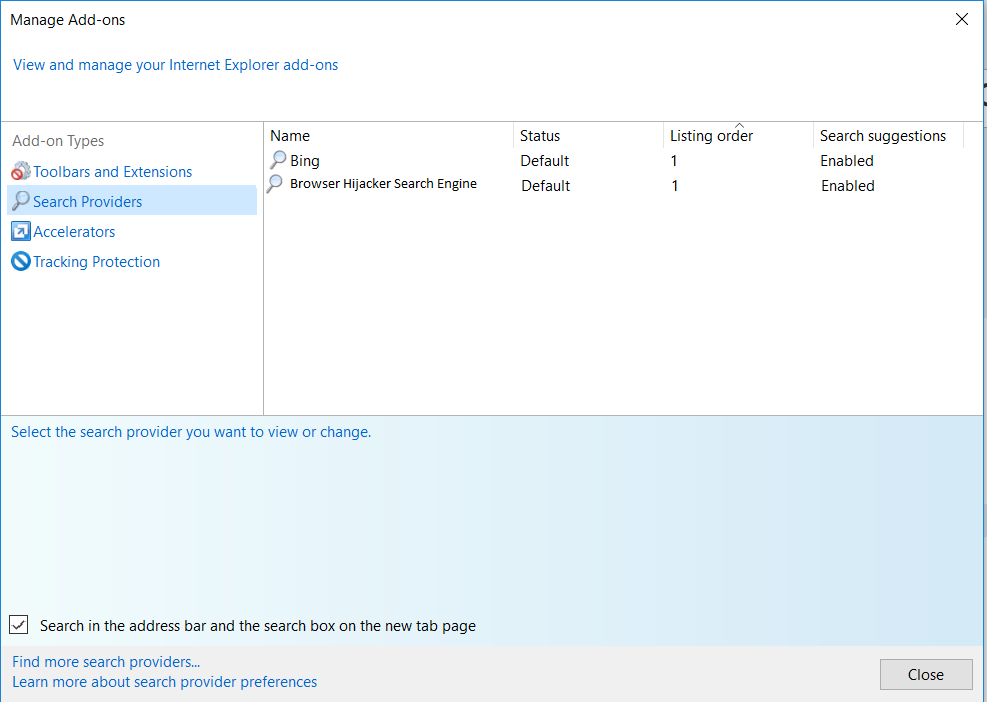

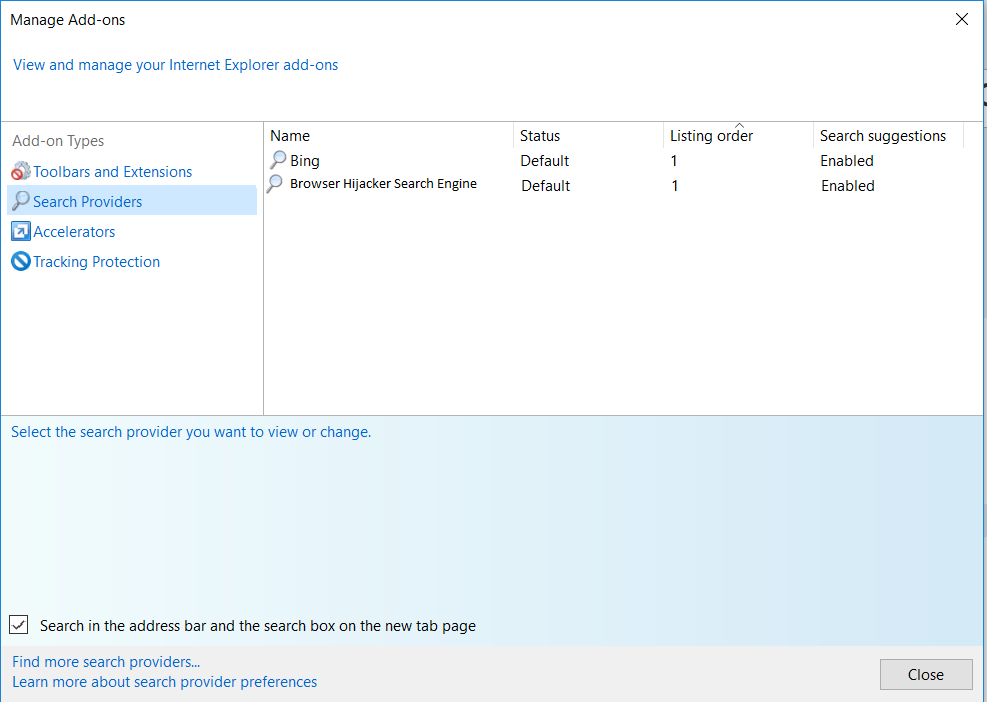

2. Nella finestra” Gestisci componenti aggiuntivi”, sotto” Tipi di componenti aggiuntivi”, seleziona”Barre degli strumenti ed estensioni”. Se vedi una barra degli strumenti sospetta, selezionala e fai clic su “Rimuovi”.

3. Poi di nuovo nella finestra “Gestisci componenti aggiuntivi”, in” Tipi di componenti aggiuntivi”, seleziona”Provider di ricerca”. Scegli un motore di ricerca e fai clic su “Imposta come predefinito”. Seleziona il motore di ricerca sconosciuto e fai clic su “Rimuovi e chiudi”.

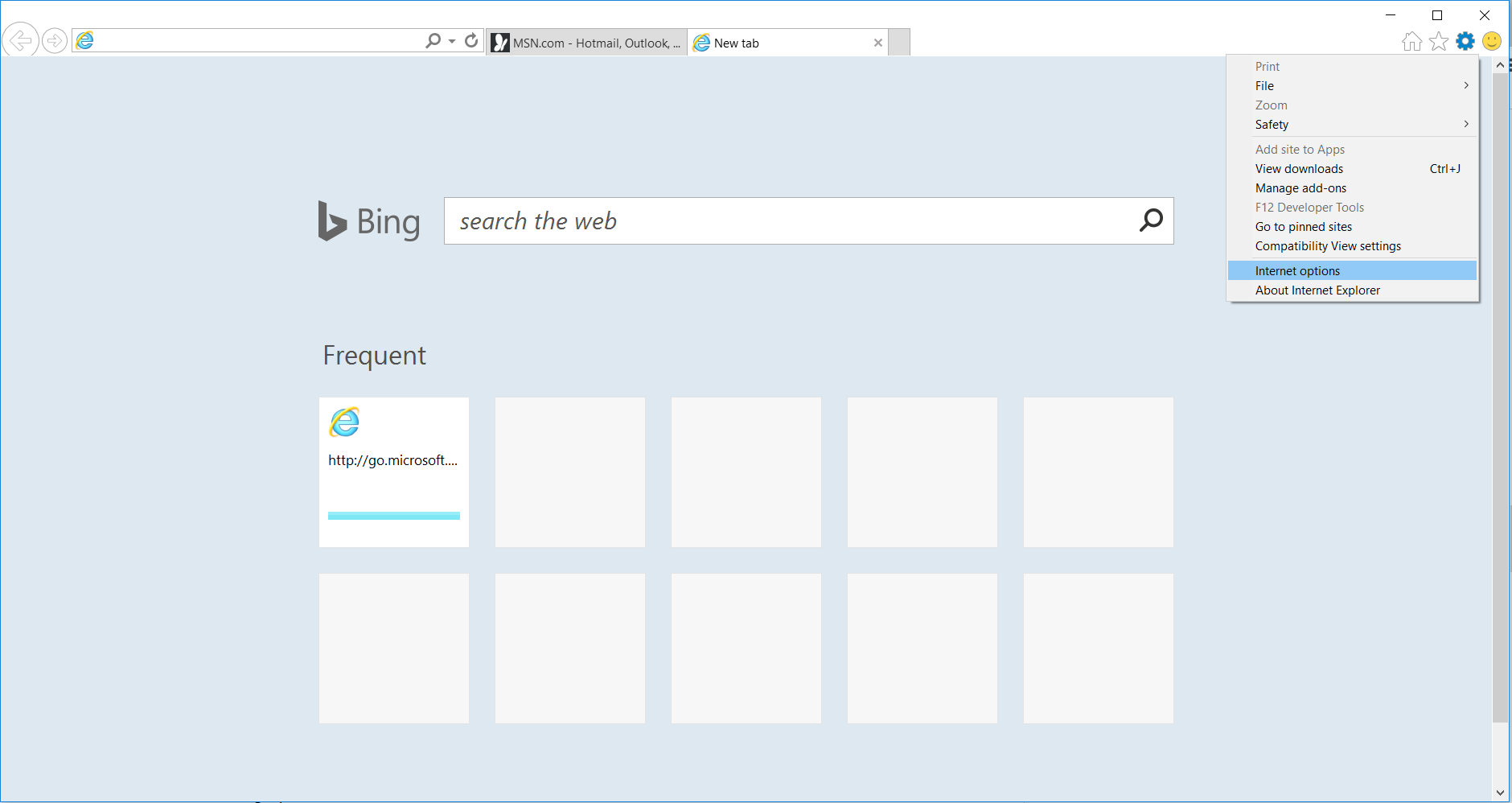

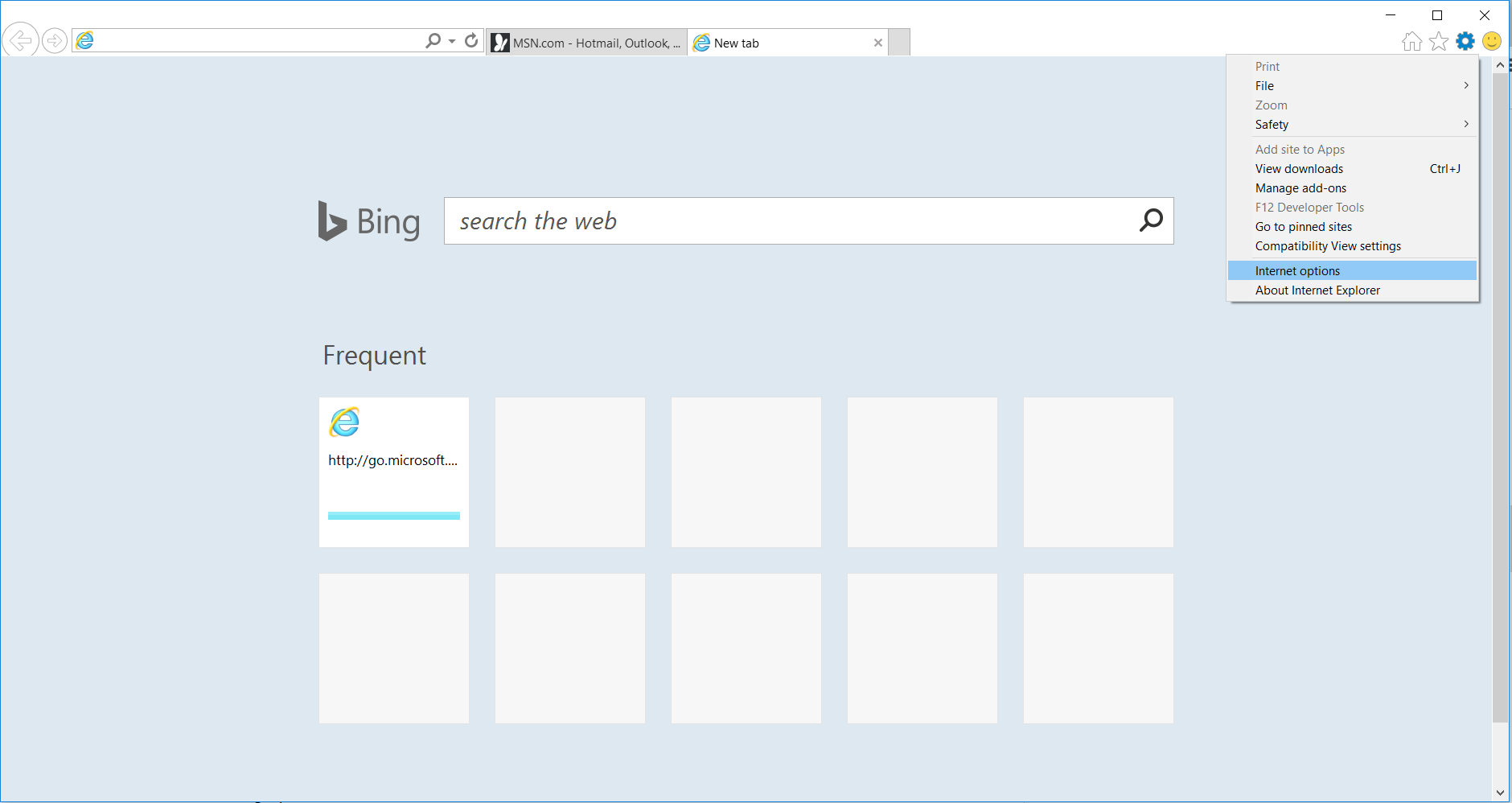

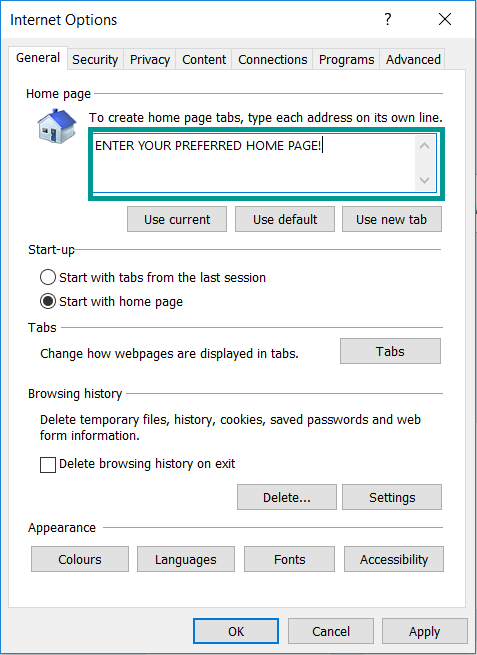

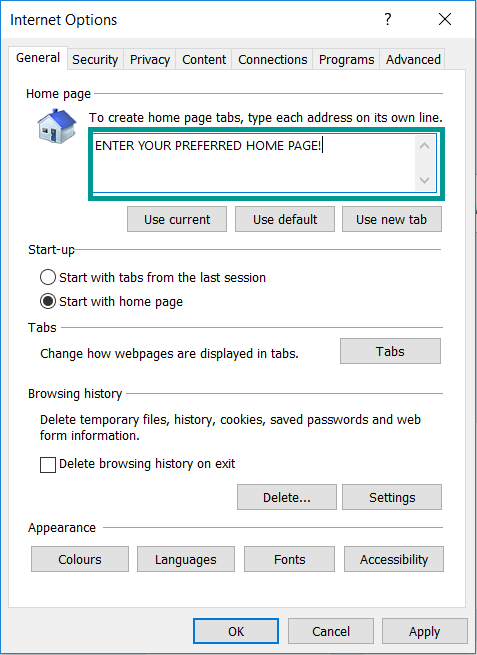

4. Apri il menu Strumenti, seleziona “Opzioni Internet”.

5. Nella scheda” Generale”, in” Home page”, inserisci la tua pagina preferita. Fare clic su ” Applica “e ” OK”.

Riparazione Registro di Windows

1. Di nuovo digitare contemporaneamente la combinazione di tasti WIN + R

2. Nella casella, scrivere regedit e premere Invio

3. Digitare CTRL + F e quindi scrivere il nome dannoso nel campo Tipo di ricerca per individuare l’eseguibile dannoso

4. Nel caso in cui hai scoperto chiavi di registro e valori relativi al nome, dovresti eliminarli, ma fai attenzione a non eliminare le chiavi legittime

Fai clic per ulteriori informazioni sul Registro di Windows e ulteriori informazioni sulla riparazione