Eine Infektion mit dem gefährlichen .java-Virus führt zu ernsthaften Sicherheitsproblemen. Opfer können ihre Computer wiederherstellen und schützen, indem sie unserer vollständigen Entfernungsanleitung folgen.

Entfernen .java Virus and Restore PC

Handbuch zum manuellen Entfernen

Überspringen Sie alle Schritte und laden Sie das Anti-Malware-Tool herunter, mit dem Sie Ihren PC sicher scannen und bereinigen können.

HERUNTERLADEN .java Virus Removal Tool

SpyHunter Anti-Malware-Tool wird alle aktuellen Bedrohungen auf dem Computer zu diagnostizieren. Durch den Kauf der Vollversion können Sie alle Malware-Bedrohungen sofort entfernen. Weitere Informationen zu SpyHunter / Hilfe zu deinstallieren SpyHunter

Verteilung von .java-Virus

das .java-Virus ist ein neuer Virus, der in einer begrenzten Angriff Kampagne gesichtet wurde. Derzeit können die Sicherheitsforscher die primäre Infektionsstrategie nicht bestimmen. Wir gehen davon aus, dass die am weitesten verbreiteten Taktiken angewendet werden.

Darunter sind die E-Mail-Nachrichten, die automatisiert erstellt und an große Listen potenzieller Opfer gesendet werden. Der .java-Virus kann direkt an die Nachrichten angehängt werden. Dies ist einer der einfachsten Weg für die Kriminellen, um die Infektion zu versuchen. Viele E-Mail-Hosting-Anbieter erfassen jedoch normalerweise die Signaturen des Virus und verwerfen solche Nachrichten oder kennzeichnen sie als gefährlich oder Spam. Andere Infektionsmethoden im Zusammenhang mit diesem ist die Möglichkeit, Hyperlinks in den Körper Inhalt der Nachrichten einfügen. Die Links werden normalerweise so gekennzeichnet, dass sie zu einer vertrauten Website oder einer Datei von Benutzerinteresse führen. Weiterleitungen können zu von Hackern kontrollierten Websites, infizierten Nutzlasten oder anderen Instanzen umleiten, die zu einer Infektion führen können .java-Virus-Infektion.

Die Computerkriminellen hinter der Malware können bösartige Websites oder Download-Portale erstellen, die Malware verschiedener Art verbreiten, einschließlich der .java-Virus. Eine beliebte Option ist die Verwendung infizierter Dokumente unterschiedlicher Art ‒ Tabellenkalkulationen, Rich-Text-Dokumente, Präsentationen und Datenbanken. Sie werden geändert, um den Virus zu initiieren, sobald die integrierten Skripte ausgeführt werden. Normalerweise werden die Benutzer beim Öffnen der Dateien in einer Benachrichtigung aufgefordert, die Makros (Skripte) auszuführen. Wenn dies geschieht, folgt die Infektion.

Die Hacker-kontrollierten Websites sind Fachportale, die entweder manuell oder automatisch von den Kriminellen hinter der erstellt wurden .java-Virus. Sie können die Bedrohung entweder direkt verteilen, indem sie verschiedene Skripte oder automatisierte Vorgänge initiieren, oder auf solche Instanzen verlinken. Weiterleitungen werden normalerweise durch E-Mail-Interaktion, Werbenetzwerke oder andere Browsing-Aktivitäten verursacht. Eine der Hauptquellen ist jedoch die Verfügbarkeit von Browser-Hijackern. Sie sind bösartige Addons für die beliebtesten Web‒Browser gemacht – Mozilla Firefox, Google Chrome, Internet Explorer, Oper, Microsoft Edge und Safari. Einmal installiert, infizieren sie nicht nur die Benutzer mit der Malware, sondern leiten die Opfer auch auf eine von Hackern kontrollierte Site um. Abhängig von der Konfiguration können die Browser-Hijacker auch sensible Informationen wie gespeicherte Passwörter, Kontoanmeldeinformationen, Verlauf, Lesezeichen, Formulardaten und Einstellungen stehlen.

Auswirkungen von .java-Virus

das .java Virus ist der neueste Stamm der Dharma Ransomware Familie. Dies ist eine der beliebtesten Bedrohungen, da dieser Malware-Typ sowohl für die Sicherheit der infizierten Computer als auch für die Privatsphäre der Opfer als hohes Risiko angesehen wird. Die meisten fortgeschrittenen Formen der Dharma Ransomware wie die .java-Virus infizieren die Systeme in einem mehrstufigen Angriff. Das Endziel der .java-Virus ist die Mehrheit der Benutzerdateien mit einer gefährlichen Chiffre zu verschlüsseln. Sie werden dann erpresst, um eine Ransomware-Gebühr in der digitalen Währung Bitcoin oder einer Alternative zu zahlen, die es schwierig macht, die Zahlungen bis zu den Empfängern zu verfolgen.

das .der Java-Virus beginnt seine bösartigen Aktionen, indem er zunächst eine erste Überprüfung der Informationsgewinnung durchführt. Dies ist ein tiefer Scan des infizierten Hosts, der Daten sammelt, einschließlich der folgenden: installierte Hardwarekomponenten, Anwendungen und Benutzereinstellungen. Die Dharma Ransomware-Familie verwendet die Daten, um eine Zeichenfolge zu berechnen, die als eindeutige Infektions-ID (UID) bezeichnet wird.

Der nächste initiierte Schritt besteht darin, systemweite Änderungen am Computer vorzunehmen. Abhängig von der Hacker-Strategie können die Schritte in eine dieser Kategorien fallen:

- Registrierungsänderungen ‒ Sie können das Windows-Betriebssystem auf eine Weise verändern, die bestimmte Systemfunktionen instabil oder nicht funktionsfähig macht.

- Leistungsprobleme – Die .java-Virus kann schwere Performance-Probleme auf dem Zielcomputer verursachen, wenn die vorbereitenden Prozesse und die eigentliche Ransomware-Komponente initiiert wird.

- Einstellungen Änderung – Die Infektion Motor der .java-Virus kann in auslösenwichtige Einstellungsänderungen, die sowohl auf die vom Benutzer installierten Anwendungen als auch auf das gesamte Betriebssystem angewendet werden können.

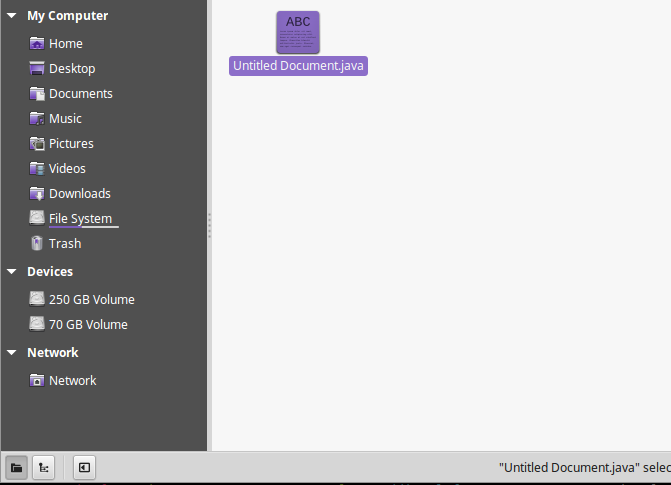

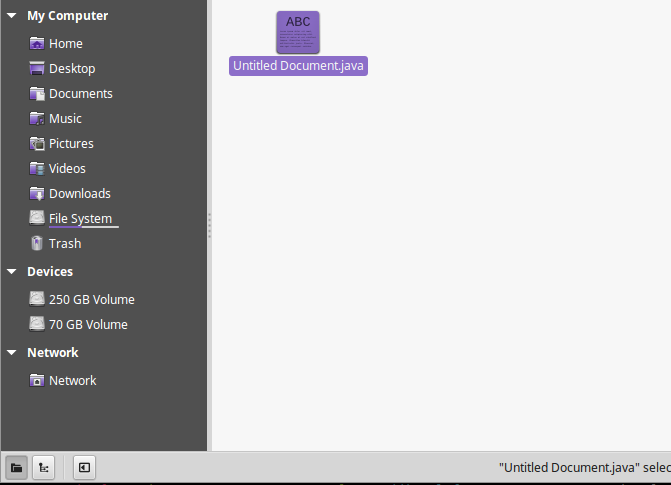

Wenn eine fortgeschrittene Form der .java-Virus gefunden wird, kann es sich in einer persistenten Art und Weise installieren. Dies ist ein spezielles Angriffsszenario, bei dem die Infektions-Engine die Aktionen des Benutzers aktiv überwacht und sich vor dem Entfernen schützt. Der .der Java-Virus infiltriert dann verschiedene Systemordner, wodurch die Opfer den genauen Speicherort der Engine nicht herausfinden können. Die ersten Instanzen der Dharma Ransomware-Familie waren dafür bekannt, die Benutzerverzeichnisse zu infiltrieren, einschließlich der folgenden:

- % UserProfile%\Desktop

- %UserProfile%\Dokumente

- %UserProfile%\Bilder

- %UserProfile%\Downloads

- %UserProfile%\Musik

- %UserProfile%\Videos

Die .java Virus kann die Infektionen an die Hacker betriebenen Server melden. Erweiterte Formulare können zusätzliche Komponenten enthalten, die nach Abschluss der vorläufigen Prüfungen geladen werden können. Sie können extern oder über eingebaute Module geladen werden. Beispiele hierfür sind die folgenden:

- Trojaner-Module – Sie ermöglichen es den Hackern, die Benutzer in Echtzeit auszuspionieren, indem sie ihre Displays anzeigen und ihre Mausbewegungen oder Tastenanschläge aufzeichnen.

- Zusätzliche Malware-Bereitstellung – Die .java-Virus kann verwendet werden, um die Hosts mit mehreren Malware auf einmal zu infizieren.

- Datendiebstahl – Die Hacker-Betreiber hinter dem .java-Virus haben die Fähigkeit, jede Datei zu extrahieren, die sie vor der Verschlüsselungsphase wünschen.

Sobald alle vorbereitenden Schritte stattgefunden haben, wird der Ransomware-Prozess gestartet. Wie frühere Dharma Ransomware Varianten der .java Virus verwendet eine starke Verschlüsselung, die es unmöglich macht, die Daten wiederherzustellen, ohne die Kombination einer hochwertigen Anti-Spyware-Lösung und einer Datenwiederherstellungsanwendung zu verwenden. Es unterscheidet sich nicht von anderen ähnlichen Bedrohungen, indem es auf die beliebtesten Dateityperweiterungen abzielt: Dokumente, Archive, Bilder, Videos, Fotos, Backups, Konfigurationsdateien und andere. Wie sein Name benennt es alle verarbeiteten Dateien mit dem .java-Erweiterung. Eine generische Ransomware Hinweis kann in einer Datei namens README erstellt werden.TXT oder HILFE.txt, das vorlagenbasierte Notizen enthalten kann. Eine Beispielnotiz lautet wie folgt:

‚ ACHTUNG!

Im Moment ist Ihr System nicht geschützt.

Wir können es reparieren und Dateien wiederherstellen.

Um das System wiederherzustellen, schreiben Sie an diese Adresse:

‚

Eine generische Dateiliste enthält die folgenden Zieldateityperweiterungen:

“ PNG .PSD .PSPIMAGE .TGA .FRIEDBERG .TIF .TIFF .YUV .AI .EPS .PS .SVG .INDD .PCT .PDF .XLR .XLS

.XLSX .IN : ACCDB .DB .DBF .MDB .VEH .SQL .APK .APP .FLEDERMAUS .IN : CGI .COM .EXE .GADGET .GLAS .PIF .WSF .DEM

.GAM .NES .ROM .SPEICHERN von CAD-Dateien .DWG .DXF GIS Files .GPX .KML .KMZ .ASP .ASPX .CER .CFM .CSR .CSS .HTM .HTML .JS .JSP .PHP .RSS .XHTML. DOC .DOCX .LOG .MSG .ODT .PAGES .RTF .TEX .TXT .WPD .WPS .CSV .DAT .GED .KEY .KEYCHAIN .PPS

.PPT .PPTX ..INI .PRF Encoded Files .HQX .MIM .UUE .7Z .CBR .DEB .GZ .PKG .RAR .RPM .SITX .TAR.GZ .ZIP .ZIPX .BIN .CUE

.DMG .ISO .MDF .TOAST .VCD SDF .TAR .TAX2014 .TAX2015 .VCF .XML Audio Files .AIF .IFF .M3U .M4A .MID .MP3 .MPA .WAV .WMA Video Files .3G2 .3GP .ASF .AVI .FLV .M4V .MOV .MP4 .MPG .RM .SRT .SWF .VOB .WMV 3D .3DM .3DS .MAX .OBJ R.BMP .DDS .GIF .JPG ..CRX .PLUGIN .FNT .FON .OTF .TTF .CAB .CPL .CUR .DESKTHEMEPACK .DLL

.DMP .DRV .ICNS .ICO .LNK .SYS .CFG“

Je nach Version kann eine Ransomware-Notiz erstellt werden, die generische Nachrichten enthält, in denen die Opfer erpresst werden, eine Bitcoin-Ransomware-Gebühr zu zahlen. Wir empfehlen allen Benutzern, auf die Kommunikation mit den Hackern zu verzichten und unsere Dienste in vollem Umfang zu nutzen .java Virus Removal Guide unten, um ihre Daten wiederherzustellen und löschen Sie die aktiven Infektionen.

Entfernen .java Virus und Wiederherstellen PC

WARNUNG! Manuelle Entfernung der .java-Virus erfordert mit Systemdateien und Registern vertraut zu sein. Das versehentliche Entfernen wichtiger Daten kann zu dauerhaften Systemschäden führen. Wenn Sie sich mit manuellen Anweisungen nicht wohl fühlen, laden Sie ein leistungsstarkes Anti-Malware-Tool herunter, das Ihr System auf Malware scannt und es sicher für Sie bereinigt.

DOWNLOAD Anti-Malware-Tool

SpyHunter Anti-Malware-Tool wird alle aktuellen Bedrohungen auf dem Computer zu diagnostizieren. Durch den Kauf der Vollversion können Sie alle Malware-Bedrohungen sofort entfernen. Weitere Informationen zu SpyHunter / Hilfe zu deinstallieren SpyHunter

.java Virus – Manuelle Entfernungsschritte

Starten Sie den PC im abgesicherten Modus mit Netzwerk

Dadurch werden alle von der Ransomware erstellten Dateien und Objekte isoliert, sodass sie effizient entfernt werden. Die folgenden Schritte gelten für alle Windows-Versionen.

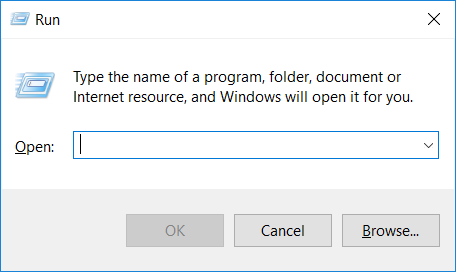

1. Drücken Sie die WIN-Taste + R

2. Ein Fenster Ausführen wird angezeigt. Schreiben Sie msconfig und drücken Sie die Eingabetaste

3. Ein Konfigurationsfeld wird angezeigt. Wählen Sie darin die Registerkarte Boot

4. Markieren Sie die sichere Startoption und gehen Sie dann zu Netzwerk darunter, um sie ebenfalls anzukreuzen

5. Übernehmen -> OK

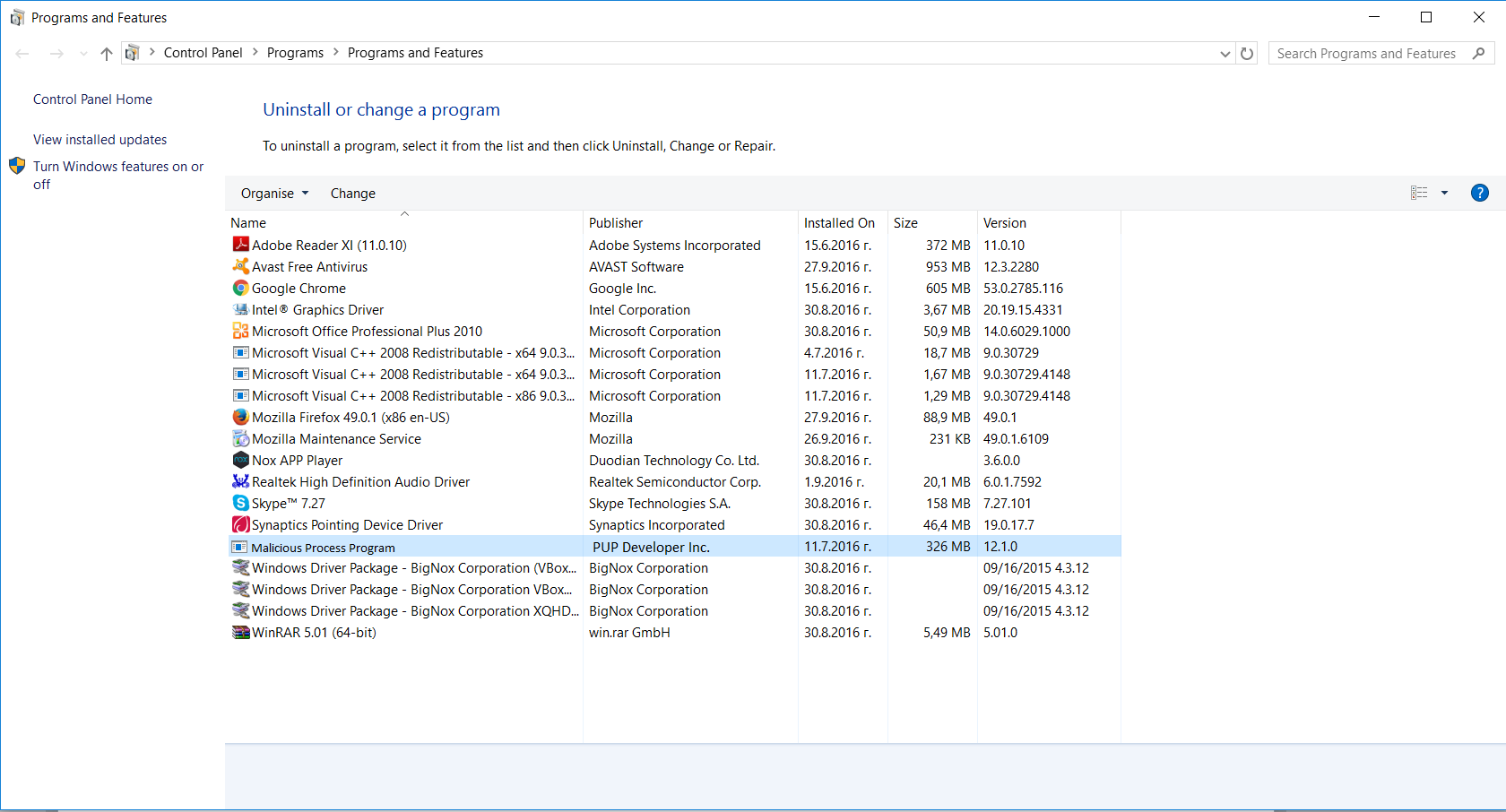

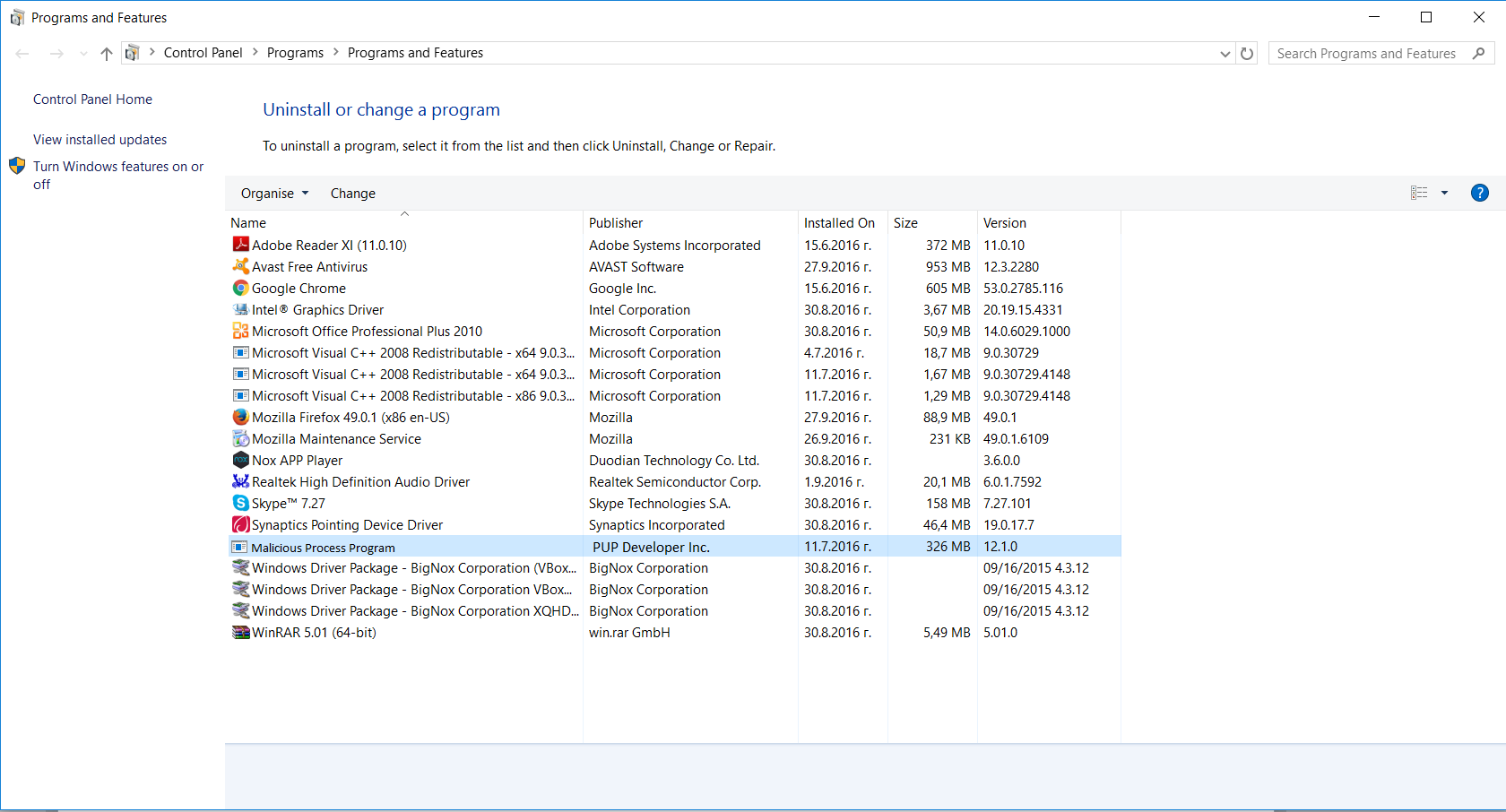

Entfernen .java von Windows

Hier ist eine Möglichkeit, das Programm zu entfernen. Diese Methode funktioniert unabhängig davon, ob Sie Windows 10, 8, 7, Vista oder XP verwenden. Einfach das Programm auswählen und Entf drücken funktioniert nicht, da viele kleine Dateien übrig bleiben. Das ist schlecht, weil diese Reste verweilen können und alle möglichen Probleme verursachen. Der beste Weg, ein Programm zu löschen, besteht darin, es zu deinstallieren. So können Sie das tun:

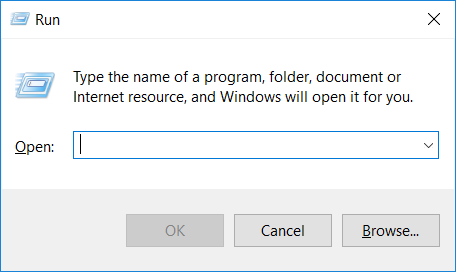

1. Halten Sie die „Windows“ -Taste gedrückt (auf den meisten Tastaturen zwischen STRG und Alt) und drücken Sie „R“. Sie sehen ein Popup-Fenster.

2. Geben Sie in das Textfeld „appwiz.cpl“, dann drücken sie“ Enter „.

3. Das Menü „Programme und Funktionen“ sollte nun angezeigt werden. Es ist eine Liste aller auf dem PC installierten Programme. Hier können Sie das Programm finden, auswählen und auf „Deinstallieren“ klicken.

Entfernen .java-Virus von Ihrem Browser

Bevor Sie die Einstellungen Ihres Browsers zurücksetzen, sollten Sie wissen, dass durch diese Aktion alle aufgezeichneten Benutzernamen, Kennwörter und anderen Datentypen gelöscht werden. Stellen Sie sicher, dass Sie sie in irgendeiner Weise speichern.

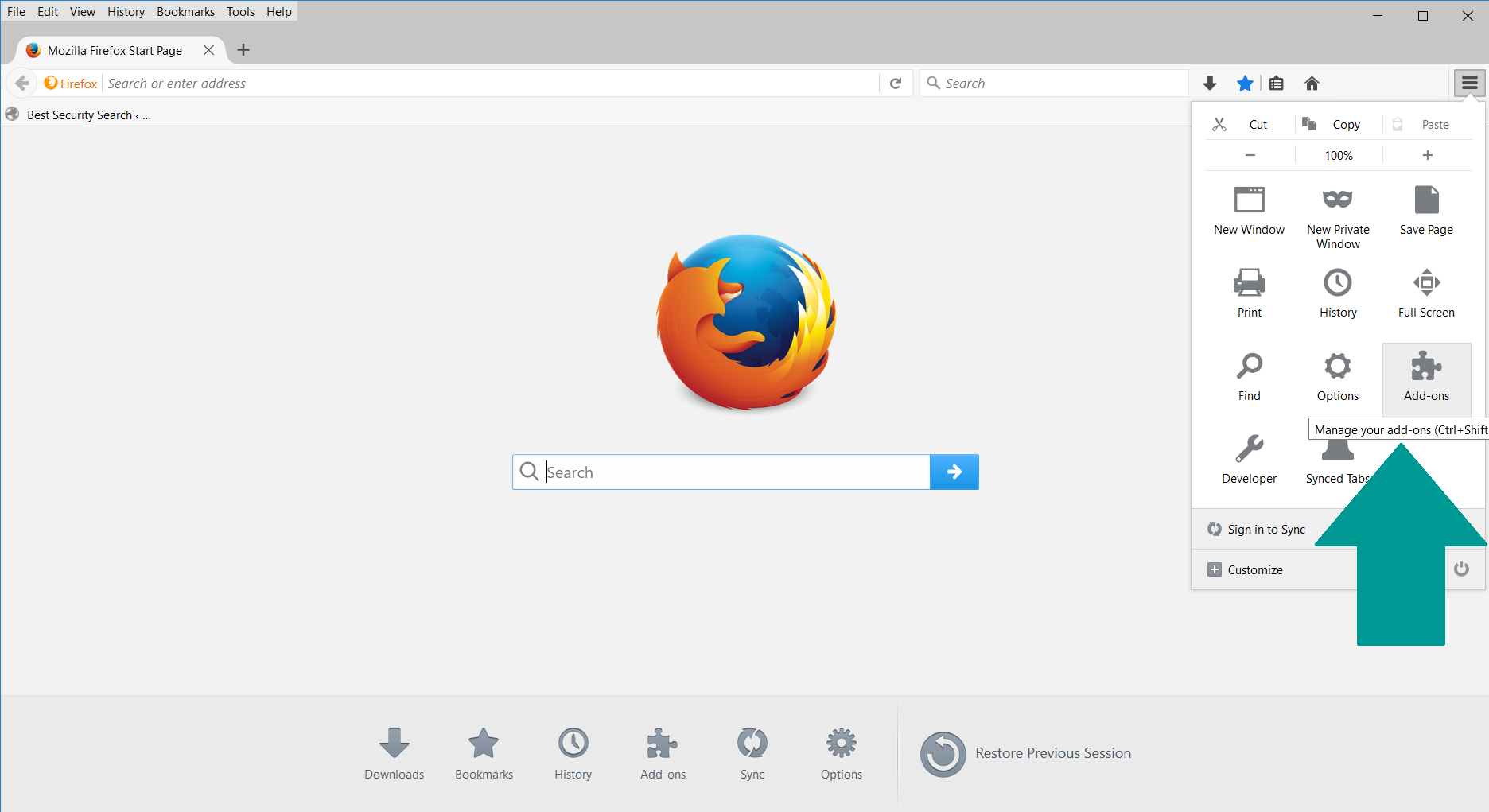

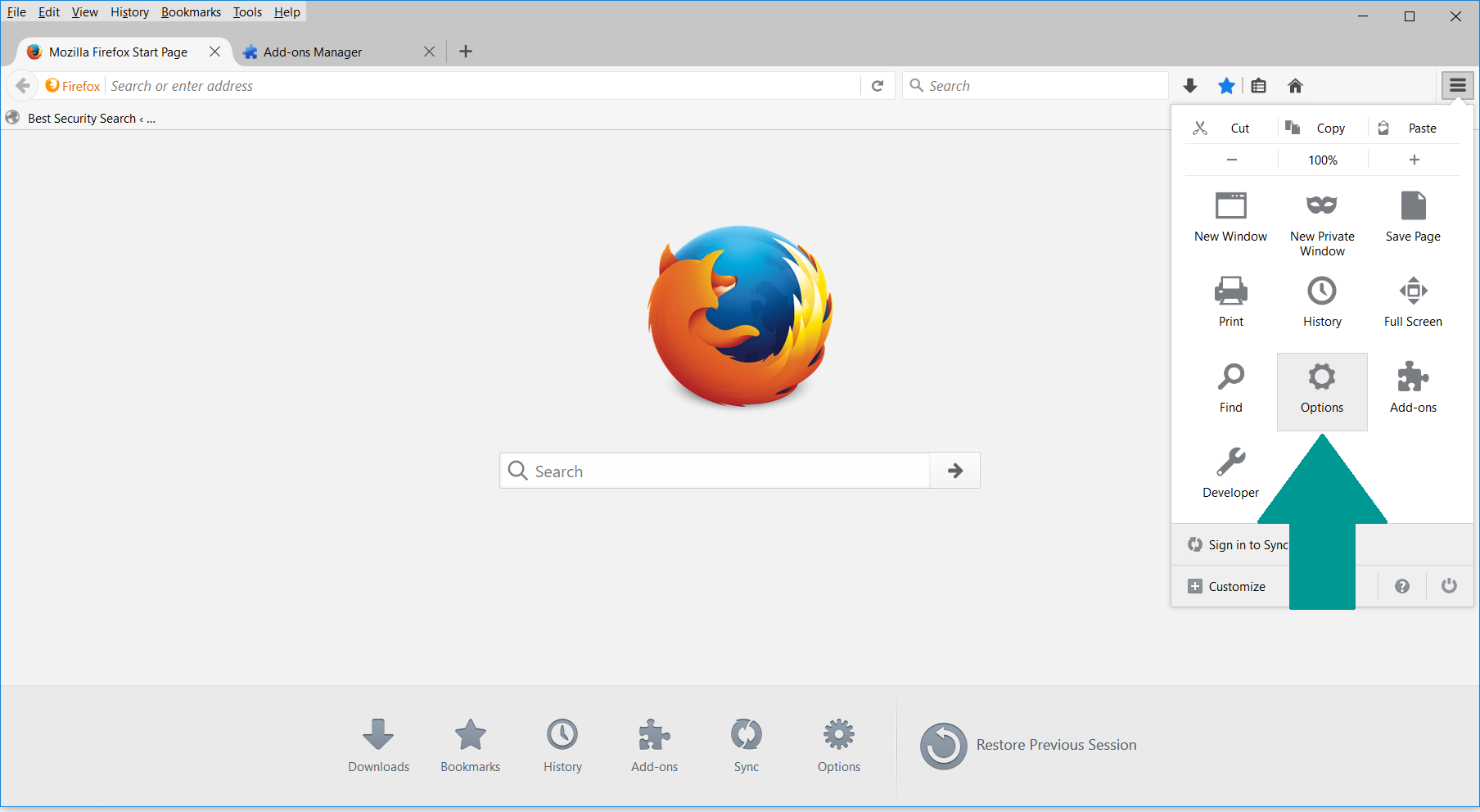

- 1. Starten Sie Mozilla Firefox. Klicken Sie in der oberen rechten Ecke auf das Menüsymbol öffnen und wählen Sie „Add-Ons“.

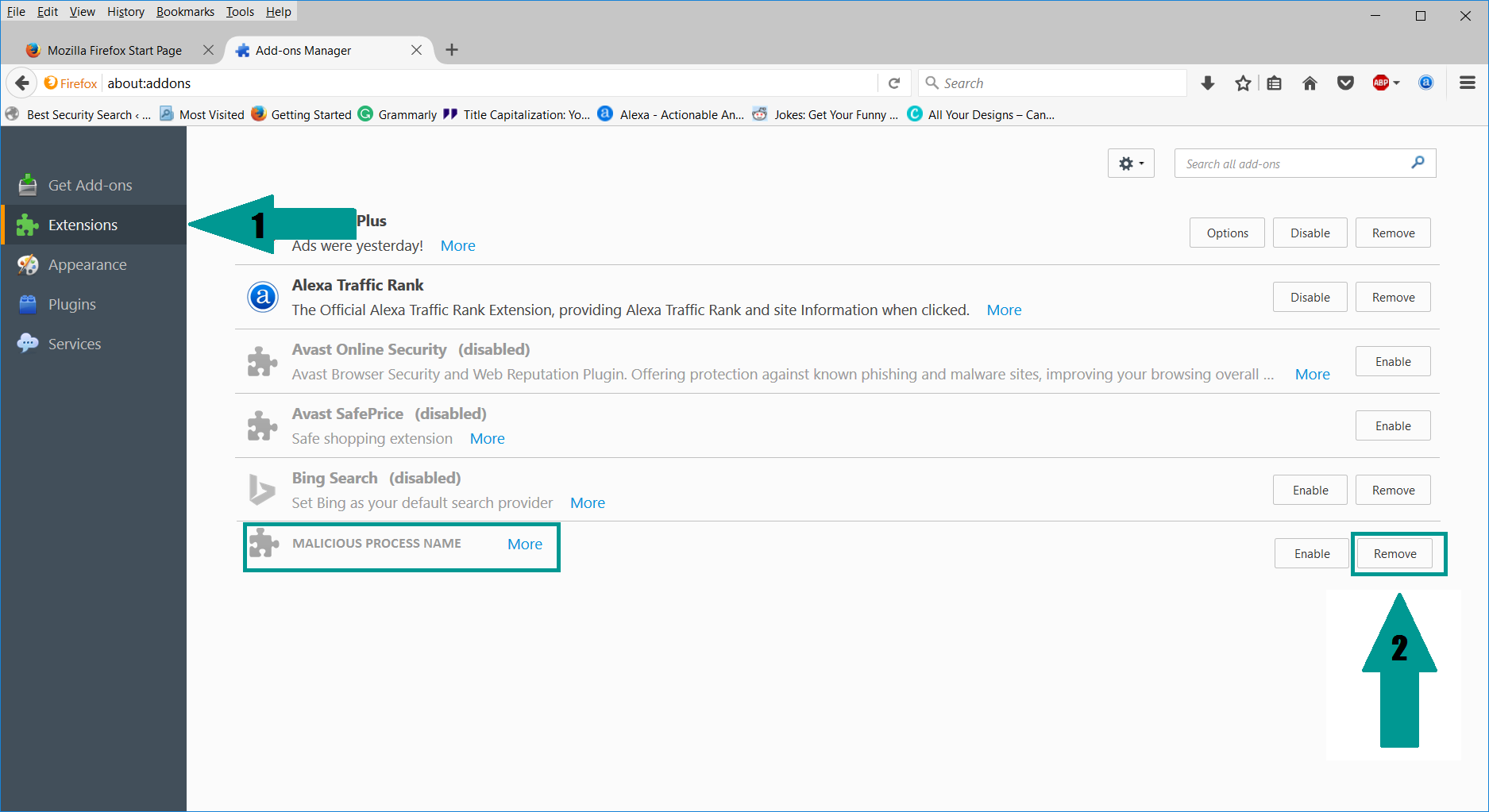

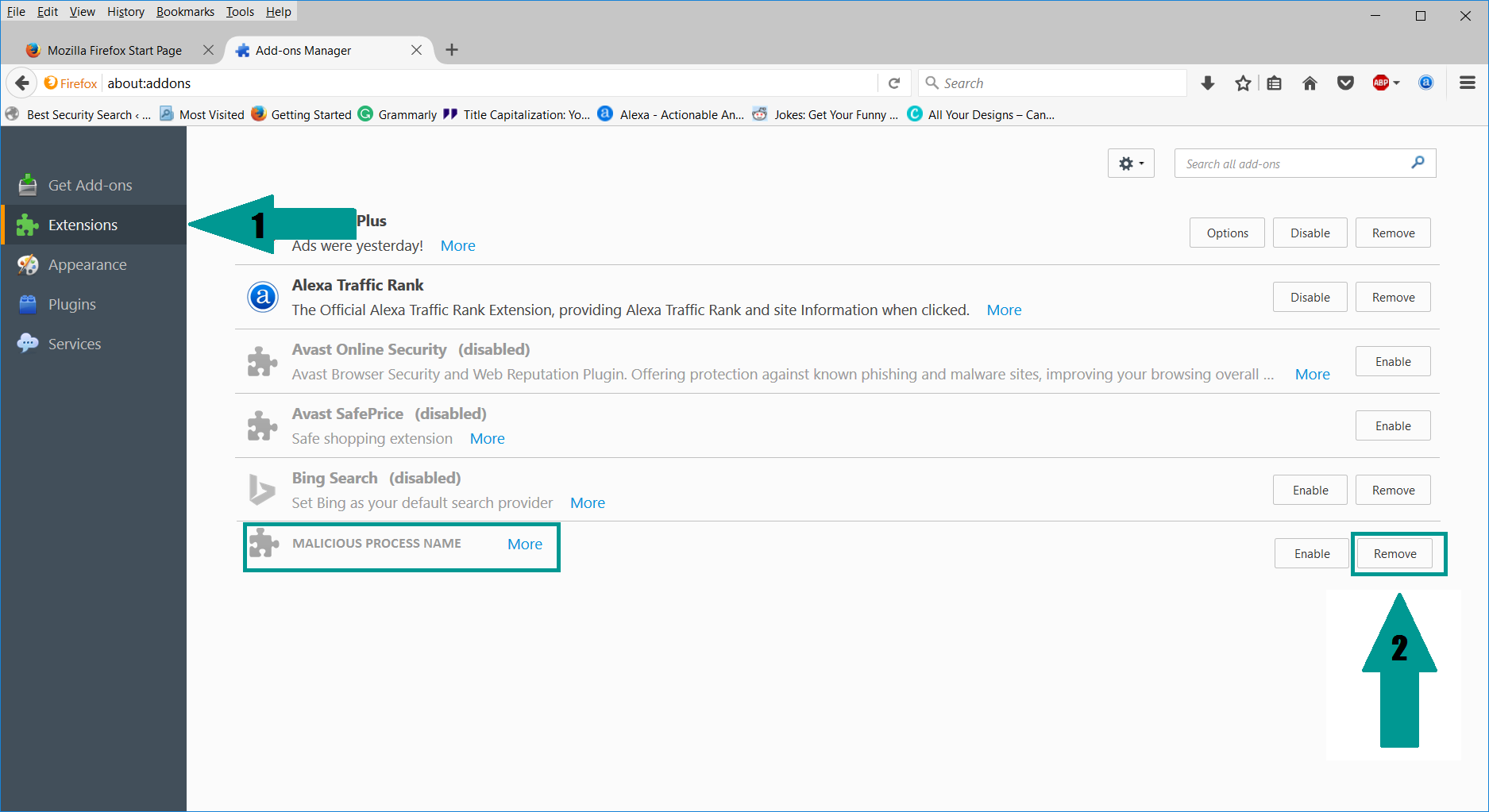

2. Wählen Sie im Add-Ons-Manager „Erweiterungen“. Durchsuchen Sie die Liste der Erweiterungen nach verdächtigen Einträgen. Wenn Sie welche finden, wählen Sie sie aus und klicken Sie auf „Entfernen“.

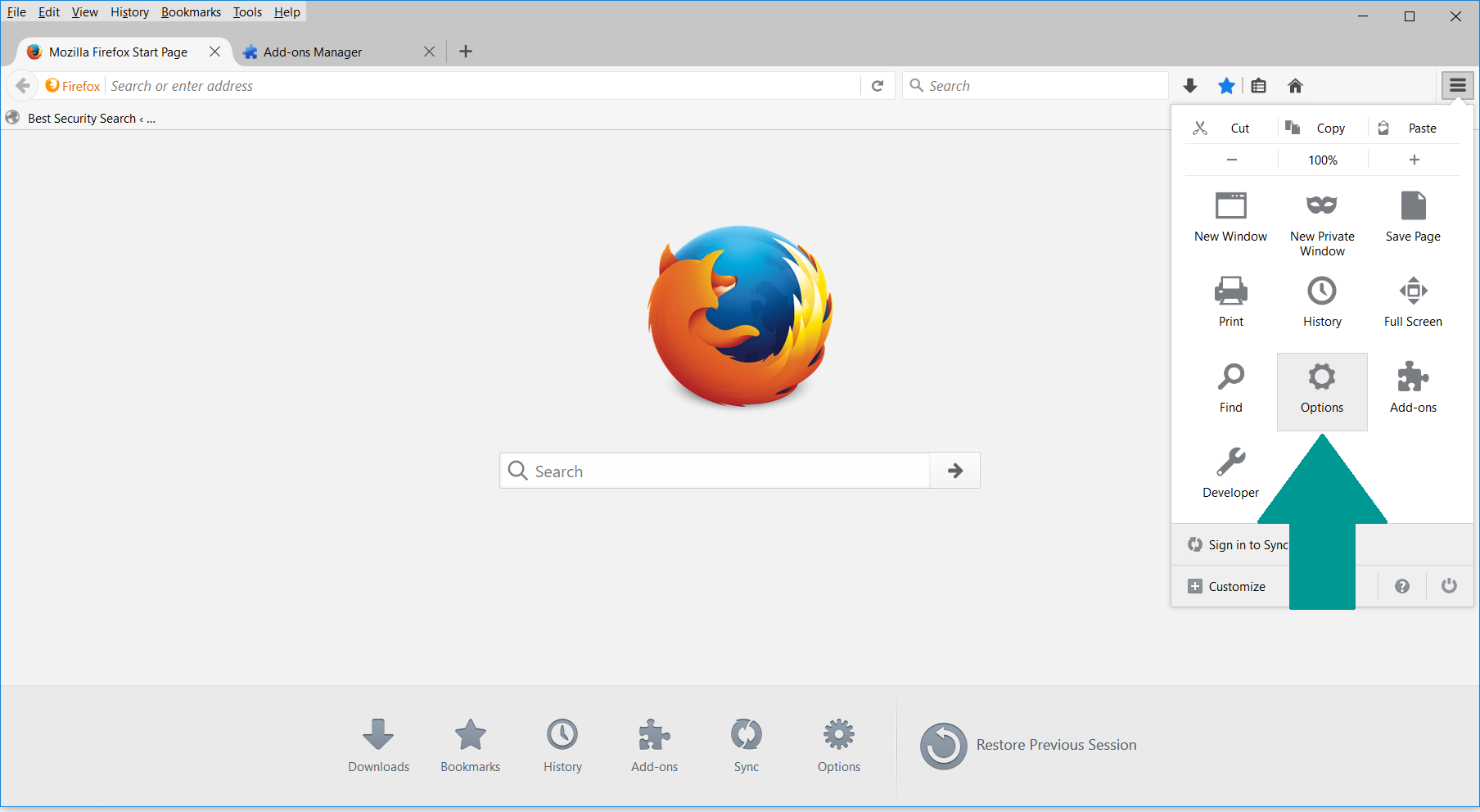

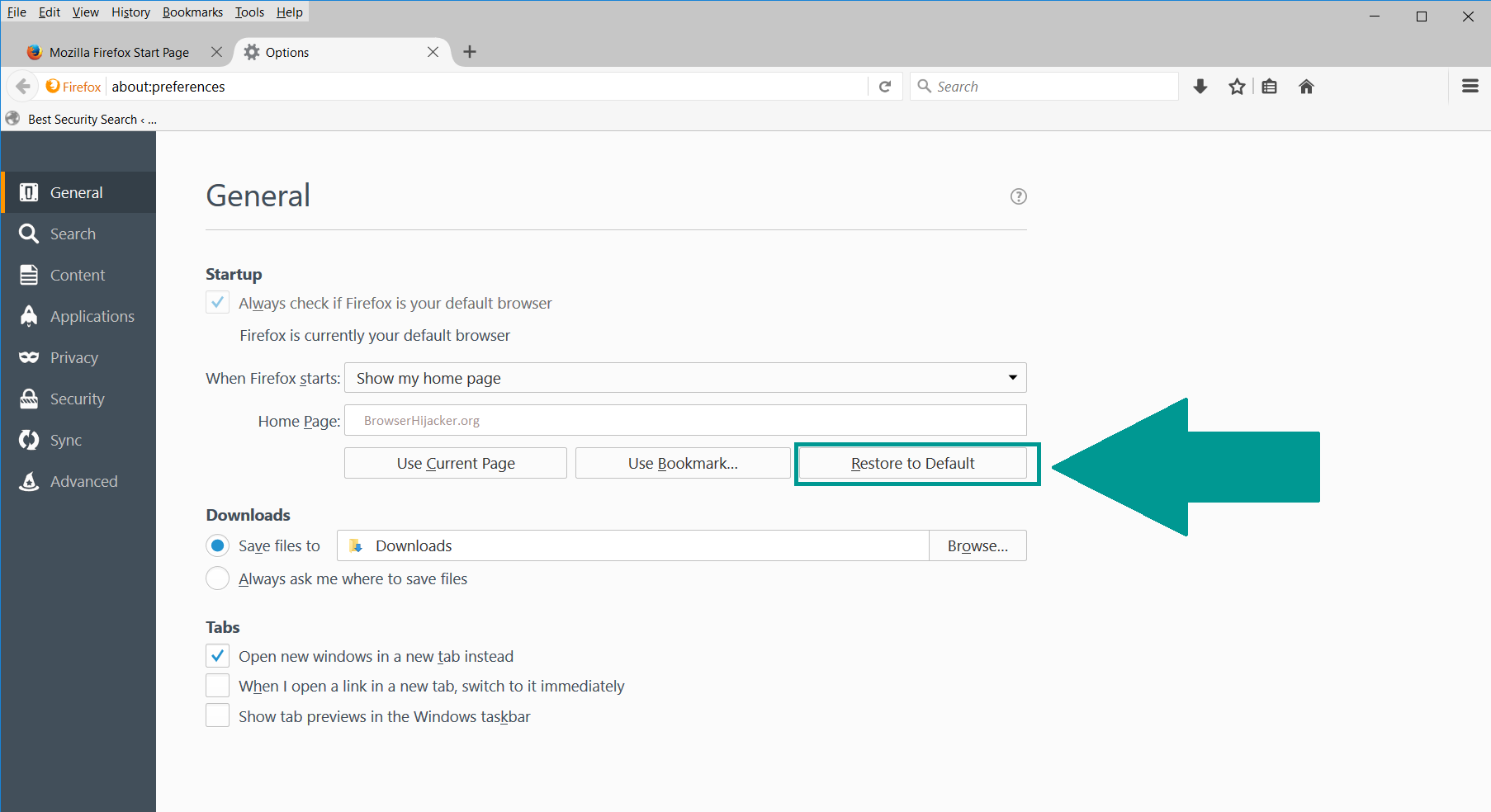

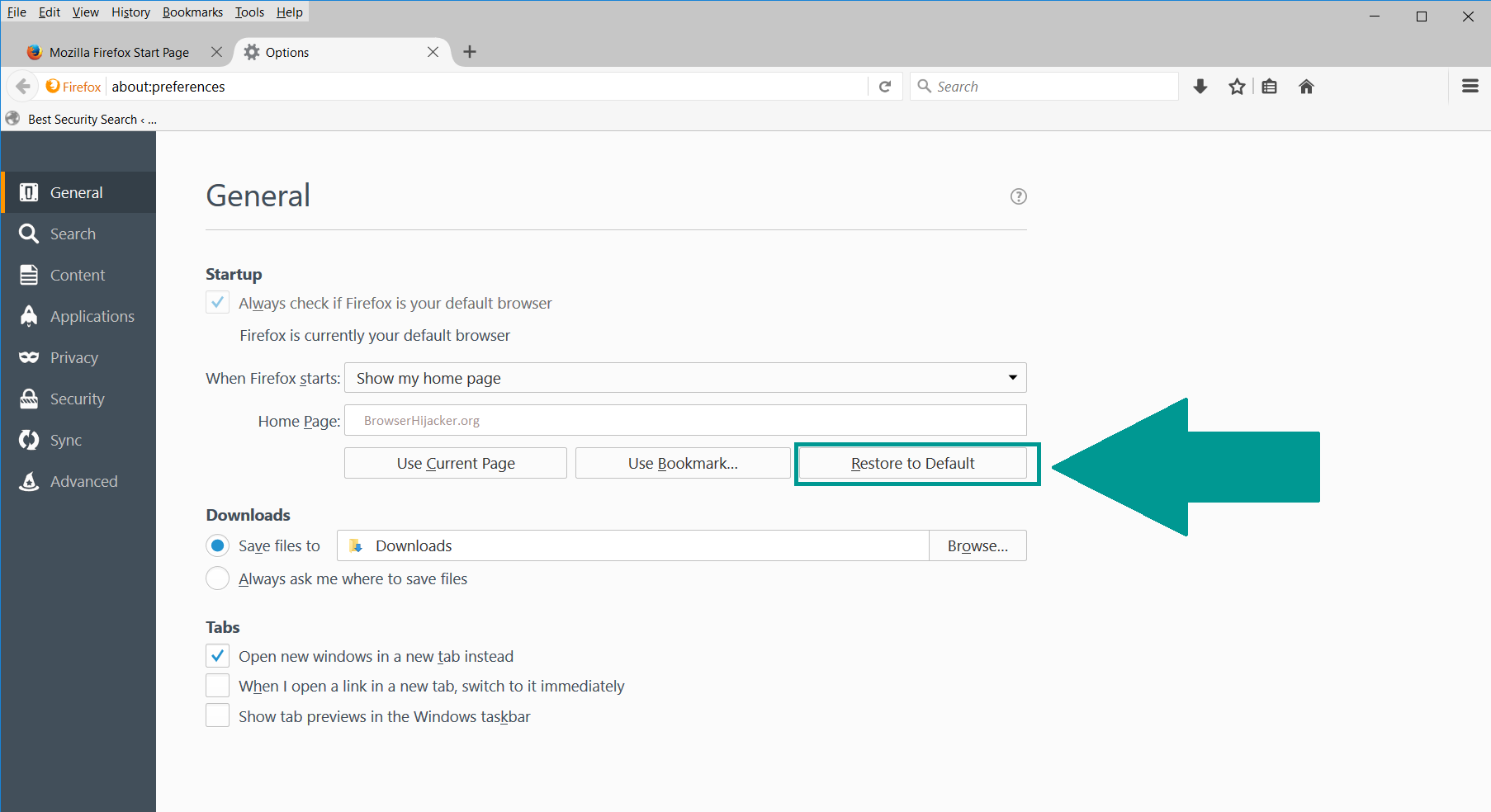

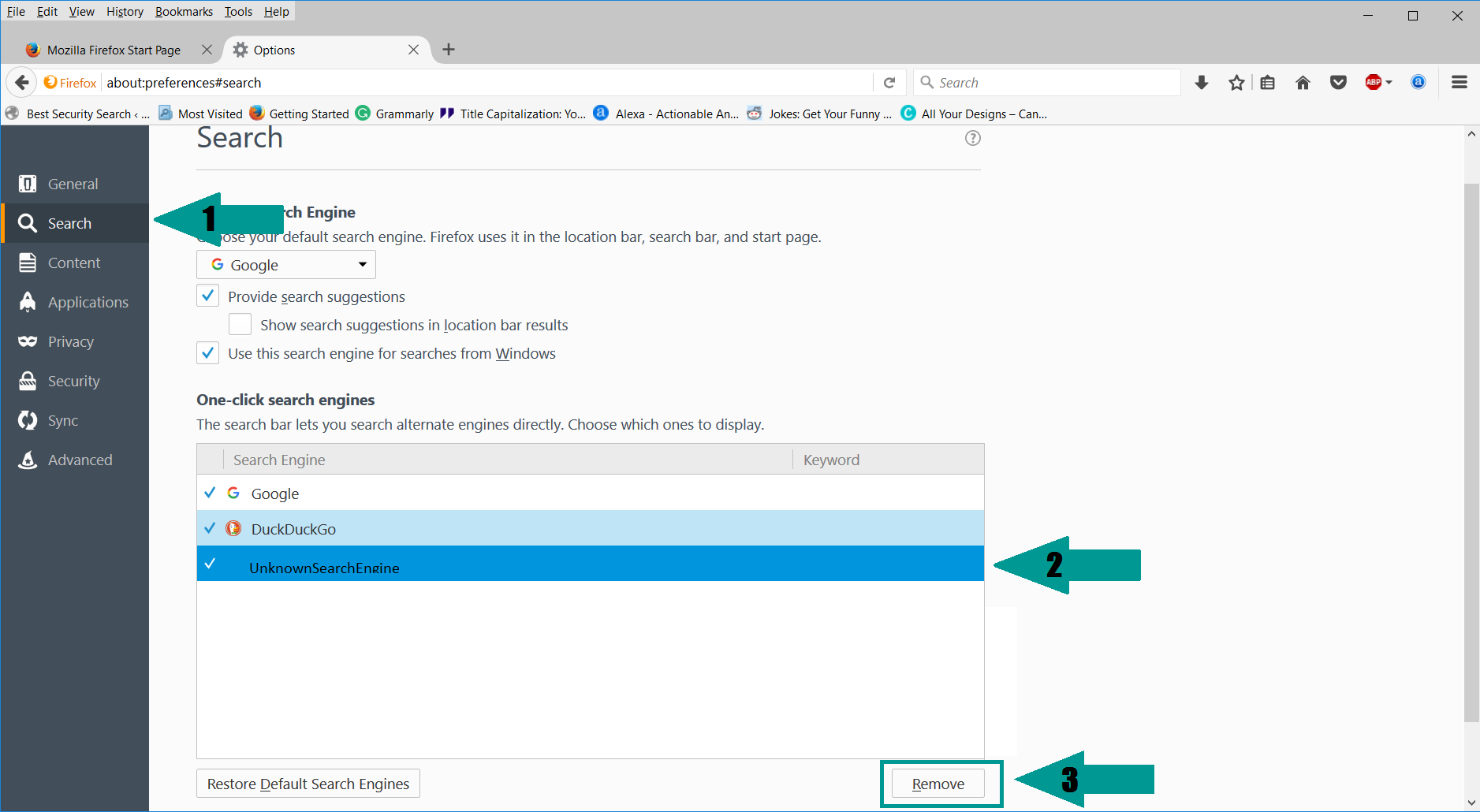

3. Klicken Sie erneut auf das Symbol „Menü öffnen“ und dann auf „Optionen“.

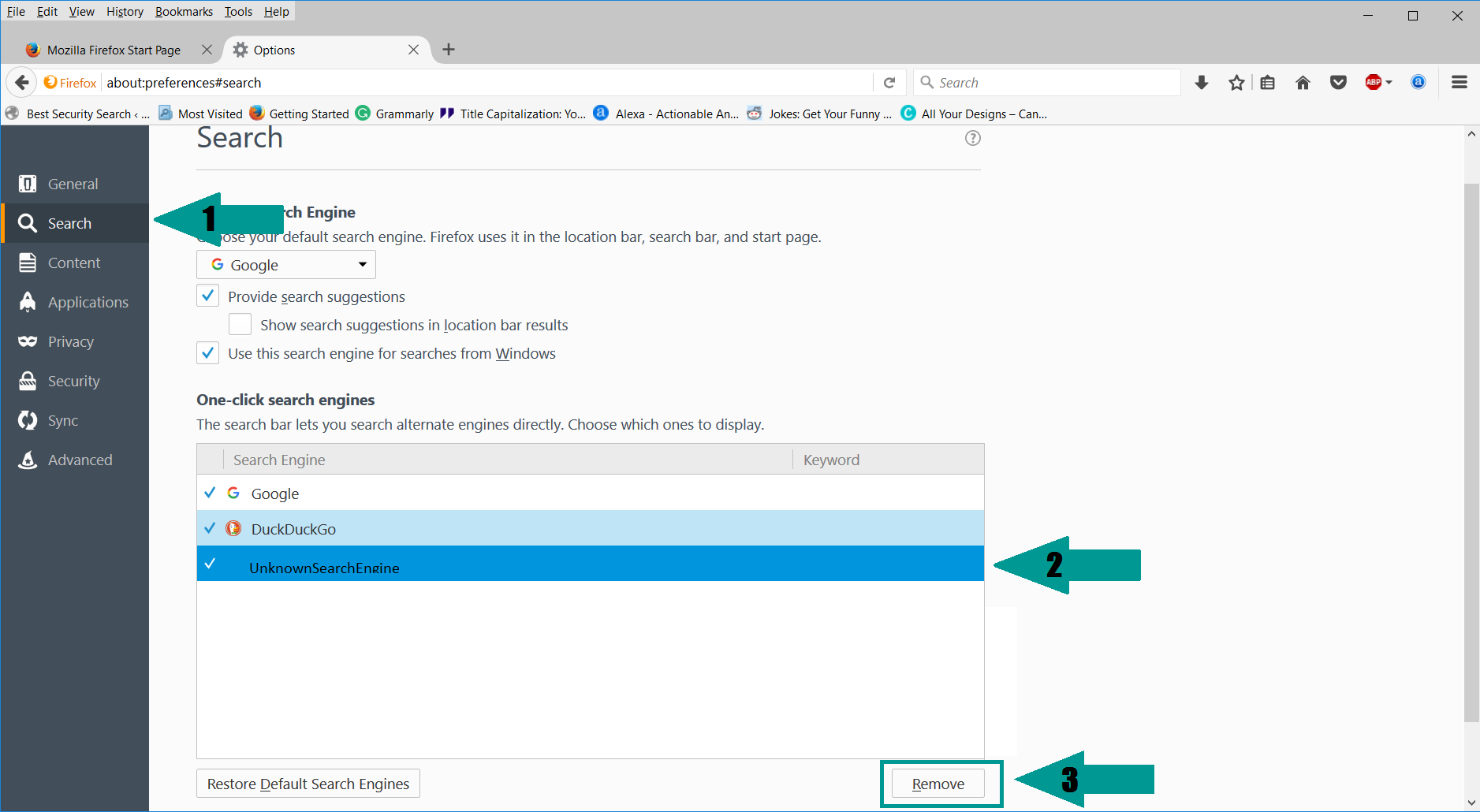

4. Klicken Sie im Optionsfenster unter der Registerkarte „Allgemein“ auf „Auf Standard zurücksetzen“.

5. Wählen Sie im linken Menü „Suchen“, markieren Sie die unbekannte Suchmaschine und drücken Sie „Entfernen“.

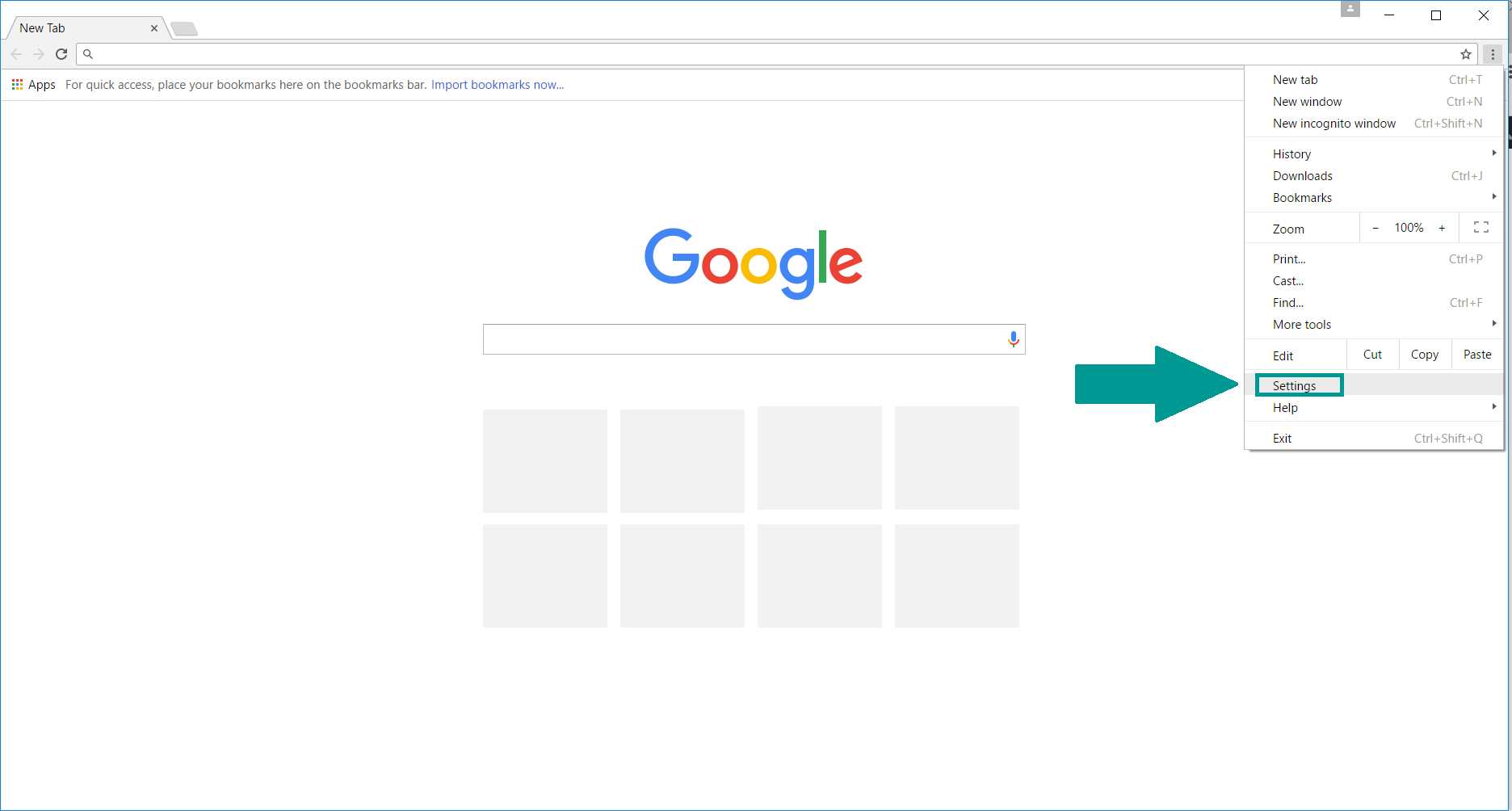

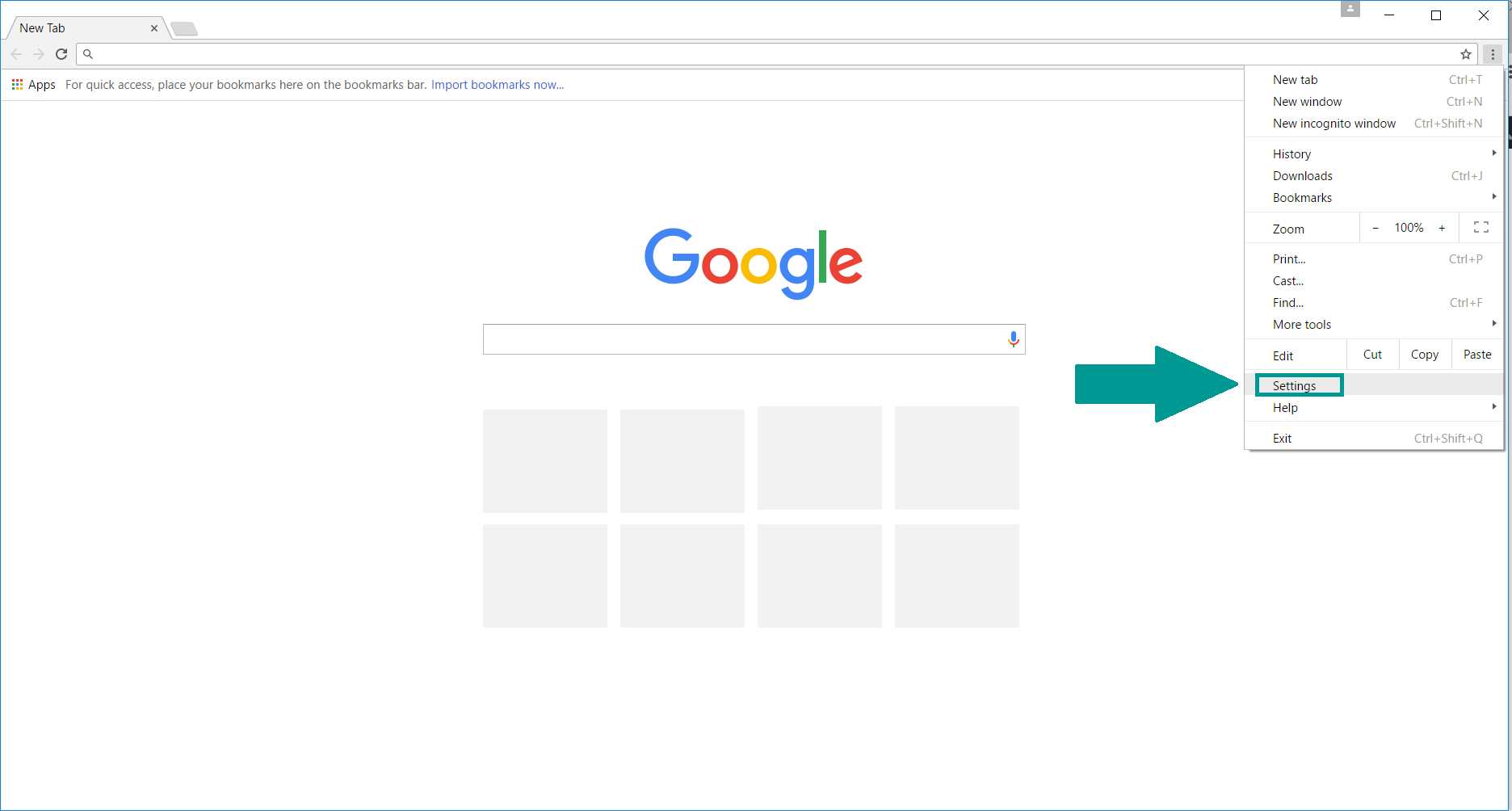

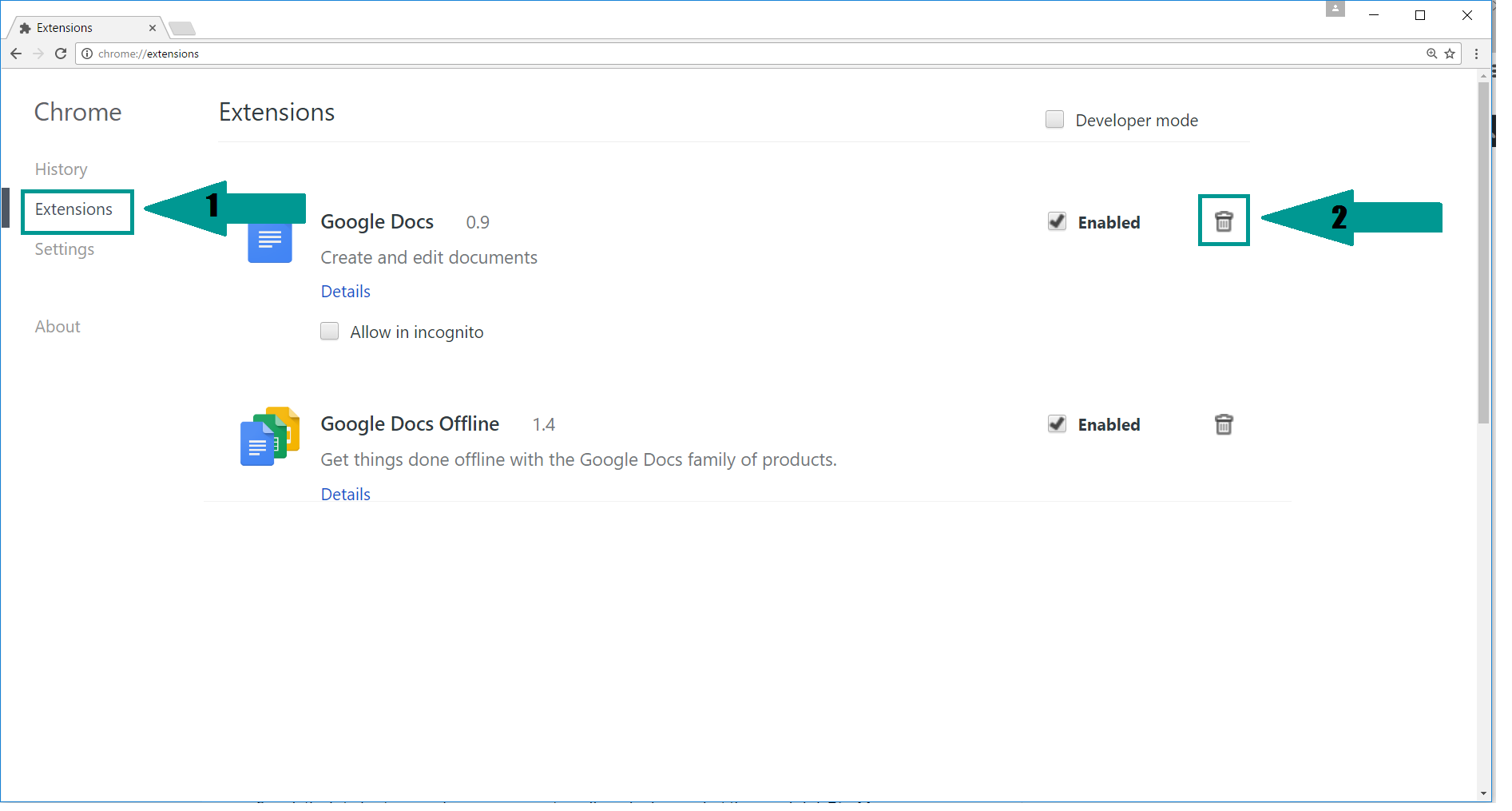

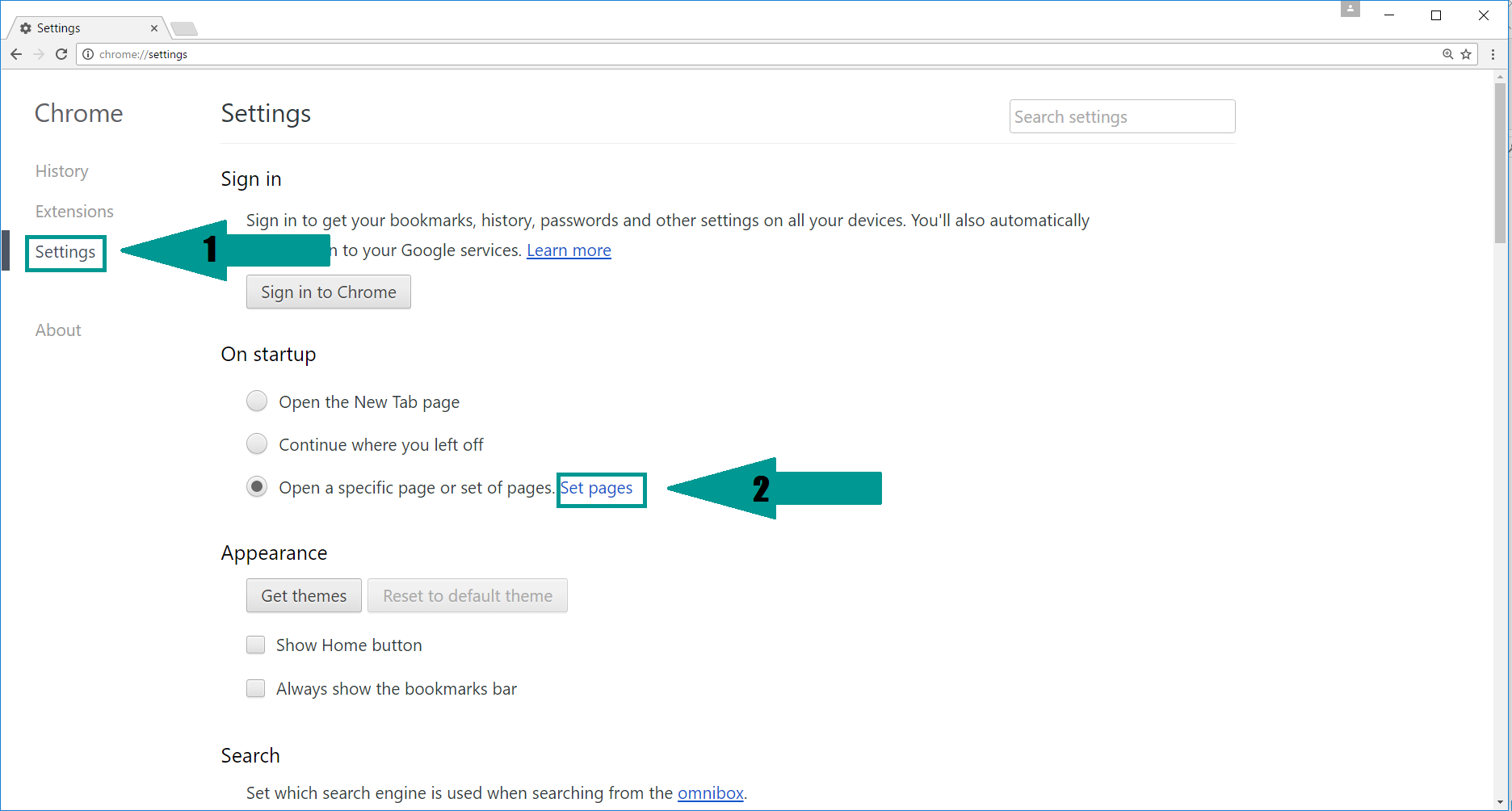

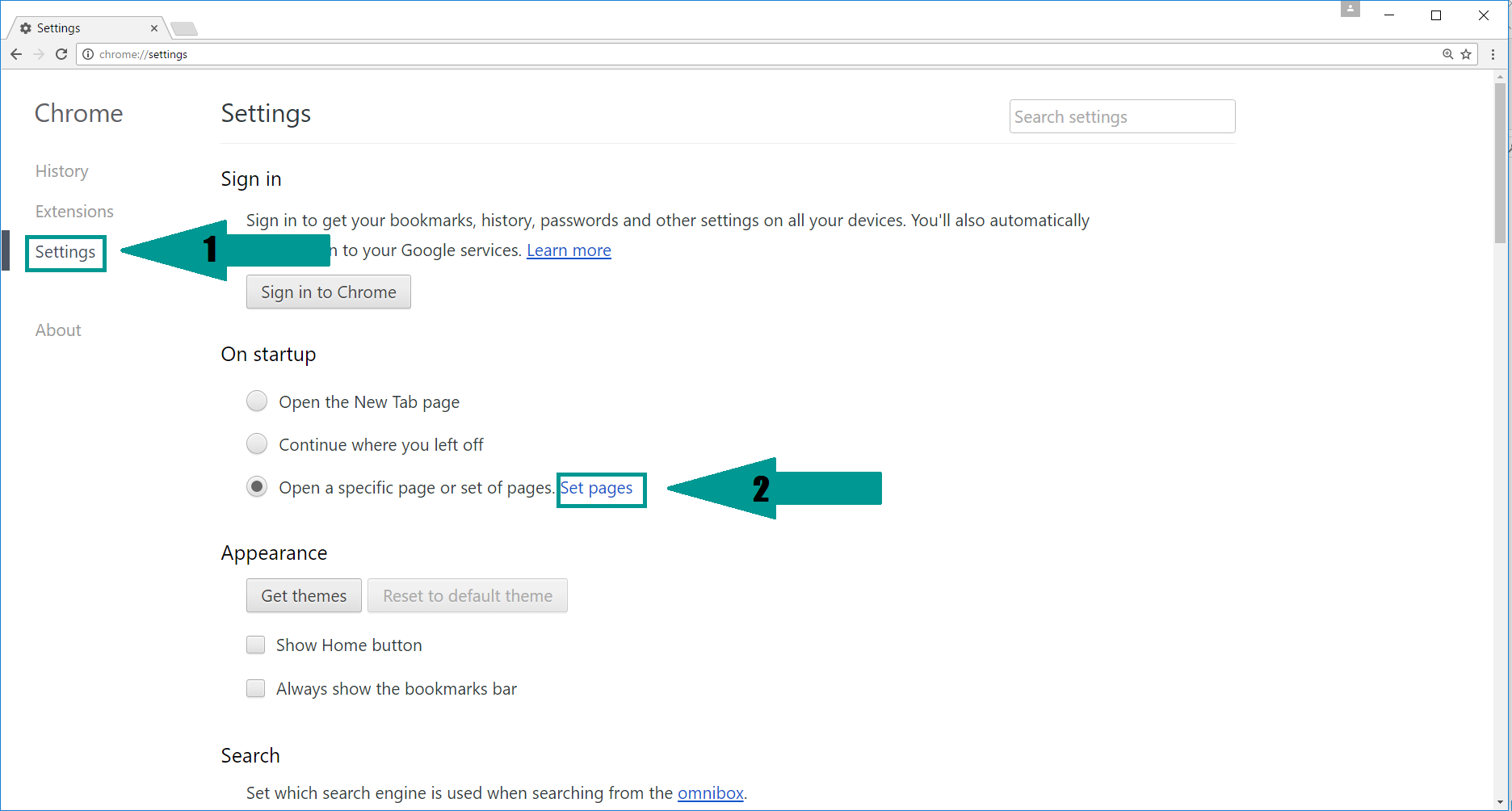

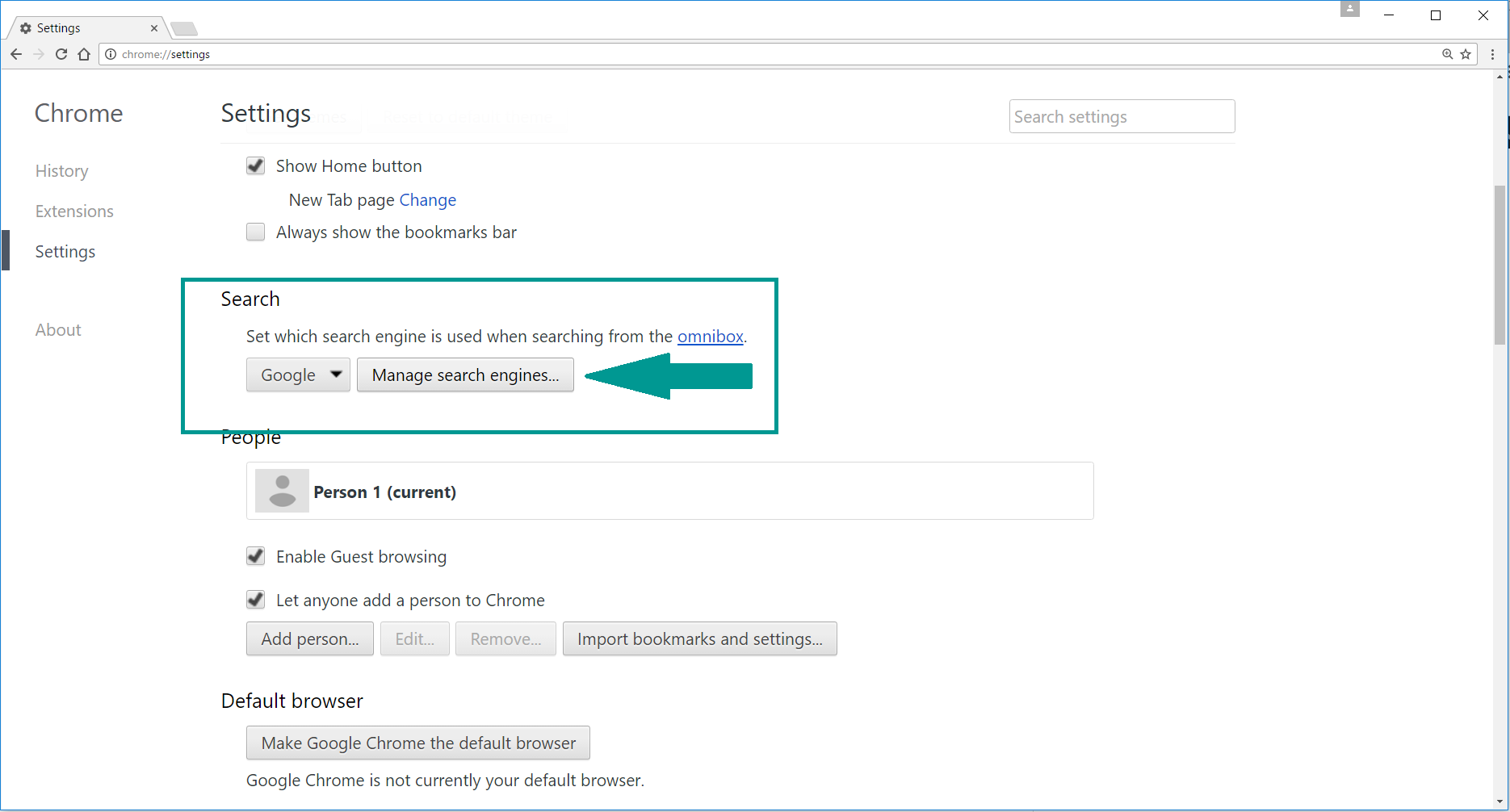

- 1. Starten Sie Google Chrome. In der oberen rechten Ecke befindet sich ein Menüsymbol „Anpassen und Steuern“. Klicken Sie darauf und dann auf „Einstellungen“.

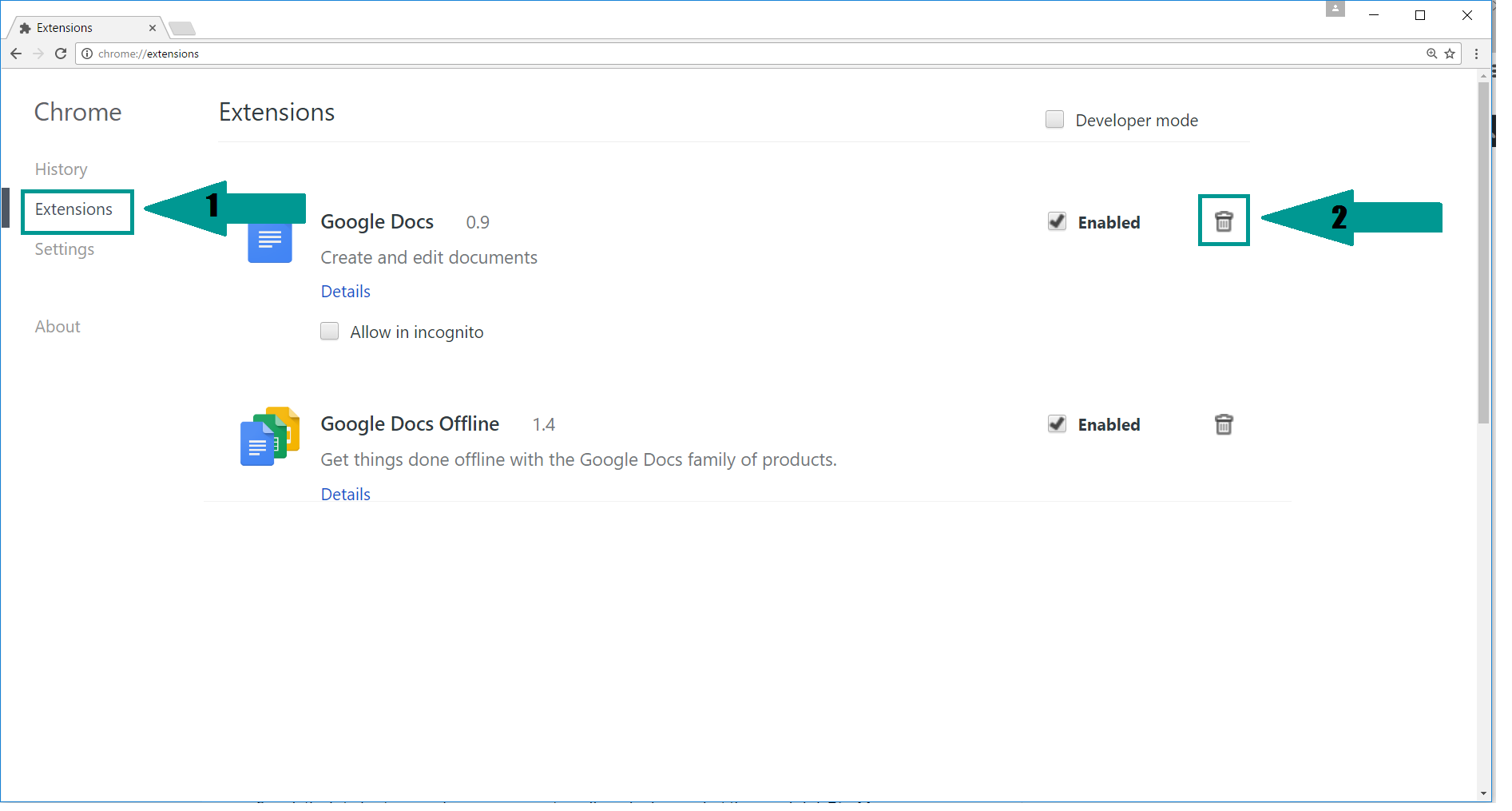

2. Klicken Sie im linken Menü auf „Erweiterungen“. Klicken Sie dann auf das Papierkorbsymbol, um die verdächtige Erweiterung zu entfernen.

3. Klicken Sie im linken Menü unter Chrome erneut auf „Einstellungen“. Gehen Sie unter „Beim Start“ und legen Sie eine neue Seite fest.

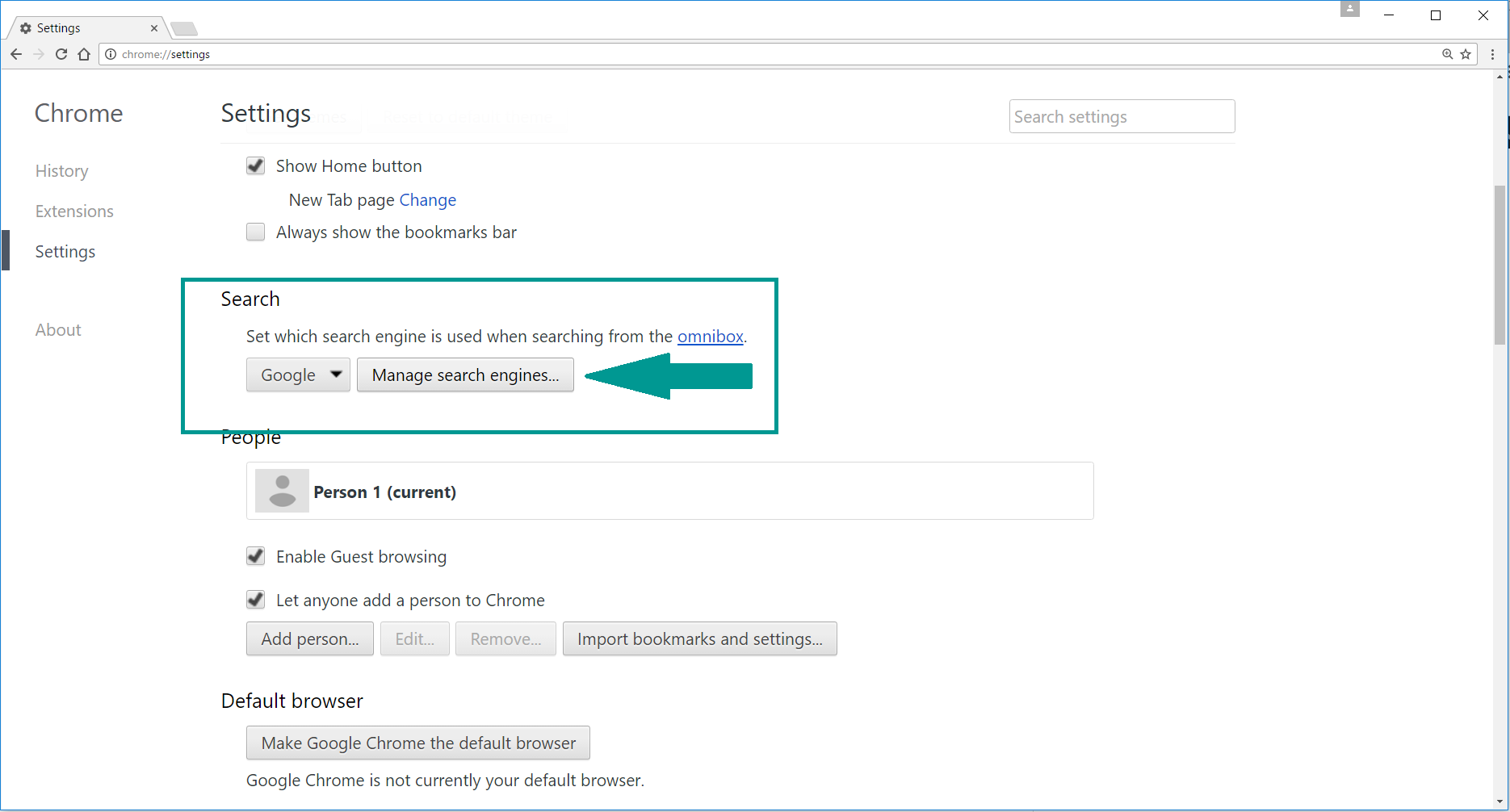

4. Scrollen Sie anschließend nach unten zu „Suchen“ und klicken Sie auf „Suchmaschinen verwalten“.

5. Suchen Sie in der Liste der Standardsucheinstellungen die unbekannte Suchmaschine und klicken Sie auf „X“. Wählen Sie dann die Suchmaschine Ihrer Wahl aus und klicken Sie auf „Standard festlegen“. Wenn Sie bereit sind, klicken Sie auf die Schaltfläche „Fertig“ in der rechten unteren Ecke.

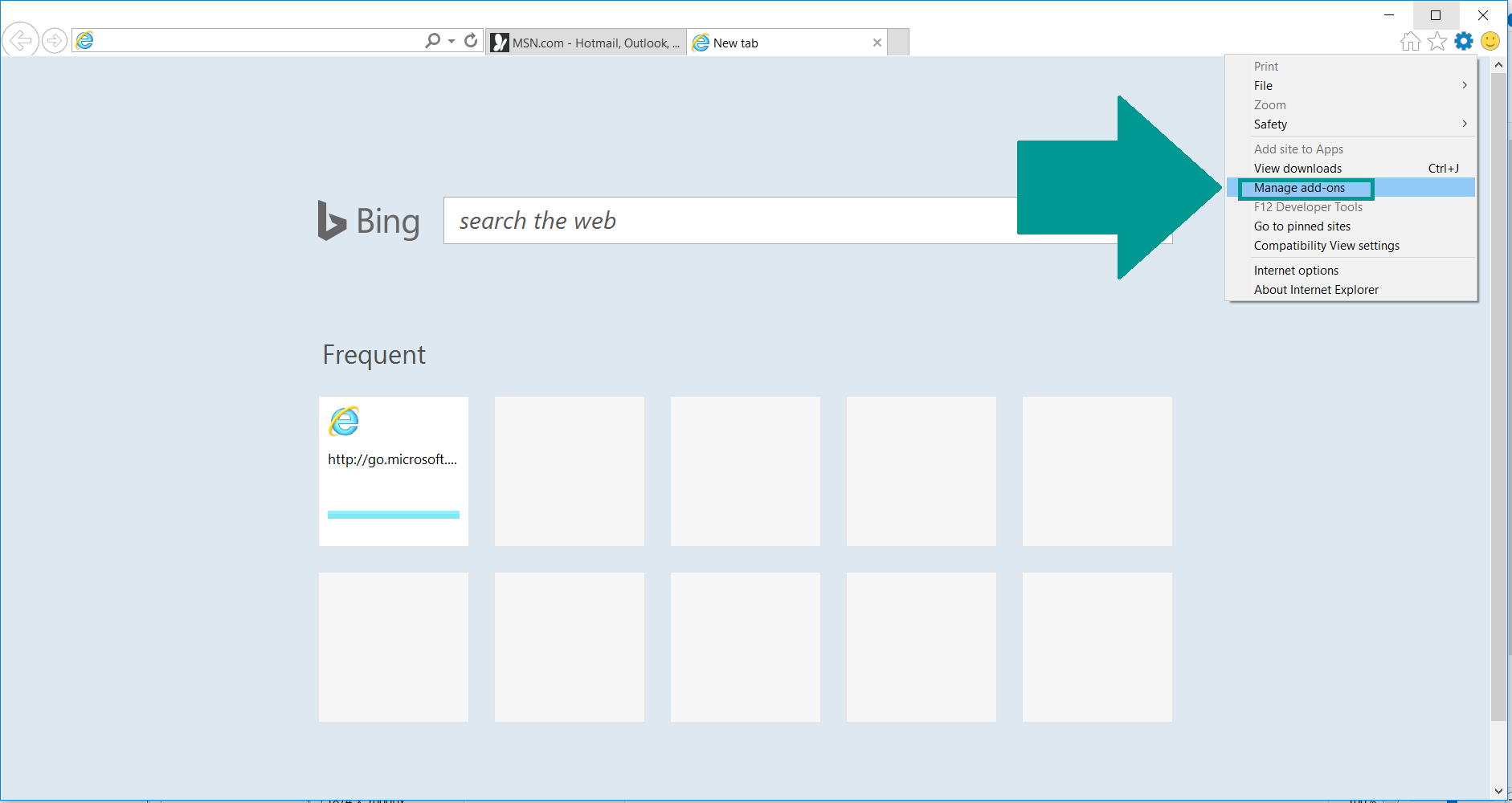

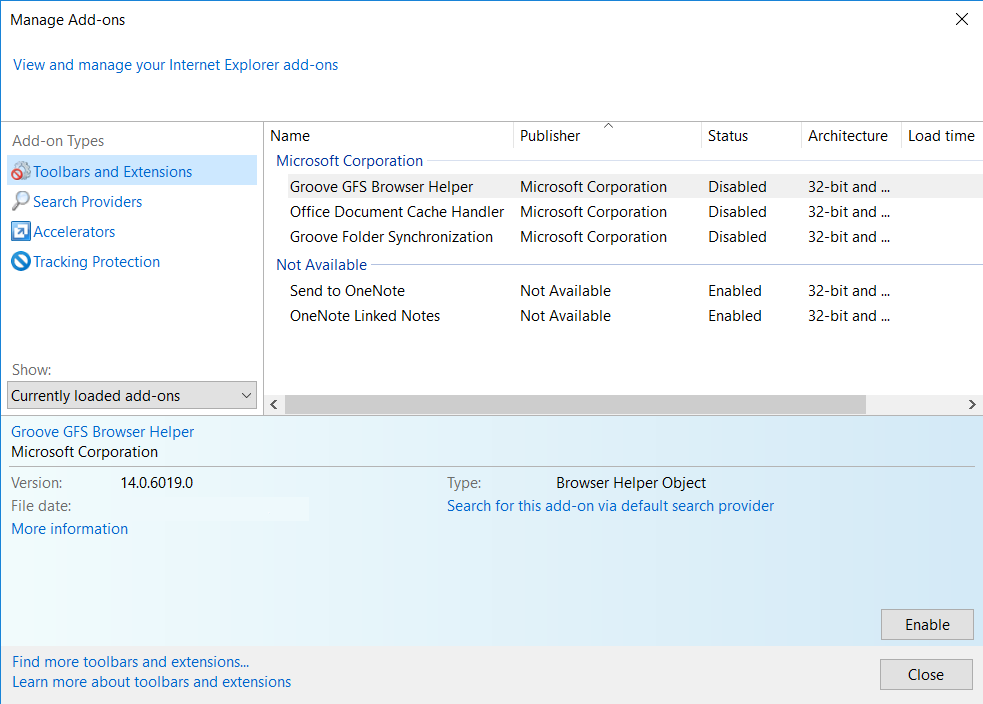

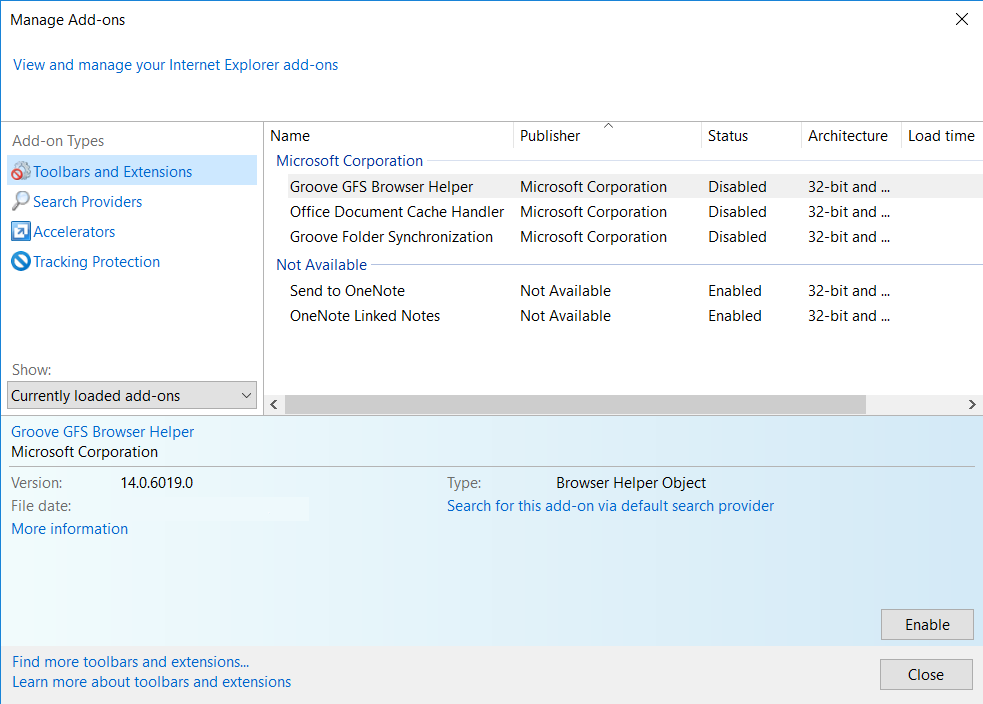

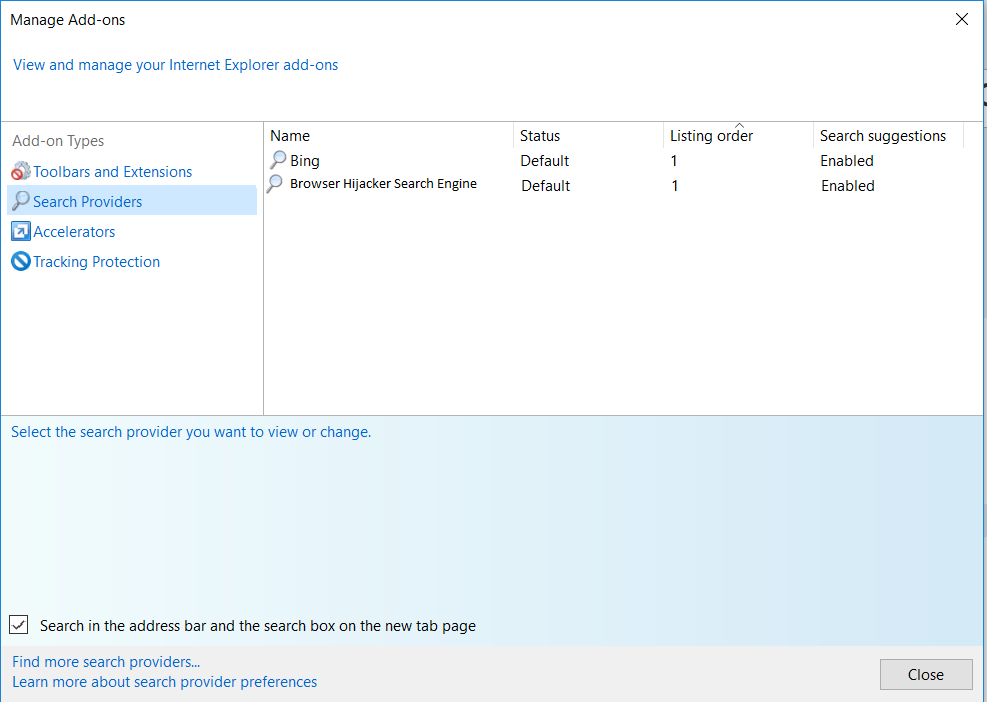

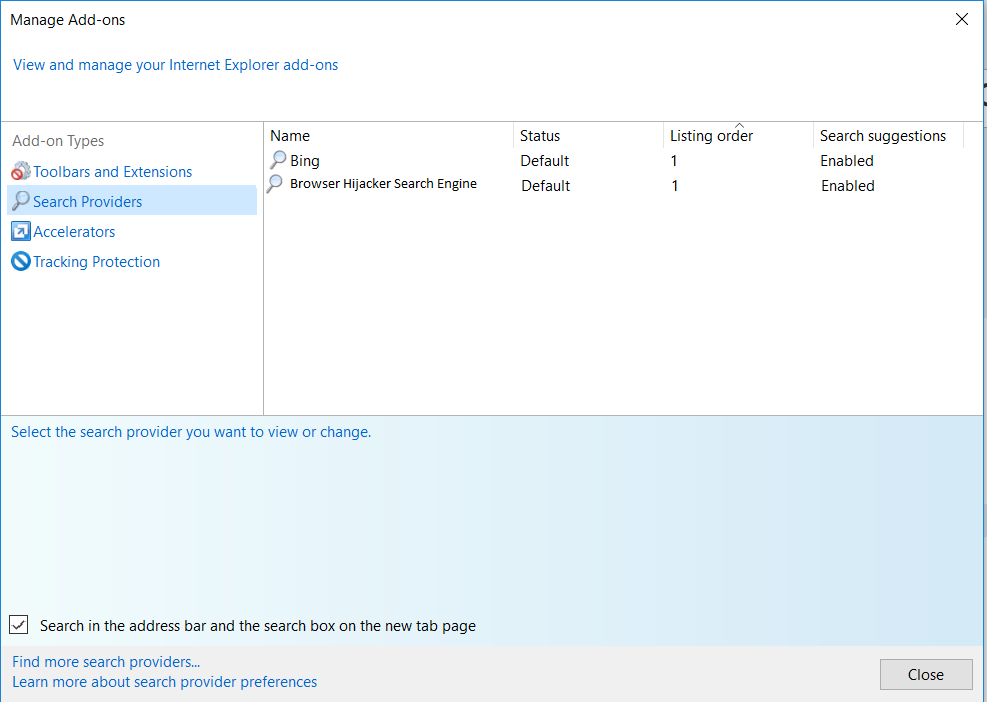

2. Wählen Sie im Fenster „Add-Ons verwalten“ unter „Add-On-Typen“ die Option „Symbolleisten und Erweiterungen“. Wenn Sie eine verdächtige Symbolleiste sehen, wählen Sie sie aus und klicken Sie auf „Entfernen“.

3. Wählen Sie dann im Fenster „Add-Ons verwalten“ unter „Add-On-Typen“ erneut „Suchanbieter“. Wählen Sie eine Suchmaschine und klicken Sie auf „Als Standard festlegen“. Wählen Sie die unbekannte Suchmaschine aus und klicken Sie auf „Entfernen und schließen“.

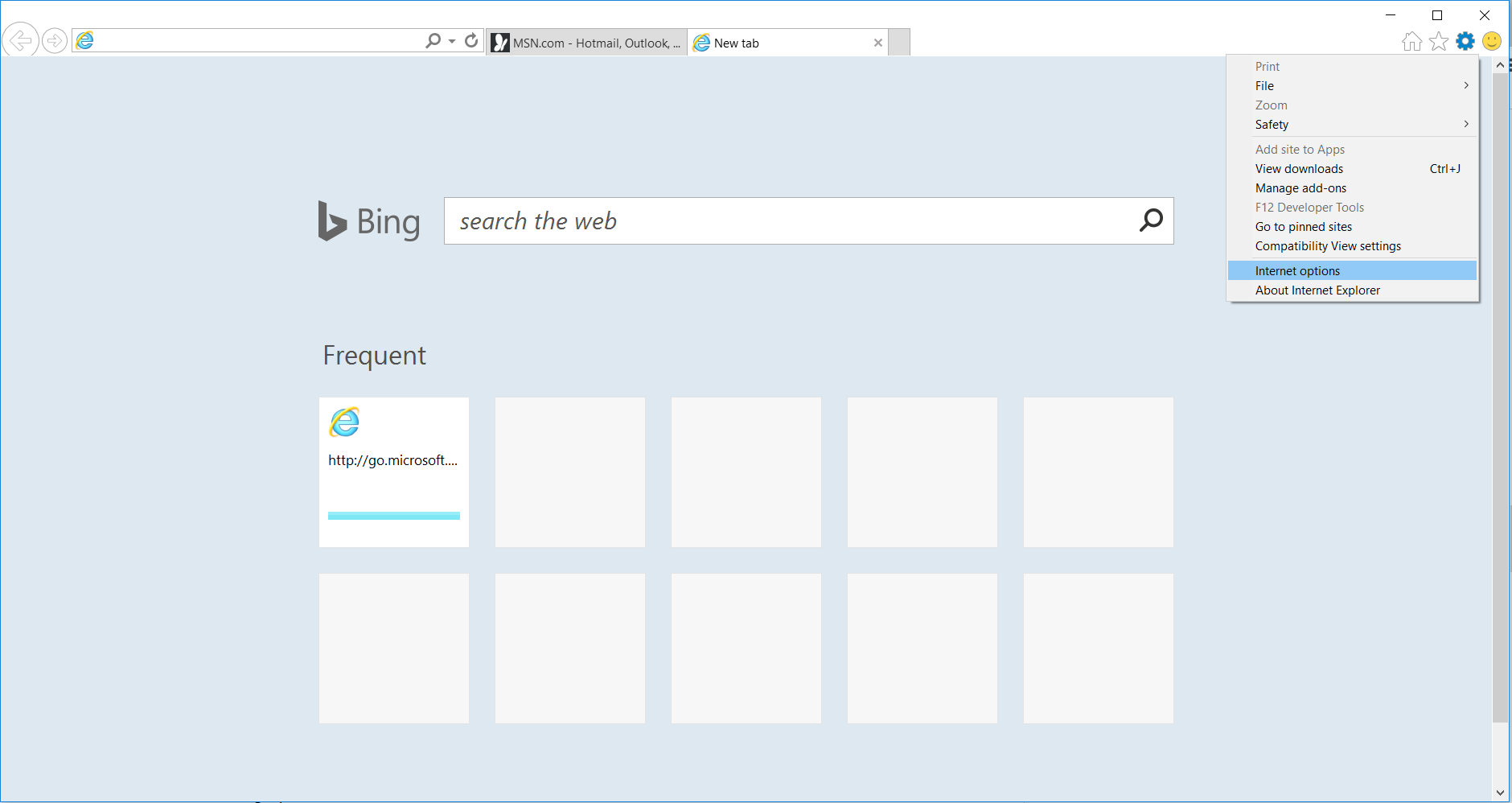

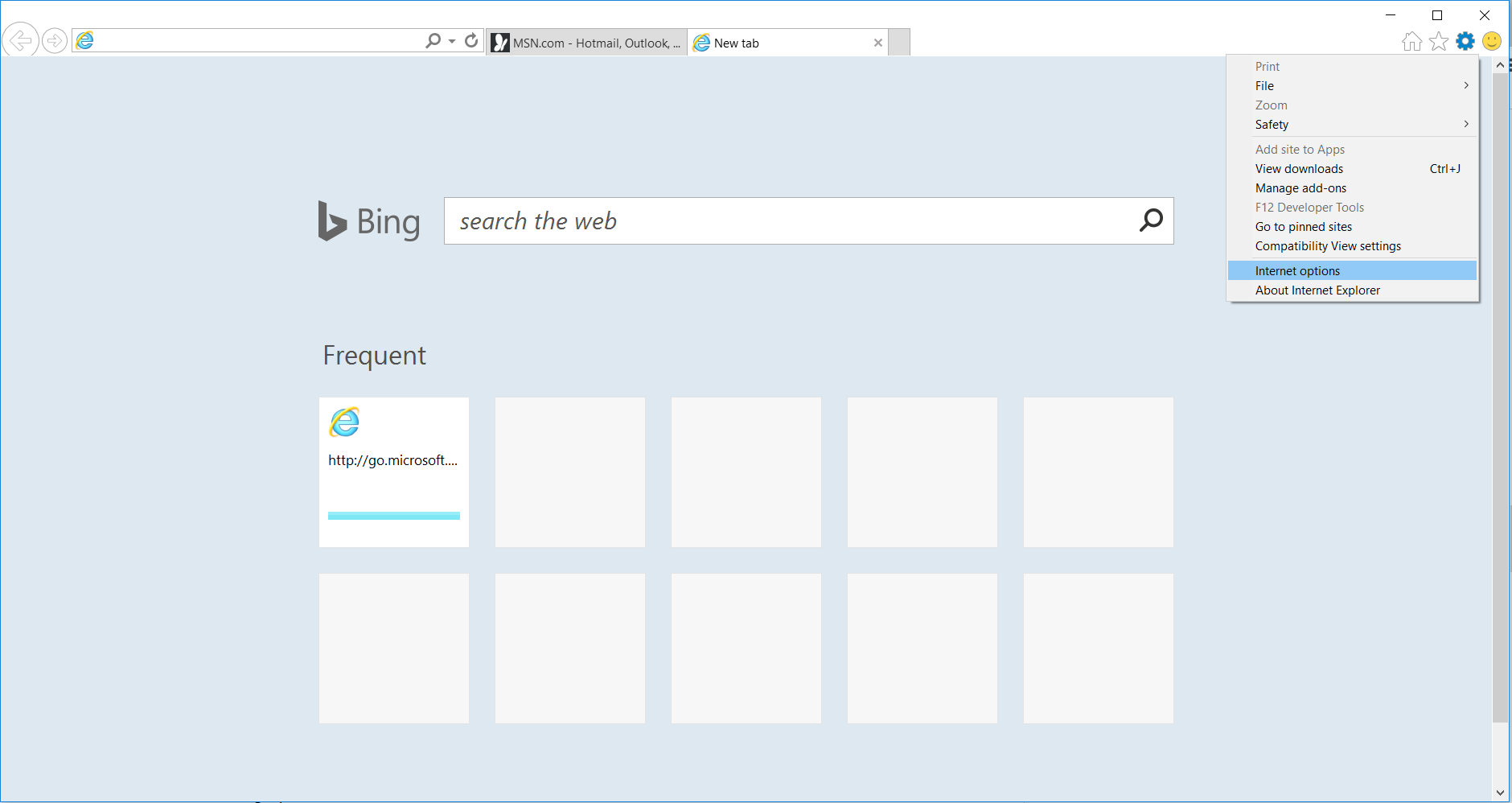

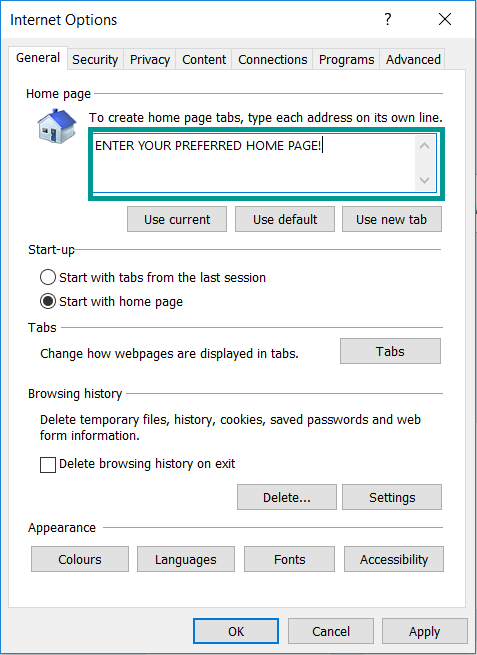

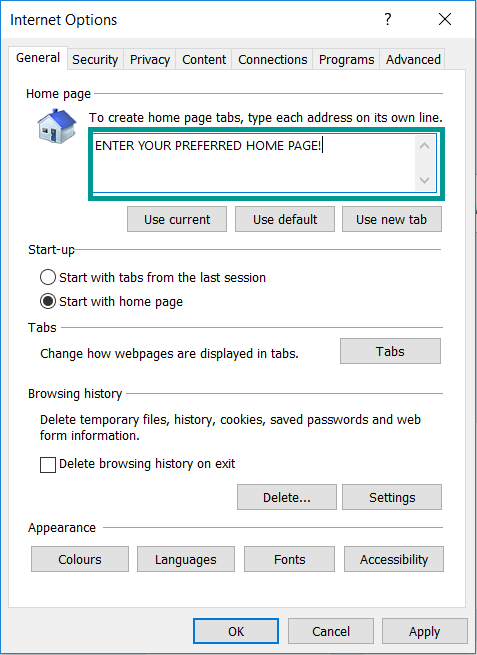

4. Öffnen Sie das Menü Extras und wählen Sie „Internetoptionen“.

5. Geben Sie auf der Registerkarte „Allgemein“ unter „Startseite“ Ihre bevorzugte Seite ein. Klicken Sie auf „Übernehmen“ und „OK“.

Reparieren Sie die Windows-Registrierung

1. Geben Sie erneut gleichzeitig die WIN-Taste + R-Tastenkombination

2 ein. Schreiben Sie in das Feld regedit und drücken Sie die Eingabetaste

3. Geben Sie STRG + F ein und schreiben Sie dann den bösartigen Namen in das Feld Suchtyp, um die bösartige ausführbare Datei

zu finden 4. Falls Sie Registrierungsschlüssel und Werte im Zusammenhang mit dem Namen entdeckt haben, sollten Sie diese löschen, aber achten Sie darauf, keine legitimen Schlüssel zu löschen

Klicken Sie hier, um weitere Informationen zur Windows-Registrierung und weitere Reparaturhilfen zu erhalten