kyberturvallisuuden tutkijat tänään julkistanut useita turvallisuuskysymyksiä suosittu online dating alustan OkCupid, joka voisi mahdollisesti antaa hyökkääjät etänä vakoilla käyttäjien yksityisiä tietoja tai suorittaa haitallisia toimia puolesta kohdennettuja tilejä.

The Hacker Newsille jaetun raportin mukaan Check Pointin tutkijat havaitsivat, että OkCupidin Android-ja web-sovellusten puutteet saattoivat mahdollistaa käyttäjien tunnistautumispolettien, käyttäjätunnusten ja muiden arkaluonteisten tietojen, kuten sähköpostiosoitteiden, mieltymysten, seksuaalisen suuntautumisen ja muiden yksityisten tietojen varastamisen.

Check Pointin tutkijoiden kerrottua tuloksensa vastuullisesti Okcupidille, Match Groupin omistama yhtiö korjasi ongelmat todeten, ” mahdollinen haavoittuvuus ei vaikuttanut yhteenkään käyttäjään.”

Vikaketju

puutteet tunnistettiin osana OkCupidin Android-sovelluksen version 40.3.1 käänteistekniikkaa, joka julkaistiin 29.huhtikuuta aiemmin tänä vuonna. Sen jälkeen, on ollut 15 päivityksiä sovelluksen uusimman version (43.3.2) lyömällä Google Play Store eilen.

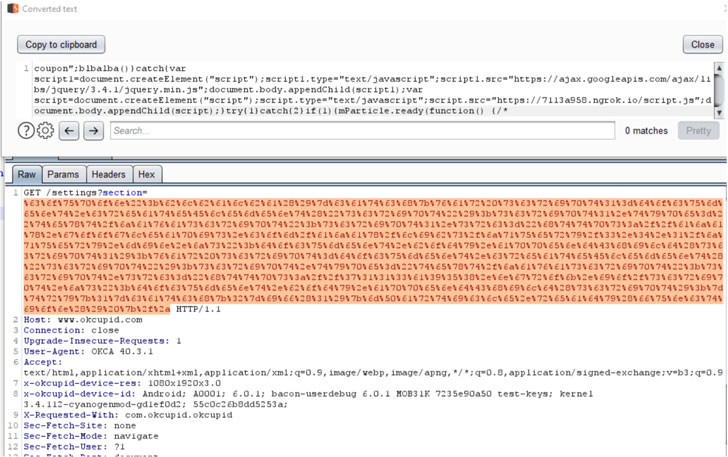

Check Point sanoi OkCupidin käyttävän syviä linkkejä, joiden avulla huono toimija voi lähettää sovelluksen manifest-tiedostossa määritellyn mukautetun linkin selainikkunan avaamiseksi JavaScript-ohjelmalla. Tällainen pyyntö havaittiin palauttaa käyttäjien evästeet.

tutkijat paljastivat myös erillisen virheen OkCupidin asetustoiminnossa, joka tekee siitä haavoittuvan XSS-hyökkäykselle ruiskuttamalla haitallista JavaScript-koodia käyttämällä ”section” – parametria seuraavasti: ”https://www.okcupid.com/settings?section=value”

edellä mainittua XSS-hyökkäystä voidaan lisätä edelleen lataamalla JavaScript-hyötykuorma hyökkääjän ohjaamalta palvelimelta varastamaan autentikointipoletteja, profiilitietoja ja käyttäjän mieltymyksiä ja välittämään kootut data takaisin palvelimelle.

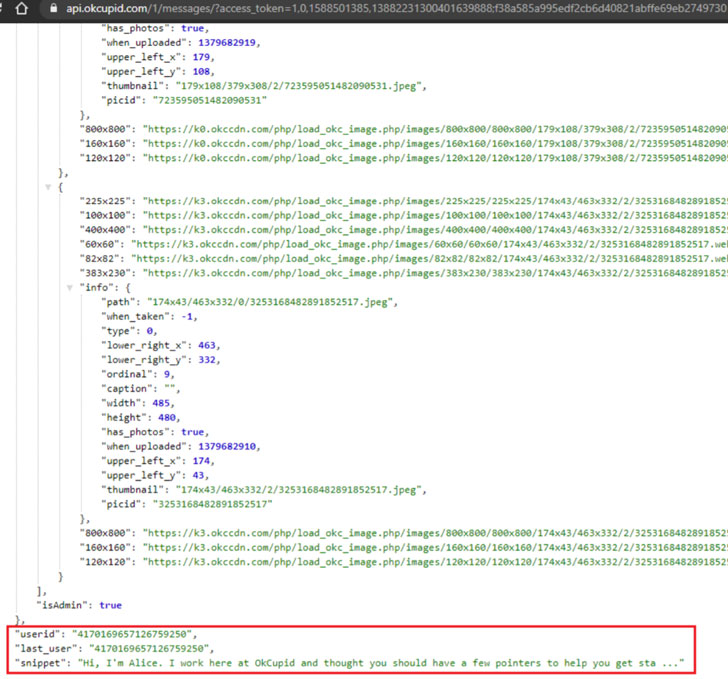

”käyttäjien evästeet lähetetään palvelimelle, koska XSS hyötykuorma suoritetaan sovelluksen WebView ’n yhteydessä”, tutkijat sanoivat hahmotellen menetelmäänsä token-tietojen kaappaamiseksi. ”Palvelin vastaa valtavalla JSONILLA, joka sisältää käyttäjien id: n ja todennuspaletin.”

saatuaan käyttäjätunnuksen ja poletin haltuunsa vastustaja voi lähettää pyynnön ”https://www.OkCupid.com:443/graphql” – päätepisteeseen noutaakseen kaikki uhrin Profiiliin liittyvät tiedot (sähköpostiosoite, seksuaalinen suuntautuminen, pituus, perhetilanne ja muut henkilökohtaiset mieltymykset) sekä suorittaa toimia vaarantuneen henkilön puolesta, kuten lähettää viestejä ja muuttaa profiilitietoja.

koko tilin kaappaus ei kuitenkaan ole mahdollista, koska evästeet on suojattu HTTPOnly-ohjelmalla, mikä vähentää riskiä siitä, että asiakaspuolen skripti käyttää suojattua evästettä.

lopuksi API-palvelimen Cross-Origin Resource Sharing (Cors) – käytäntöjen valvonta olisi voinut sallia hyökkääjän tehdä pyyntöjä mistä tahansa Originista (esim. ”https://okcupidmeethehacker.com”) saadakseen käsiinsä käyttäjätunnuksen ja todennustunnuksen ja käyttää näitä tietoja profiilitietojen ja viestien poimimiseen API: n ”profile” – ja ”messages” – päätepisteitä käyttäen.

Muistatko Ashley Madison-tietomurron ja Kiristysuhkaukset?

vaikka haavoittuvuuksia ei hyödynnetty luonnossa, jakso on jälleen yksi muistutus siitä, kuinka huonosti näyttelijät olisivat voineet hyödyntää puutteita uhkaillakseen uhreja mustilla ja kiristyksellä.

jälkeen Ashley Madison, aikuinen dating palvelu catering naimisissa yksilöiden etsivät kumppaneita asioihin hakkeroitiin vuonna 2015 ja tiedot sen 32 miljoonaa käyttäjää oli lähetetty pimeässä verkossa, se johti kasvuun tietojenkalastelu ja sextortion kampanjat, kiristäjät raportoitu lähettää henkilökohtaisia sähköposteja käyttäjille, uhkaamalla paljastaa jäsenyytensä ystäville ja perheelle, elleivät he maksa rahaa.

”yksityisyyden ja tietoturvan suuri tarve tulee paljon ratkaisevammaksi, kun niin paljon yksityistä ja intiimiä tietoa tallennetaan, hallitaan ja analysoidaan sovelluksessa”, tutkijat päättelivät. ”Sovellus ja alusta on luotu saattamaan ihmiset yhteen, mutta totta kai sinne, minne ihmiset menevät, rikolliset seuraavat, etsien helppoja poimintoja.”