En las últimas semanas he recibido varias llamadas de soporte de clientes que buscaban ayuda con su configuración de Cisco ASA NetFlow con ASDM. Así que pensé que aprovecharía esta oportunidad para escribir un blog siguiendo los pasos de configuración para complementar los blogs existentes que muestran un video o tienen una serie de imágenes.

En mi opinión, la forma más fácil de obtener la exportación de NSEL desde estos dispositivos de seguridad es a través del uso de la interfaz ASDM. Esta sencilla herramienta de administración de firewall basada en GUI le permite configurar rápidamente Cisco ASA sin tener que utilizar la engorrosa interfaz de línea de comandos. Aunque debo admitir que configurar Cisco ASA usando la CLI no es muy diferente a configurar NetFlow en cualquier otro enrutador o conmutador.

Así que vamos a recorrer los pasos para habilitar NetFlow usando ASDM

Para habilitar NetFlow, realice los siguientes pasos después de iniciar sesión en ASDM:

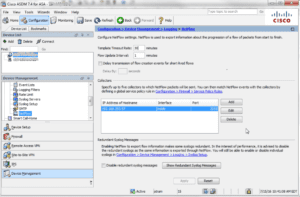

- Elija Configuración > Administración de dispositivos > Registro > NetFlow.

- Introduzca la Tasa de tiempo de espera de la plantilla, que es el intervalo (en minutos) al que se envían los registros de plantilla a todos los recopiladores configurados. Recomendamos 1 minuto.

- Introduzca el Intervalo de actualización de flujo, que especifica el intervalo de tiempo entre los eventos de actualización de flujo en minutos. Los valores válidos son de 1 a 60 minutos. El valor predeterminado es 1 minuto. Esta opción está disponible en la versión 8.4.5 y en la versión 9 más reciente.x versiones.

- Marque la casilla de verificación Retardo de transmisión de eventos de creación de flujo para flujos de vida corta.

- Luego ingrese el número de segundos (generalmente 15) en el campo Retardo Por para retrasar la exportación de eventos de creación de flujo y procesar un solo evento de eliminación de flujo en lugar de un evento de creación de flujo y un evento de eliminación de flujo.

Si esto no está configurado, no hay retraso y el evento flow-create se exporta tan pronto como se crea el flujo. He encontrado que si esto no está configurado, no recibimos un evento de desmontaje extendido, y los registros de desmontaje no contienen los elementos de nombre de usuario. Si el flujo se rompe antes del retardo configurado, el evento flow-create no se envía; en su lugar, se envía un evento de desmontaje de flujo extendido.

- Especifique los recopiladores a los que se enviarán los paquetes NetFlow. Puede configurar un máximo de cinco recopiladores.

- Haga clic en Agregar para mostrar el cuadro de diálogo Agregar recopilador de NetFlow para configurar un recopilador y realice los siguientes pasos:

- Elija la interfaz a la que se enviarán los paquetes de NetFlow de la lista desplegable.

- Introduzca la dirección IP o el nombre de host y el número de puerto UDP en los campos asociados.

- Haga clic en Aceptar

- Cuando NetFlow está habilitado, ciertos mensajes de syslog se vuelven redundantes. Para mantener el rendimiento del sistema, se recomienda deshabilitar todos los mensajes de registro de sistema redundantes, ya que la misma información se exporta a través de NetFlow. Verificación Deshabilitar redundante mensajes syslog casilla de verificación para deshabilitar todos los redundante de los mensajes syslog.

Ahora especifique qué tráfico se supervisa y qué eventos de NetFlow se envían al Recopilador configurado

Para hacer coincidir los eventos de NetFlow con cualquier recopilador configurado, realice los siguientes pasos:

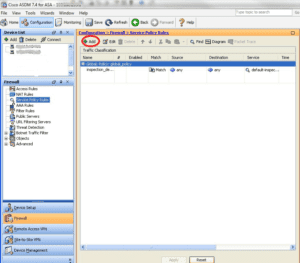

Paso 1: Elija Configuración > Firewall > Reglas de directiva de servicio

Paso 2: Para agregar una regla de directiva de servicio, realice los siguientes pasos:

- Resalte la Directiva global como se muestra arriba y haga clic en Agregar para mostrar el Asistente para Agregar reglas de directiva de servicio .

- Haga clic en la casilla de verificación Global – se aplica a todas las interfaces para aplicar la regla a la directiva global. Haga clic en Siguiente

- Marque la casilla de verificación Cualquier tráfico como criterio de coincidencia de tráfico, haga clic en Siguiente para continuar hasta la pantalla Acciones de regla.

- Haga clic en la pestaña NetFlow en la pantalla Acciones de regla.

- Haga clic en Agregar para mostrar el cuadro de diálogo Agregar evento de flujo y especificar eventos de flujo, luego realice los siguientes pasos:

- Elija el tipo de evento de flujo de la lista desplegable. Seleccione Todo.

- Elija recopiladores a los que desea enviar eventos marcando las casillas de verificación correspondientes en la columna Enviar.

- Haga clic en Aceptar para cerrar el cuadro de diálogo Agregar evento de flujo y volver a la pestaña NetFlow.

- Haga clic en Finalizar para salir del asistente.

Entonces, ¿por qué el firewall Cisco ASA es un dispositivo tan bueno para la visibilidad de NetFlow?

Los informes NetFlow de Cisco ASA le brindan visibilidad directa de:

- Informes TopN generales (Aplicaciones, Hablantes y Conversaciones)

- Nombres de usuario o aplicaciones principales (basados solo en puertos) a los que se deniegan conexiones de red

- Los eventos y las reglas de acceso (ACL) que se violan más y por quién

- Los nombres de usuario de las direcciones IP que pasan a través del firewall

- NAT (Traducciones de direcciones de red) ¿a quién se traduce?

- También tenemos una integración directa con los informes de potencia de fuego Cisco ASA.

Hoy en día, el monitoreo de los comportamientos de comunicación, el mantenimiento de las líneas de base y la detección de amenazas con NetFlow es cada vez más relevante. Cuando los profesionales de la seguridad necesitan retroceder en el tiempo y ver un patrón de comunicación, pueden encontrar los flujos que contienen las conversaciones que desean investigar. Hemos sido líderes en la industria en lo que respecta a los informes de NetFlow de switches y enrutadores, así como a los eventos de seguridad exportados desde Cisco ASA.

¿Sabes qué conversaciones entran y salen de tu red? Obtenga información sobre el tráfico de red mediante el uso de NetFlow exportado desde su Cisco ASA, que es invaluable para la supervisión de la seguridad de las aplicaciones y los usuarios.

Scott

Scott proporciona Pre Venta de Apoyo Técnico al equipo de Ventas en Plixer. Scott proviene de una experiencia de soporte técnico, con años de experiencia en todo, desde la administración de cuentas de clientes hasta la programación del sistema. Algunos de sus intereses incluyen entrenar programas deportivos para jóvenes aquí en Sanford, tocar la batería y la guitarra en bandas locales y jugar en torneos de dardos de césped del vecindario.