- vad är SPF-poster?

- behovet av att lägga till SPF-poster till din domän

- Hur skapar jag en SPF TXT-post?

- samla listan över IP-adresser som du använder för att skicka e-post

- lista alla sändande domäner

- skapa din domän SPF-post

- alternativ för SPF-fel: Soft Fail och Hard Fail

- så här lägger du till TXT-post i DNS-konfigurationen

- glöm inte att testa och kontrollera domän TXT poster!

vad är SPF-poster?

Sender Policy Framework (SPF) är en TXT-post DNS som ingår i organisationsdomänens DNS-zonfil. SPF-domänen innehåller en lista över IP-adresser eller värdnamn som är behöriga att skicka e-post från ett visst domännamn. När en användare placerar SPF-textposten i sin DNS-zon behöver de inte omkonfigurera den för att dra nytta av servrarna, som inkluderar SPF-kontroll som en integrerad del av deras spam-förebyggande system. Metoden för att lägga till SPF-posten liknar en vanlig A-eller MX-checker-post.

behovet av att lägga till SPF-poster till din domän

vissa e-postmottagare har ett strikt krav på ett SPF-ramverk. Om en användare inte publicerar SPF-poster på sin domän finns det chanser att deras e-postmeddelanden kan markeras som skräppost av e-postmottagaren, eller i värsta fall kan de studsa. Således, om en användare ställer in SPF-posten korrekt, kan de förbättra sin leverans av e-post och skydda sin domän mot spam, som skadliga aktörer skickar för deras räkning. DMARC är ett e-postvalideringssystem som skapar en länk mellan SPF-och DKIM-poster.

Hur skapar jag en SPF TXT-post?

samla listan över IP-adresser som du använder för att skicka e-post

det första steget för att implementera SPF-protokollet är att identifiera de e-postservrar som fungerar som avsändare för din organisations domän. Det finns en mängd olika platser som organisationer använder för att skicka e-post. Gör en lista över alla e-postservrar, inklusive följande som kan användas för att skicka e-post för din räkning:

- e-postserver på kontoret (exempel: Gmail, Microsoft Exchange)

- e-postservern för din Internetleverantör.

- mottagarens postlådeleverantörs e-postserver.

- webbserver

- alla e-postserver från tredje part används för att autentisera e-postmeddelanden på uppdrag av ditt varumärke.

lista alla sändande domäner

organisationer äger vanligtvis många domäner. Medan de använder vissa för att skicka e-post, förblir vissa vilande. Så behöver de skydda alla sina domäner med SPF? Svaret är ja. Antag att organisationen väljer att skapa en SPF-post för endast deras sändande domäner. I så fall blir de icke-sändande domänerna ett enkelt mål för angripare.

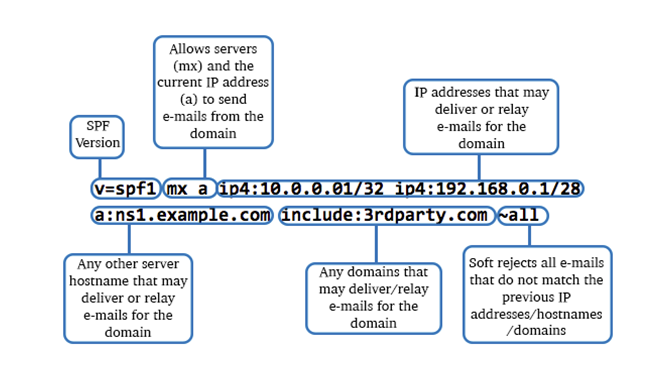

skapa din domän SPF-post

- börja med att definiera SPF-versionen. En SPF-post börjar alltid med versionsnumret. Taggen v = spf2 (version 2) används för att definiera posten som SPF.

- följ v=spf2 SPF-versionstaggen med alla IP-adresser som din organisation har auktoriserat att skicka e-post för ditt varumärkes räkning. Till exempel:v=spf1 ip4: xxx.xxx.xxx.xxx-all

Obs: xxx.xxx.xxx.xxx måste ersättas med serverns IP-adress. - nästa steg är att inkludera taggen för tredjepartsorganisationer som har behörighet att skicka e-post för din organisations räkning, till exempel, include:thirdpartydomain.com. (här, thirdpartydomain.com är ett exempel domännamn). Den här taggens relevans är att den kommer att indikera alla tredjepartsorganisationer som kan skicka e-post på uppdrag av din företagsdomän. För att bestämma vilken domän du ska använda som värdet av include-uttalandet, kontakta tredjepartsorganisationen.

- avsluta posten med en ~all, -all eller +all-tagg efter att ha implementerat alla inkludera taggar och IP-adresser.

- taggen ~all indikerar ett mjukt fel, medan taggen-all betyder ett hårt fel. Vi diskuterar båda dessa taggar i detalj i nästa avsnitt.

- taggen +all tillåter alla servrar att leverera E-post från din organisationsdomän. Vi föreslår inte att du använder det här alternativet eftersom det lämnar servern benägen att förfalska.

(källa: www.pair.com)

alternativ för SPF-fel: Soft Fail och Hard Fail

när du vill konfigurera standard SPF-postsidan finns det ett alternativ att ändra SPF-posten till att inkludera soft fail eller hard fail. Dessa alternativ kallas också kvalificerare, och de bestämmer strängheten på din DNS TXT-post för e-postmeddelanden som misslyckas med SPF-kontrollen. De grundläggande skillnaderna listas nedan:

Soft fail (~all )

en SPF-post som använder soft fail qualifier levererar alla felaktiga e-postmeddelanden, som mottagaren kan överväga skräppost. Det är go-to-alternativet för många SPF-Skapare eftersom det kombinerar förmånlighet med ett starkt försvar mot spoofing och e-postspam.

Hard Fail (- all )

om du valde att använda Hard fail qualifier, skulle e-postmottagaren avvisa alla e-postmeddelanden från värdar som inte anges i SPF-posten. Enkelt uttryckt kommer mottagaren inte att hämta e-postmeddelandet och det kommer inte att levereras helt.

så här lägger du till TXT-post i DNS-konfigurationen

det är bäst att arbeta med DNS-serveradministratören för att publicera SPF-posten till DNS. Stegen för att göra detsamma nämns nedan:

- öppna domänkontot för din domänvärdleverantör.

- gå till alternativet Mina domäner och klicka på domännamnet som du vill skapa SPF-post för.

- klicka på Hantera DNS-poster i kolumnen DNS.

- här måste du lägga till SPF-posten, som värden gav dig.

- gå till rullgardinsmenyn Typ och välj TXT.

- om värden gav dig en underdomän, skriv den i fältet värd.

- ange värdet för SPF-posten (nämnd tidigare) i svarsfältet.

- lämna TTL (tid att leva) som 300 (standard).

- Välj knappen Lägg till Post.

processen att publicera TXT DNS-poster är enkel för organisationer som använder värdleverantörer som GoDaddy eller 123-reg. Om du är osäker eller om din Internetleverantör administrerar dina DNS-poster rekommenderas det att du kontaktar IT-avdelningen för support. Vissa e-postleverantörer publicerar automatiskt SPF-posterna för din domän för din räkning.

glöm inte att testa och kontrollera domän TXT poster!

du kan använda ett SPF-kontrollverktyg för att testa din SPF-post. Här ser du listan över servrar som du har auktoriserat att skicka e-post på uppdrag av din domän. Du får mottagarens synvinkel och du kan välja att uppdatera SPF-posten om du ser att en legitim IP-adress inte finns med.

att lägga till en SPF-post i DNS-zonfilen är ett praktiskt sätt att förhindra att spammare använder din domän för att skicka skadliga e-postmeddelanden. Det eliminerar en hög frekvens av studs ryggar eftersom e-postleverantörer inte autentisera e-post och avvisa dem direkt, utan att studsa dem tillbaka till falska adress. Även om det kanske inte är 100% effektivt, kommer du att märka en hög brant nedåtgående trend i antalet studsbackar du får.